Sicurezza digitale

Con le passkey pronte per la prima serata, le password sembrano superate. Quali sono i principali vantaggi di abbandonare l'uno a favore dell'altro?

20 giugno 2023 · XNUMX€ , 5 minuto. leggere

È probabile che molti di noi ne abbiano avuto abbastanza di password. In un mondo in cui dobbiamo gestire l'accesso per decine di account online, le password non sembrano più adatte allo scopo. Molti di noi riutilizzare le stesse credenziali di accesso facili da ricordare su queste app e siti web e commettere altri errori relativi alla password, che rende più facile per coloro che hanno intenti dannosi indovinare o rubare i nostri dati di accesso. E una volta violata una password, il nostro intero mondo digitale potrebbe crollare.

In realtà è in qualche modo straordinario che le password siano durate così a lungo, con il motivo che si riduce in gran parte alla mancanza di alternative efficaci. Ma questo potrebbe cambiare con l'emergere delle passkey. Google ha recentemente annunciato il supporto per la nuova tecnologia sia sul conto personale che su quello di lavoro (non diversamente da Apple e Microsoft), così potrebbe essere una nuova era di accessi senza password essere proprio dietro l'angolo?

I precedenti tentativi di migliorare o aggiornare l'esperienza e la sicurezza della password hanno avuto solo un successo parziale. Autenticazione a due fattori (2FA) aiuta in modo significativo a rendere le password più sicure, ma la sua adozione è stata tutt'altro che universale poiché alcune persone trovano ingombrante il processo in due passaggi. Inoltre, i codici monouso inviati agli utenti tramite messaggi di testo, che è di gran lunga la varietà più comunemente utilizzata di 2FA, possono ancora essere intercettati.

Gestori di password, da parte loro, fanno un ottimo lavoro nel generare, archiviare e richiamare una password lunga, complessa e univoca per ogni singolo sito. Ma potrebbero non coprire sempre tutti i tuoi dispositivi, sistemi operativi e browser Web e potrebbero presentare un singolo punto di errore in caso di smarrimento della password principale. In alcuni casi, anche l'esperienza dell'utente può essere un po' goffa.

Inserisci le passkey, uno standard del settore che i più grandi nomi della tecnologia sperano un giorno sostituirà le password, 2FA e la necessità di gestione delle password così come la conosciamo.

Come funzionano le passkey?

Le passkey sfruttano la potenza della crittografia a chiave pubblica. Una passkey è costituita da una coppia di chiavi crittografiche, una privata e una corrispondente pubblica, generate per proteggere il tuo account su un sito Web, un'app o un altro servizio online.

La chiave privata viene memorizzata sul dispositivo come una lunga stringa di caratteri crittografati, mentre la chiave pubblica corrispondente viene caricata sui server del servizio online corrispondente, ad esempio Google o persino il sistema di gestione delle password del portachiavi iCloud di Apple.

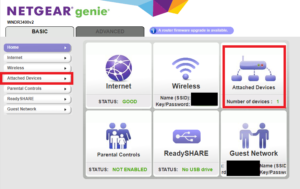

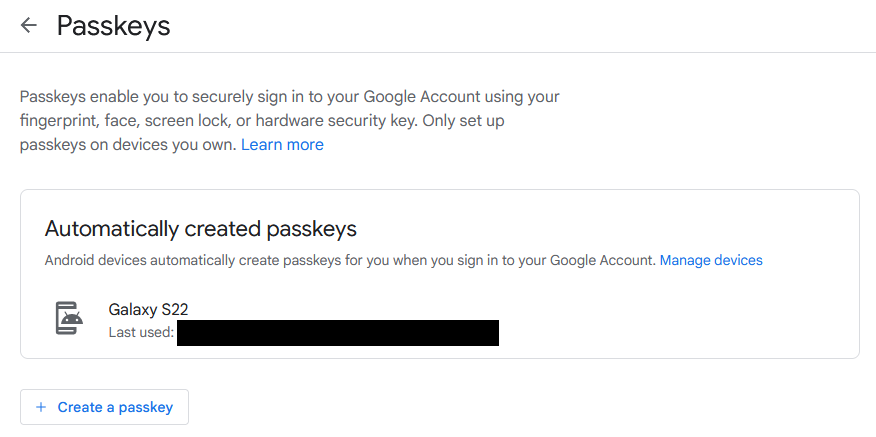

Se hai effettuato l'accesso al tuo account Google dal tuo smartphone, Google avrà già generato una passkey per te

Quindi, quando tenti di accedere, ti verrà chiesto di autenticarti con il PIN, l'impronta digitale o un altro meccanismo di blocco dello schermo del dispositivo. Non è necessario inserire o ricordare alcuna password, il che rende immediatamente il processo più sicuro e più facile da usare.

Al tentativo di accesso, il server invia una sfida crittografica al tuo dispositivo, chiedendo alla chiave privata di risolverlo e ritrasmetterlo al server. Questa risposta viene utilizzata per verificare che le coppie di chiavi pubblica e privata corrispondano poiché entrambe sono necessarie per autenticarti.

In nessun momento i dati biometrici lasciano il dispositivo, né il server apprende quale sia la chiave privata. In effetti, nemmeno tu vedi mai la chiave privata: tutta la magia avviene in background e con uno sforzo quasi nullo da parte tua.

Quali sono i vantaggi delle passkey?

Quindi, le passkey potrebbero offrire il "Santo Graal" sia di facilità d'uso che di maggiore sicurezza? Ecco alcuni dei vantaggi in modo più dettagliato:

- Resistenti al phishing e all'ingegneria sociale: Le passkey eliminano il problema delle persone che versano accidentalmente le proprie credenziali di accesso ai criminali informatici inserendole in siti Web fasulli. Invece, ti viene chiesto di utilizzare il tuo dispositivo per dimostrare che sei il vero proprietario dell'account.

- Prevenire le conseguenze di una violazione di terze parti: Se un fornitore di un sito Web o di un'app viene violato, solo le chiavi pubbliche potrebbero essere rubate: la tua chiave privata non viene mai condivisa con il servizio online e non c'è modo di capirlo dalla chiave pubblica. Di per sé, quindi, la chiave pubblica è inutile per un utente malintenzionato. Confronta questo con il sistema attuale, in cui gli hacker possono rubare grandi quantità di combinazioni nome utente/password pronte per l'uso.

- Evita gli attacchi di forza bruta: Le passkey si basano sulla crittografia a chiave pubblica, il che significa che gli aggressori non possono indovinarle o utilizzare tecniche di forza bruta per aprire gli account.

- Nessuna intercettazione 2FA: Non esiste un secondo fattore con le passkey, quindi gli utenti non sono a rischio di tecniche di attacco progettate per intercettare codici SMS e simili. In effetti, pensa a una passkey stessa come composta da più fattori di autenticazione. Infatti, le passkey sono abbastanza forti da essere sostituite anche il sapore più sicuro di 2FA: chiavi di sicurezza hardware.

- Basato sugli standard del settore: Le passkey si basano sugli standard del gruppo di lavoro FIDO Alliance e W3C WebAuthn, il che significa che dovrebbero funzionare su tutti i sistemi operativi, browser, siti Web, app ed ecosistemi mobili partecipanti. Apple, Google e Microsoft supportano tutti la tecnologia, così come lo sono (o lo saranno presto) le principali società di gestione delle password come 1Password e Dashlane e piattaforme come WordPress, PayPal, eBay e Shopify.

- Facile da recuperare: Le passkey possono essere archiviate nel cloud e quindi ripristinate su un nuovo dispositivo in caso di smarrimento.

- Niente da ricordare: Per gli utenti, non è più necessario creare, ricordare e proteggere grandi volumi di password.

- Funziona su più dispositivi: Una volta creata, una passkey può essere utilizzata su nuovi dispositivi senza la necessità di registrarsi nuovamente ogni volta come per la normale autenticazione biometrica. Tuttavia, ci sono avvertimenti, come descritto di seguito.

Perché le passkey potrebbero non essere una buona idea?

Potrebbero esserci degli ostacoli lungo il percorso che alla fine potrebbero impedirti di adottare le passkey, almeno per il momento: l'adozione da parte del settore e il modo in cui le passkey si sincronizzano.

- Le passkey si sincronizzano solo con i dispositivi che eseguono lo stesso sistema operativo: As Questo articolo spiega, le passkey si sincronizzano con la piattaforma del sistema operativo. Ciò significa che se si dispone di un dispositivo iOS ma si utilizza anche Windows, ad esempio, potrebbe creare un'esperienza utente frustrante. Dovresti scansionare i codici QR e attivare il Bluetooth per far funzionare le tue passkey su dispositivi che utilizzano diversi sistemi operativi. In realtà è meno user-friendly dell'attuale esperienza per le password.

- L'adozione è tutt'altro che generalizzata: Sebbene alcuni grandi nomi siano già a bordo con le passkey, è ancora presto. A parte le grandi piattaforme, ci vorrà anche del tempo prima di raggiungere una massa critica di siti Web e app che lo supportano. Verifica se le tue piattaforme preferite supportano la tecnologia qui.

Potrebbe essere l'inizio della fine per le password? Le chiavi di accesso sono ancora il contendente più forte. Ma per ottenere un'accettazione pressoché universale tra gli utenti, i fornitori di tecnologia potrebbero aver bisogno di rendere ancora più semplice il loro utilizzo in diversi ecosistemi di sistemi operativi.

Se sei pronto a provare le passkey, è necessario uno sforzo minimo per iniziare tramite il menu delle impostazioni dei tuoi account Google, Apple o Microsoft.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- :ha

- :È

- :non

- :Dove

- 2FA

- 9

- a

- Chi siamo

- accettazione

- accesso

- Il mio account

- conti

- operanti in

- effettivamente

- Adottando

- Adozione

- Tutti

- alleanza

- lungo

- già

- anche

- alternative

- Sebbene il

- sempre

- tra

- an

- ed

- ha annunciato

- Un altro

- in qualsiasi

- App

- Apple

- applicazioni

- SONO

- in giro

- AS

- At

- attacco

- attacchi

- Tentativi

- autenticare

- Autenticazione

- lontano

- precedente

- sfondo

- basato

- BE

- stato

- prima

- Inizio

- essendo

- sotto

- vantaggi

- Big

- Maggiore

- biometrico

- autenticazione biometrica

- Bluetooth

- tavola

- entrambi

- violazione

- browser

- ma

- by

- Materiale

- casi

- Categoria

- centro

- Challenge

- il cambiamento

- caratteri

- dai un'occhiata

- Cloud

- codici

- combinazioni

- Venire

- comunemente

- Aziende

- confrontare

- complesso

- Consistente

- consiste

- Angolo

- Corrispondente

- potuto

- coprire

- crepa

- screpolato

- Crashing

- creare

- creato

- Credenziali

- critico

- crittografico

- crittografia

- Corrente

- i criminali informatici

- dati

- giorno

- Giorni

- progettato

- dettaglio

- dettagliati

- dispositivo

- dispositivi

- diverso

- digitale

- mondo digitale

- do

- effettua

- giù

- ogni

- Presto

- alleviare

- facilità d'uso

- più facile

- eBay

- ecosistemi

- Efficace

- sforzo

- o

- emersione

- crittografato

- fine

- accrescere

- abbastanza

- entrare

- entrare

- Intero

- epoca

- Anche

- esempio

- esperienza

- Spiega

- fatto

- fattore

- Fattori

- Fallimento

- fallout

- lontano

- favorire

- preferito

- FIDO Alliance

- figura

- Trovare

- impronta

- in forma

- Nel

- da

- frustrante

- Guadagno

- generato

- la generazione di

- ottenere

- Dare

- buono

- grande

- Gruppo

- hacker

- ha avuto

- accade

- Hardware

- Sicurezza hardware

- cintura da arrampicata

- Avere

- Aiuto

- qui

- speranza

- Tuttavia

- HTML

- HTTPS

- ostacoli

- idea

- if

- subito

- in

- infatti

- individuale

- industria

- standard di settore

- invece

- intento

- ai miglioramenti

- iOS

- IT

- SUO

- stessa

- Lavoro

- jpg

- ad appena

- Le

- Tasti

- Sapere

- Dipingere

- grandi

- maggiormente

- IMPARARE

- Lasciare

- meno

- piace

- piccolo

- ceppo

- accesso

- Lunghi

- più a lungo

- perso

- magia

- Principale

- maggiore

- make

- FA

- gestire

- gestione

- molti

- Massa

- Mastercard

- partita

- corrispondenza

- max-width

- Maggio..

- significato

- si intende

- meccanismo

- Menu

- messaggi

- Microsoft

- forza

- verbale

- Mobile

- Scopri di più

- maggior parte

- multiplo

- nomi

- Bisogno

- mai

- New

- GENERAZIONE

- no

- of

- offrire

- on

- una volta

- ONE

- online

- esclusivamente

- aprire

- operativo

- sistemi operativi

- or

- OS

- Altro

- nostro

- su

- proprio

- proprietario

- coppia

- coppie

- parte

- partecipante

- chiave universale

- Password

- gestione delle password

- Le password

- PayPal

- Persone

- per

- cronologia

- PHIL

- piattaforma

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- in bilico

- energia

- presenti

- premio

- un bagno

- chiave privata

- Problema

- processi

- protegge

- Dimostra

- fornitore

- la percezione

- chiave pubblica

- chiavi pubbliche

- scopo

- qr-code

- raggiungere

- pronto

- ragione

- recentemente

- Recuperare

- Basic

- fare affidamento

- notevole

- ricorda

- sostituire

- necessario

- risposta

- Rischio

- running

- s

- stesso

- scansione

- senza soluzione di continuità

- Secondo

- sicuro

- problemi di

- vedere

- sembrare

- inviato

- Server

- servizio

- impostazioni

- condiviso

- dovrebbero

- firmato

- significativamente

- singolo

- site

- smartphone

- sms

- So

- Social

- RISOLVERE

- alcuni

- presto

- Standard

- standard

- iniziato

- Ancora

- rubare

- Fermare

- memorizzati

- memorizzare

- Corda

- forte

- più forte

- il successo

- tale

- supporto

- Supporto

- Interruttore

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- prende

- Tech

- tecniche

- Tecnologia

- di

- che

- I

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- think

- di parti terze standard

- questo

- quelli

- così

- tempo

- a

- pure

- vero

- prova

- in definitiva

- unico

- universale

- a differenza di

- Aggiornanento

- caricato

- us

- uso

- utilizzato

- Utente

- Esperienza da Utente

- user-friendly

- utenti

- utilizzando

- varietà

- fornitori

- verificare

- molto

- via

- volumi

- Modo..

- we

- sito web

- Browser Web

- Sito web

- siti web

- Che

- quando

- mentre

- se

- quale

- volere

- finestre

- con

- senza

- WordPress

- Lavora

- lavoro

- Gruppo di lavoro

- mondo

- sarebbe

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro

- zero