1メリーランド大学

2テキサスA&M大学

3エジンバラ大学とIOHK

4ポートランド州立大学

5エジンバラ大学

この論文を興味深いと思うか、議論したいですか? SciRateを引用するかコメントを残す.

抽象

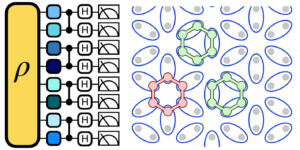

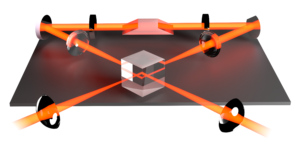

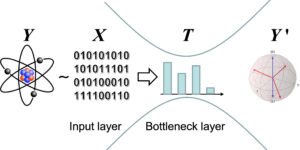

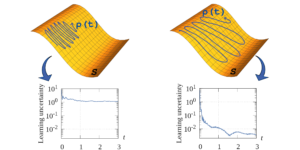

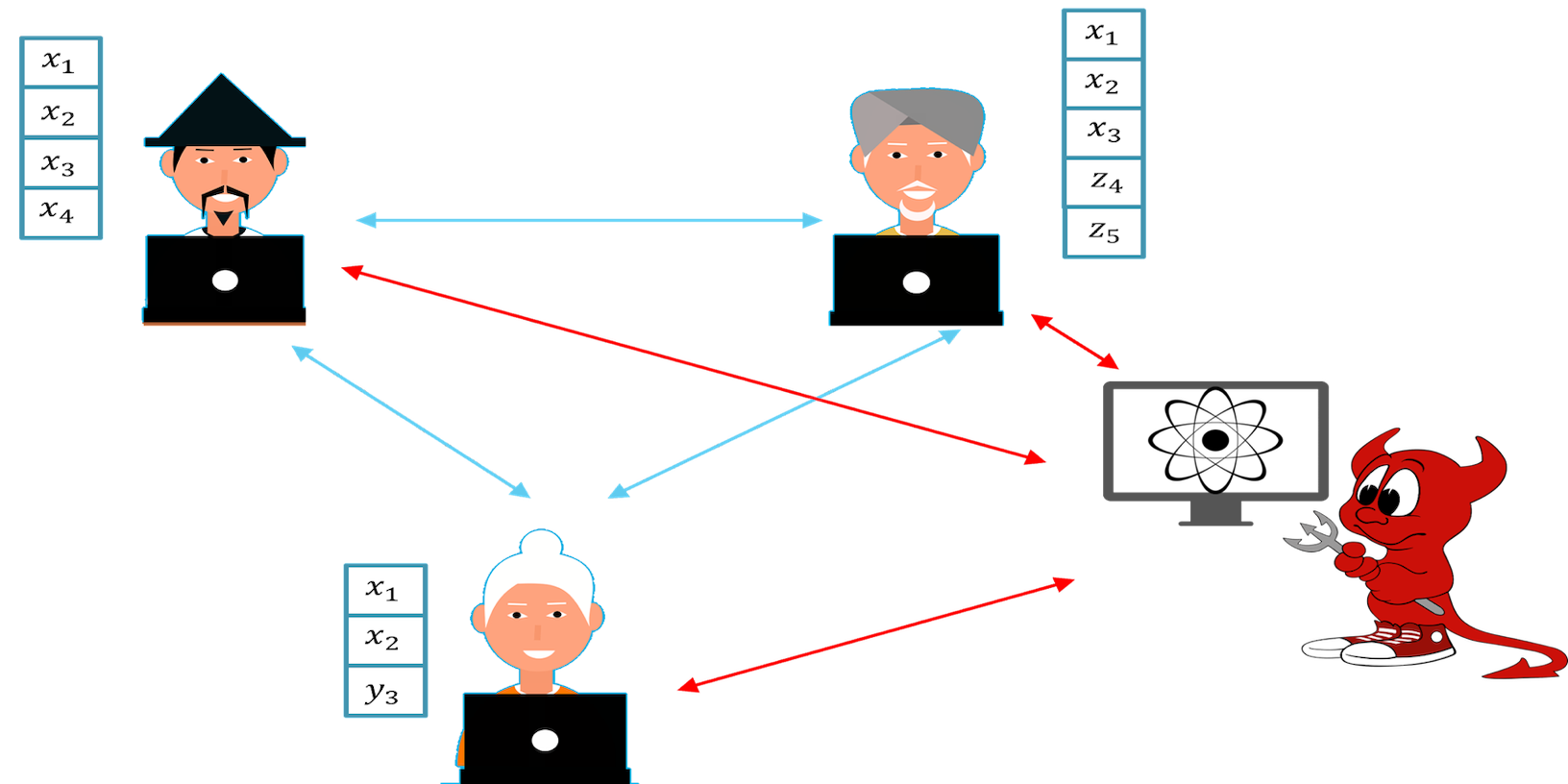

プルーフ オブ ワーク (PoW) は、計算タスクの解決にある程度の労力を費やしたことを当事者が他の人に納得させることを可能にする重要な暗号構造です。 おそらく、その主な影響は、ビットコインやその基礎となるブロックチェーン プロトコルなどの暗号通貨の設定にあり、さまざまなアプリケーションの可能性と、新しい脅威モデルにおける基本的な分散コンピューティングの問題を解決する可能性があるため、近年大きな注目を集めています。 PoW は、ブロックチェーン データ構造内のブロックのリンクを可能にするため、関心のある問題は、そのような証明のシーケンス (チェーン) を取得する実現可能性です。 この作業では、量子戦略に対してそのようなPoWのチェーンを見つけることの難しさを調べます。 PoWs 問題の連鎖が、多解ベルヌーイ探索と呼ばれる問題に帰着することを証明し、その量子クエリの複雑さを確立します。 事実上、これはしきい値直積定理を平均ケースの非構造化検索問題に拡張したものです。 私たちの証明は、最近の活発な取り組みに加えて、Zhandry (Crypto'19) の記録技術を単純化し、一般化します。 アプリケーションとして、量子敵対者に対するビットコイン コンセンサス プロトコルのコアであるビットコイン バックボーン (Eurocrypt'15) のセキュリティの正式な取り扱いを再検討しますが、正直な当事者は古典的であり、プロトコルのセキュリティが古典的な「正直な多数派」の仮定。 私たちの分析は、各量子クエリが $O(p^{-1/2})$ の古典的なクエリの価値があるように、敵対的な量子クエリの数が制限されている場合、Bitcoin バックボーンのセキュリティが保証されることを示しています。ここで、$p$ は成功ですプロトコルの基礎となるハッシュ関数への単一の古典的なクエリの確率。 少し驚くべきことに、量子敵対者の場合の安全な解決の待機時間は、古典的な場合の安全な解決時間と一致します。

人気の要約

私たちの論文では、この数学的問題である一連の PoW が量子敵対者によってどのように解決され、その能力に限界があるかを調べます。 この結果に基づいて、すべての正直な当事者が古典的であり、単一の量子敵対者 (すべての量子を制御する悪意のある当事者の計算リソース)。 私たちの分析は、クエリ/操作に関して正直な当事者の古典的な計算能力の合計が敵対的な量子計算能力よりも非常に大きい(しかし一定の)数である場合、セキュリティを維持できることを示しています。 これは、すべての関係者が量子計算能力を持つ量子時代におけるビットコインの完全な分析への第一歩です。

►BibTeXデータ

►参照

【1] シンシア・ドワークとモニ・ナオール。 「ジャンクメールの処理または対処による価格設定」. 暗号学の進歩 – CRYPTO '92、第 12 回年次国際暗号学会議、米国カリフォルニア州サンタバーバラ、16 年 20 月 1992 ~ 740 日、議事録。 コンピューター サイエンスの講義ノートの第 139 巻、147 ~ 1992 ページ。 スプリンガー (XNUMX)。

https://doi.org/10.1007/3-540-48071-4_10

【2] サトシ・ナカモト。 「p2p通貨のビットコインオープンソース実装」. (2009)。 http:/ / p2pfoundation.ning.com/ forum/ topics/ bitcoin-open-source.

http:// / p2pfoundation.ning.com/ forum/ topics/ bitcoin-open-source

【3] フアン・A・ガライ、アゲロス・キアヤス、ニコス・レオナルドス。 「ビットコイン バックボーン プロトコル: 分析とアプリケーション」。 Elisabeth Oswald と Marc Fischlin の編集者、Advances in Cryptology – EUROCRYPT 2015。281 ~ 310 ページ。 ベルリン、ハイデルベルク (2015)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-662-46803-6_10

【4] Rafael Pass、Lior Seeman、Abhi Shelat。 「非同期ネットワークにおけるブロックチェーン プロトコルの分析」。 Jean-Sébastien Coron と Jesper Buus Nielsen の編集者、Advances in Cryptology – EUROCRYPT 2017。コンピューター サイエンスの講義ノートの第 10211 巻。 (2017)。

https://doi.org/10.1007/978-3-319-56614-6_22

【5] フアン・ガライ、アゲロス・キアヤス、ニコス・レオナルドス。 「さまざまな難易度のチェーンを持つビットコイン バックボーン プロトコル」。 Jonathan Katz と Hovav Shacham の編集者、Advances in Cryptology – CRYPTO 2017。291 ~ 323 ページ。 チャム (2017)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-63688-7_10

【6] Christian Badertscher、Ueli Maurer、Daniel Tschudi、Vassilis Zikas。 「トランザクション台帳としてのビットコイン: 構成可能な処理」. Jonathan Katz および Hovav Shacham 編集者、Advances in Cryptology – CRYPTO 2017。324 ~ 356 ページ。 チャム (2017)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-63688-7_11

【7] Mihir Bellare と Phillip Rogaway。 「ランダムオラクルは実用的です:効率的なプロトコルを設計するためのパラダイム」. CCS'93で。 62~73ページ。 (1993)。

https:/ / doi.org/ 10.1145 / 168588.168596

【8] ピーター・W・ショー。 「量子コンピューターでの素因数分解と離散対数のための多項式時間アルゴリズム」。 SIAM J. コンピューティング。 26、1484–1509(1997)。

https:/ / doi.org/ 10.1137 / S0097539795293172

【9] マーク・カプラン、ガエタン・ルーレント、アンソニー・レヴェリエ、マリア・ナヤ=プラセンシア。 「量子周期発見を使用して対称暗号システムを破る」. Matthew Robshaw と Jonathan Katz の編集者、Advances in Cryptology – CRYPTO 2016。207 ~ 237 ページ。 ベルリン、ハイデルベルク (2016)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-662-53008-5_8

【10] トーマス・サントリとクリスチャン・シャフナー。 「サイモンのアルゴリズムを使用して対称鍵暗号プリミティブを攻撃する」. 量子情報と計算 17, 65–78 (2017).

https:/ / doi.org/ 10.26421 / qic17.1-2-4

【11] ジェロン・ヴァン・デ・グラーフ。 「量子プロトコルのセキュリティの正式な定義に向けて」. 博士論文。 モントリオール大学。 缶 (1998)。

【12] ジョン・ワトラス。 「量子攻撃に対するゼロ知識」。 コンピューティング理論に関する第 296 回年次 ACM シンポジウムの議事録。 305 ~ 06 ページ。 STOC '2006ニューヨーク、ニューヨーク、アメリカ(XNUMX)。 コンピューティング機械協会。

https:/ / doi.org/ 10.1145 / 1132516.1132560

【13] ドミニク・ウンルー。 「知識の量子証明」。 David Pointcheval と Thomas Johansson の編集者、Advances in Cryptology – EUROCRYPT 2012。135 ~ 152 ページ。 ベルリン、ハイデルベルク (2012)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-642-29011-4_10

【14] ショーン・ホールグレン、アダム・スミス、ファング・ソング。 「量子世界における古典的な暗号プロトコル」。 Phillip Rogaway 編集者、Advances in Cryptology – CRYPTO 2011。411 ~ 428 ページ。 ベルリン、ハイデルベルク (2011)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-642-22792-9_23

【15] Gorjan Alagic、Tommaso Gagliardoni、Christian Majenz。 「偽造不可能な量子暗号」。 Jesper Buus Nielsen と Vincent Rijmen の編集者、Advances in Cryptology – EUROCRYPT 2018。489 ~ 519 ページ。 チャム (2018)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-78372-7_16

【16] ダン・ボーネーとマーク・ザンドリー。 「量子安全メッセージ認証コード」。 Thomas Johansson と Phong Q. Nguyen の編集者、暗号学の進歩 – EUROCRYPT 2013。ページ 592–608。 ベルリン、ハイデルベルグ (2013)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-642-38348-9_35

【17] ダン・ボネー、オズギュル・ダグデレン、マーク・フィッシュリン、アニヤ・レーマン、クリスチャン・シャフナー、マーク・ザンドリー。 「量子世界におけるランダムオラクル」。 Dong Hoon Lee と Xiaoyun Wang の編集者、Advances in Cryptology – ASIACRYPT 2011。41 ~ 69 ページ。 ベルリン、ハイデルベルク (2011)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-642-25385-0_3

【18] マーク・ザンドリー。 「量子クエリを記録する方法と、量子不微分可能性への応用」。 Alexandra Boldyreva と Daniele Micciancio、編集者、暗号学の進歩 - CRYPTO 2019。239 ~ 268 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-26951-7_9

【19] トロイ・リーとジェレミー・ローランド。 「量子クエリの複雑さに対する強力な直積定理」。 計算の複雑さ 22, 429–462 (2013).

https://doi.org/10.1007/s00037-013-0066-8

【20] Gorjan Alagic、Christian Majenz、Alexander Russell、Fang Song。 「ブラインド偽造不可能性による量子安全なメッセージ認証」。 暗号学の進歩 – EUROCRYPT 2020. スプリンガー (2020).

https://doi.org/10.1007/978-3-030-45727-3_27

【21] ヤシン・アモディとフレデリック・マニエズ。 「複数の衝突ペアを見つけるための量子時空間トレードオフ」。 Min-Hsiu Hsieh 編集者、第 16 回量子計算、通信、暗号理論に関する会議 (TQC 2021)。 Leibniz International Proceedings in Informatics (LIPICs) の第 197 巻、1:1–1:21 ページ。 ダグシュトゥール、ドイツ (2021 年)。 Schloss Dagstuhl – Leibniz-Zentrum für Informatik.

https:/ / doi.org/ 10.4230 / LIPIcs.TQC.2021.1

【22] Qipeng Liu と Mark Zhandry。 「量子多重衝突の発見について」。 Yuval Ishai と Vincent Rijmen の編集者、Advances in Cryptology – EUROCRYPT 2019。189 ~ 218 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-17659-4_7

【23] ファルク・ウンガー。 「直接積定理のしきい値への適用による確率的不等式」。 2009 年、コンピュータ サイエンスの基礎に関する第 50 回年次 IEEE シンポジウム。 221 ~ 229 ページ。 IEEE (2009)。

https:/ / doi.org/ 10.1109 / FOCS.2009.62

【24] H. クラウク、R. デ ウルフ、R. シュパレク。 「量子および古典の強直積定理と最適な時空間トレードオフ」。 2013 年、コンピュータ サイエンスの基礎に関する IEEE 第 54 回年次シンポジウム。 12 ~ 21 ページ。 米国カリフォルニア州ロスアラミトス (2004)。 IEEE コンピュータ ソサイエティ。

https:/ / doi.org/ 10.1109 / FOCS.2004.52

【25] アレクサンダー・A・シェルストフ。 「量子通信とクエリの複雑さのための強力な直積定理」。 コンピューティングに関する SIAM ジャーナル 41、1122–1165 (2012)。

https:/ / doi.org/ 10.1137 / 110842661

【26] ロバート・ビールス、ハリー・バーマン、リチャード・クリーヴ、ミケーレ・モスカ、ロナルド・デ・ウルフ。 「多項式による量子下限」。 J. ACM 48, 778–797 (2001).

https:/ / doi.org/ 10.1145 / 502090.502097

【27] アンドリス・アンバイニス。 「量子引数による量子下限」。 J.コンピュータ. システム科学。 64、750–767(2002)。

https:/ / doi.org/ 10.1006 / jcss.2002.1826

【28] クリストフ・ザルカ「Grover の量子探索アルゴリズムは最適です」。 物理。 Rev. A 60、2746–2751 (1999)。

https:/ / doi.org/ 10.1103 / PhysRevA.60.2746

【29] Michel Boyer、Gilles Brassard、Peter Høyer、Alain Tapp。 「量子探索の厳しい境界」。 Fortschritte der Physik 46, 493–505 (1998).

<a href="https://doi.org/10.1002/(sici)1521-3978(199806)46:4/53.0.co;2-p”>https://doi.org/10.1002/(sici)1521-3978(199806)46:4/5<493::aid-prop493>3.0.co;2-p

【30] Andris Ambainis、Robert Špalek、Ronald de Wolf。 「直積定理と時空間トレードオフへの適用を伴う、新しい量子下限法」. アルゴリズム 55、422–461 (2009)。

https://doi.org/10.1007/s00453-007-9022-9

【31] アンドリス・アンバイニス。 「量子探索のための強力な直積定理への適用を伴う、新しい量子下界法」. コンピューティングの理論 6、1–25 (2010)。

https:/ / doi.org/ 10.4086 / toc.2010.v006a001

【32] フアン・A・ガライ、アゲロス・キアヤス、ニコス・レオナルドス、ジョルゴス・パナギオタコス。 「コンセンサスと高速 pki セットアップへのアプリケーションを使用して、ブロックチェーンをブートストラップします」。 Michel Abdalla と Ricardo Dahab の編集者、Public-Key Cryptography – PKC 2018。465 ~ 495 ページ。 チャム (2018)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-76581-5_16

【33] フアン・A・ガライ、アゲロス・キアヤス、ジョルゴス・パナギオタコス。 「反証可能な仮定の下で繰り返される検索の問題とブロックチェーンのセキュリティ」. Cryptology ePrint アーカイブ、レポート 2019/ 315 (2019). https:/ / eprint.iacr.org/ 2019/ 315.

https:/ / eprint.iacr.org/ 2019/315

【34] イッタイ・エヤルとエミン・ギュン・シラー。 「過半数では不十分です。ビットコインのマイニングは脆弱です」. Nicolas Christin と Reihaneh Safavi-Naini の編集者、Financial Cryptography and Data Security – 18th International Conference、FC 2014、クライストチャーチ、バルバドス、3 年 7 月 2014 ~ 8437 日、Revised Selected Papers。 コンピューター サイエンスの講義ノートの第 436 巻、454 ~ 2014 ページ。 スプリンガー (XNUMX)。

https://doi.org/10.1007/978-3-662-45472-5_28

【35] Divesh Aggarwal、Gavin Brennen、Troy Lee、Miklos Santha、Marco Tomamichel。 「ビットコインに対する量子攻撃と、それらを防御する方法」. 元帳 3 (2018)。

https:/ / doi.org/ 10.5195/ ledger.2018.127

【36] トロイ・リー、マハルシ・レイ、ミクロス・サンタ。 「量子レースの戦略」。 Avrim Blum 編集者、第 10 回 Innovations in Theoretical Computer Science Conference (ITCS 2019)。 Leibniz International Proceedings in Informatics (LIPICs) の第 124 巻、51:1–51:21 ページ。 ダグシュトゥール、ドイツ (2018)。 Schloss Dagstuhl–Leibniz-Zentrum fuer Informatik。

https:/ / doi.org/ 10.4230 / LIPIcs.ITCS.2019.51

【37] またはサッタート。 「量子ビットコインマイニングの不安について」. 内外J.Inf. 安全です。 19、291–302(2020)。

https://doi.org/10.1007/s10207-020-00493-9

【38] アンドレア・コラダンジェロとオル・サッタート。 「ブロックチェーンのスケーラビリティ問題に対する量子マネーソリューション」. クォンタム 4, 297 (2020).

https://doi.org/10.22331/q-2020-07-16-297

【39] マーク・ザンドリー。 「量子ランダム関数を構築する方法」。 2012 年、コンピュータ サイエンスの基礎に関する IEEE 第 53 回年次シンポジウム。 679 ~ 687 ページ。 (2012)。

https:/ / doi.org/ 10.1109 / FOCS.2012.37

【40] マーク・ザンドリー。 「量子ランダムオラクルモデルにおける安全なIDベースの暗号化」. Reihaneh Safavi-Naini と Ran Canetti の編集者、暗号学の進歩 - CRYPTO 2012。758 ~ 775 ページ。 ベルリン、ハイデルベルク (2012)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-642-32009-5_44

【41] ファン・ソングとアーラム・ユン。 「NMAC および関連構造の量子セキュリティ – 量子攻撃に対する PRF ドメイン拡張」。 Jonathan Katz および Hovav Shacham 編集者、Advances in Cryptology – CRYPTO 2017 – 37th Annual International Cryptology Conference、米国カリフォルニア州サンタバーバラ、20 年 24 月 2017 ~ 10402 日、議事録、パート II。 コンピューター サイエンスの講義ノートの第 283 巻、309 ~ 2017 ページ。 スプリンガー (XNUMX)。

https://doi.org/10.1007/978-3-319-63715-0_10

【42] エドワード・イートンとファン・ソング。 「量子ランダムオラクルモデルで、存在する偽造不可能な署名を強力に偽造不可能にする」. Salman Beigi と Robert König の編集者、第 10 回量子計算、通信、暗号理論に関する会議、TQC 2015、20 年 22 月 2015 ~ 44 日、ベルギー、ブリュッセル。 LIPICs の第 147 巻、162 ~ 2015 ページ。 Schloss Dagstuhl – Leibniz-Zentrum für Informatik (XNUMX)。

https:/ / doi.org/ 10.4230 / LIPIcs.TQC.2015.147

【43] ドミニク・ウンルー。 「量子ランダムオラクルモデルにおける非対話型ゼロ知識証明」. Elisabeth Oswald と Marc Fischlin の編集者、Advances in Cryptology – EUROCRYPT 2015。755 ~ 784 ページ。 ベルリン、ハイデルベルク (2015)。 スプリンガー ベルリン ハイデルベルク。

https://doi.org/10.1007/978-3-662-46803-6_25

【44] Andreas Hülsing、Joost Rijneveld、Fang Song。 「ハッシュベースの署名におけるマルチターゲット攻撃の軽減」. 第 19 回 IACR 公開鍵暗号に関する国際会議の議事録、パート I — PKC 2016 – ボリューム 9614。387 ~ 416 ページ。 ベルリン、ハイデルベルク (2016)。 スプリンガー出版社。

https://doi.org/10.1007/978-3-662-49384-7_15

【45] マルコ・バログ、エドワード・イートン、ファング・ソング。 「不均一ランダム関数における量子衝突検出」。 Tanja Lange と Rainer Steinwandt の編集者、Post-Quantum Cryptography で。 467 ~ 486 ページ。 チャム (2018)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-79063-3_22

【46] ベン・ハムリンとファン・ソング。 「ハッシュ関数の量子セキュリティと反復ハッシュのプロパティ保存」. Jintai Ding および Rainer Steinwandt 編集者、Post-Quantum Cryptography。 329 ~ 349 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-25510-7_18

【47] Dennis Hofheinz、Kathrin Hövelmanns、および Eike Kiltz。 「藤崎・岡本変換のモジュール解析」. Yael Kalai と Leonid Reyzin の編集者、Theory of Cryptography。 341 ~ 371 ページ。 チャム (2017)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-70500-2_12

【48] 斉藤常和、佐川啓太、山川貴志。 「量子ランダムオラクルモデルにおける厳重に安全なキーカプセル化メカニズム」. Jesper Buus Nielsen と Vincent Rijmen の編集者、Advances in Cryptology – EUROCRYPT 2018。520 ~ 551 ページ。 チャム (2018)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-319-78372-7_17

【49] Andris Ambainis、Mike Hamburg、Dominique Unruh。 「半古典オラクルを使用した量子セキュリティ証明」。 Alexandra Boldyreva と Daniele Micciancio、編集者、暗号学の進歩 - CRYPTO 2019。269 ~ 295 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-26951-7_10

【50] Qipeng Liu と Mark Zhandry。 「ポスト量子フィアットシャミールの再訪」。 Alexandra Boldyreva と Daniele Micciancio、編集者、暗号学の進歩 - CRYPTO 2019。326 ~ 355 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-26951-7_12

【51] Jelle Don、Serge Fehr、Christian Majenz、Christian Schaffner。 「量子ランダム オラクル モデルにおけるフィアット シャミール変換のセキュリティ」。 Alexandra Boldyreva と Daniele Micciancio、編集者、暗号学の進歩 - CRYPTO 2019。356 ~ 383 ページ。 チャム (2019)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-26951-7_13

【52] Veronika Kuchta、Amin Sakzad、Damien Stehlé、Ron Steinfeld、Shi-Feng Sun。 「測定-巻き戻し-測定: 一方向の隠蔽と cca セキュリティのより厳密な量子ランダム オラクル モデルの証明」. 暗号技術の理論と応用に関する年次国際会議。 703 ~ 728 ページ。 スプリンガー (2020)。

https://doi.org/10.1007/978-3-030-45727-3_24

【53] Kai-Min Chung、Siyao Guo、Qipeng Liu、Luowen Qian。 「関数反転のためのタイトな量子時空間トレードオフ」。 2020 年には IEEE 61st Annual Symposium on Foundations of Computer Science (FOCS)。 673 ~ 684 ページ。 IEEE (2020)。

https:/ / doi.org/ 10.1109 / FOCS46700.2020.00068

【54] 勝俣修一、クリス・クウィアトコウスキー、フェデリコ・ピントーレ、トーマス・プレスト。 「ポスト量子ケムとその応用のためのスケーラブルな暗号文圧縮技術」。 暗号学と情報セキュリティの理論と応用に関する国際会議。 289 ~ 320 ページ。 スプリンガー (2020)。

https://doi.org/10.1007/978-3-030-64837-4_10

【55] ヤン・チャイコフスキ。 「sha-3 の量子不微分性」。 Cryptology ePrint アーカイブ、レポート 2021/ 192 (2021). https:/ / ia.cr/ 2021/ 192.

https:/ / ia.cr/ 2021/ 192

【56] Kai-Min Chung、Serge Fehr、Yu-Hsuan Huang、Tai-Ning Liao。 「圧縮オラクル技術、およびシーケンシャル ワーク証明のポスト量子セキュリティについて」。 Anne Canteaut と François-Xavier Standaert の編集者、Advances in Cryptology – EUROCRYPT 2021。598 ~ 629 ページ。 チャム (2021)。 スプリンガー・インターナショナル・パブリッシング.

https://doi.org/10.1007/978-3-030-77886-6_21

【57] ジェレマイア・ブロッキー、スンフン・リー、サムソン・チョウ。 「ポスト量子世界におけるシーケンシャル ワーク証明のセキュリティについて」。 2nd Conference on Information-Theoretic Cryptography (ITC 2021) 編集者、Stefano Tessaro 著。 Leibniz International Proceedings in Informatics (LIPICs) の第 199 巻、22:1–22:27 ページ。 ダグシュトゥール、ドイツ (2021 年)。 Schloss Dagstuhl – Leibniz-Zentrum für Informatik.

https:/ / doi.org/ 10.4230/ LIPICs.ITC.2021.22

【58] ドミニク・ウンルー。 「圧縮された順列オラクル (およびスポンジ/ sha3 の衝突耐性)」。 Cryptology ePrint アーカイブ、レポート 2021/ 062 (2021). https:/ / eprint.iacr.org/ 2021/ 062.

https:/ / eprint.iacr.org/ 2021/062

【59] Alexandru Cojocaru、Juan Garay、Aggelos Kiayias、Fang Song、Petros Wallden。 「量子敵対者に対するビットコイン バックボーン プロトコル」。 Cryptology ePrint アーカイブ、論文 2019/ 1150 (2019)。 https:/ / eprint.iacr.org/ 2019/ 1150.

https:/ / eprint.iacr.org/ 2019/1150

【60] ラン・カネッティ。 「マルチパーティ暗号プロトコルのセキュリティと構成」。 J. 暗号学 13, 143–202 (2000).

https:/ / doi.org/ 10.1007 / s001459910006

【61] ラン・カネッティ。 「普遍的に構成可能なセキュリティ: 暗号化プロトコルの新しいパラダイム」. コンピュータ サイエンスの基礎に関する第 42 回年次シンポジウム、FOCS 2001、14 年 17 月 2001 ~ 136 日、米国ネバダ州ラスベガス。 145 ~ 2001 ページ。 IEEE コンピュータ ソサエティ (XNUMX)。

https:/ / doi.org/ 10.1109 / SFCS.2001.959888

によって引用

[1] マルコス・アジェンデ、ディエゴ・ロペス・レオン、セルジオ・セロン、アントニオ・レアル、アドリアン・パレハ、マルセロ・ダ・シルバ、アレハンドロ・パルド、ダンカン・ジョーンズ、デビッド・ウォラル、ベン・メリマン、ジョナサン・ギルモア、ニック・キッチナー、サルバドール・E・ベネガス=アンドラカブロックチェーンネットワークにおける量子耐性」、 arXiv:2106.06640, (2021).

[2] ロバート R. ネレムとダヤ R. ガウル、「有利な量子ビットコイン マイニングの条件」、 arXiv:2110.00878, (2021).

上記の引用は SAO / NASA ADS (最後に正常に更新された2023-03-09 15:10:32)。 すべての出版社が適切で完全な引用データを提供するわけではないため、リストは不完全な場合があります。

取得できませんでした クロスリファレンス被引用データ 最終試行2023-03-09 15:10:29:10.22331 / q-2023-03-09-944の被引用データをCrossrefから取得できませんでした。 DOIが最近登録された場合、これは正常です。

この論文は、 Creative Commons Attribution 4.0 International(CC BY 4.0) ライセンス。 著作権は、著者やその機関などの元の著作権者にあります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://quantum-journal.org/papers/q-2023-03-09-944/

- :は

- 1

- 10

- 11

- 1998

- 1999

- 2001

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 28

- 39

- 7

- 8

- 9

- a

- 能力

- 上記の.

- 抽象

- アクセス

- ACM

- アクティブ

- アダム

- 進歩

- 敵対者

- 所属

- に対して

- アガワル

- アレクサンダー

- アルゴリズム

- アルゴリズム

- すべて

- 分析

- および

- 毎年恒例の

- アンソニー

- 申し込み

- Archive

- です

- 引数

- AS

- 協会

- 仮定

- 攻撃

- 攻撃

- 注意

- 8月

- 認証

- 著者

- 著者

- バックボーン

- バルバドス

- ベース

- BE

- ベルギー

- Bitcoin

- Bitcoinマイニング

- ブロックチェーン

- ブロックチェーンデータ

- ブロックチェーンネットワーク

- ブロックチェーンのスケーラビリティ

- ブロックチェーンのセキュリティ

- ブロックチェーン

- ブロック

- バウンド

- ブレーク

- ブリュッセル

- by

- CA

- カリフォルニア州

- コール

- 缶

- 機能

- キャプチャ

- 場合

- チェーン

- チェーン

- 変化する

- 教会

- 分類

- CO

- コメント

- コモンズ

- コミュニケーション

- コンプリート

- 複雑さ

- 計算

- 計算能力

- コンピュータ

- コンピュータサイエンス

- コンピューター

- コンピューティング

- コンセプト

- 条件

- 講演

- コンセンサス

- 定数

- 構築する

- 制御

- 納得させる

- 著作権

- 基本

- 費用

- 可能性

- クリプト

- 暗号通貨

- 暗号

- 暗号

- 通貨

- Daniel Mölk

- データ

- データセキュリティ

- データ構造

- デイビッド

- 実証します

- 依存

- 設計

- Devices

- ディエゴ

- 難しさ

- 直接

- 話し合います

- 配布

- 分散コンピューティング

- ドメイン

- 間に

- e

- 各

- エディタ

- エドワード

- 効果

- 効果的に

- 効率的な

- 努力

- 努力

- 要素は

- EminGünSirer

- enable

- 有効にする

- 暗号化

- 十分な

- 時代

- 確立する

- 調査済み

- スピーディー

- fc

- フェデリコ

- ファイナンシャル

- 発見

- 名

- フォーマル

- 財団

- から

- フル

- function

- 機能

- 基本的な

- ドイツ

- 取得する

- ジル

- 大きい

- 保証

- ハーバード

- ハッシュ

- ハッシュ

- 持ってる

- ホルダー

- 保持している

- 認定条件

- How To

- HTTP

- HTTPS

- i

- IEEE

- 影響

- 実装

- 重要

- in

- その他の

- を示し

- 情報

- 情報セキュリティー

- イノベーション

- 機関

- 関心

- 興味深い

- 世界全体

- 反転

- 投資

- IT

- ITS

- ジョン

- JavaScriptを

- John Redfern

- ジャーナル

- キー

- 知識

- 既知の

- キング

- 大

- LAS

- ラスベガス

- 姓

- コメントを残す

- 読書

- 元帳

- リー

- ライセンス

- 連結

- リスト

- インクルード

- 機械

- メイン

- 主要な

- 大多数

- 作成

- 多くの

- 3月

- マルコ

- マーク

- 数学的

- 最大幅

- メカニズム

- メッセージ

- 方法

- 鉱業

- モデル

- モジュラー

- お金

- 月

- 最も

- の試合に

- 中本

- ネットワーク

- NEVADA

- 新作

- グエン

- ニコラス

- 通常の

- ノート

- 小説

- 数

- NY

- 入手

- 10月

- of

- 提供

- on

- 開いた

- オープンソース

- 最適な

- オラクル

- 神託

- オリジナル

- その他

- その他

- p2p

- ページ

- 足

- 紙素材

- 論文

- パラダイム

- 部

- パーティー

- パーティー

- 期間

- 持続性

- Peter Bauman

- PKI

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 潜在的な

- 捕虜

- 電力

- 実用的

- 素数

- 問題

- 問題

- Proceedings

- 処理

- 作り出す

- プロダクト

- 証明

- 証拠

- 守る

- プロトコル

- 受験する

- 提供します

- 提供

- 公表

- 出版社

- 出版社

- 出版

- 品質

- 量子

- 量子アルゴリズム

- 量子コンピューター

- 量子コンピューティング

- 量子情報

- 質問

- ラファエル

- ランダム

- RAY

- 受け

- 最近

- 最近

- 記録

- 録音

- 軽減

- リファレンス

- 登録された

- 関連する

- 残っている

- レポート

- リソース

- 結果

- 報いる

- リチャード

- ROBERT

- ローランド

- RON

- s

- 安全な

- サルバドール

- サンタ

- 聡

- 聡中本

- スケーラビリティ

- 拡大する

- スキーム

- SCI

- 科学

- ショーン

- を検索

- 検索

- セキュリティ

- 選択

- シーケンス

- 設定

- 決済

- sha-3

- ショア

- 表示する

- 作品

- シャム

- 署名

- 重要

- サイズ

- So

- 社会

- 溶液

- 解決する

- 解決

- 一部

- 幾分

- ソース

- 過ごす

- 都道府県

- 手順

- 作戦

- 強い

- 強く

- 構造

- 成功

- 首尾よく

- そのような

- 適当

- 日

- シンポジウム

- 取り

- 仕事

- タスク

- テクニック

- 条件

- それ

- アプリ環境に合わせて

- それら

- 理論的な

- 脅威

- しきい値

- タイト

- 時間

- 役職

- 〜へ

- トータル

- トランザクション

- 変換

- 治療

- 下

- 根本的な

- 更新しました

- URL

- USA

- さまざまな

- VEGAS

- 、

- ボリューム

- 脆弱な

- W

- wait

- WELL

- この試験は

- 何ですか

- which

- while

- 広く

- 意志

- 狼

- 仕事

- 世界

- 価値

- でしょう

- 年

- 年

- ゼファーネット

- ゼロ知識

- ゼロ知識証明