Brak mechanizmu przeznaczonego do Dowód stawki (PoS) były równie kontrowersyjne jak cięcie. Cięcie oferuje sposób ekonomicznego karania dowolnego konkretnego węzła w ukierunkowany sposób za niepodejmowanie działań zgodnych z protokołem. Czyni to poprzez odebranie części lub całości stawki walidatora — bez nakładania efektów zewnętrznych na inne węzły, które zachowują się zgodnie z protokołem. Cięcie jest unikalne dla protokołów proof-of-stake, ponieważ wymaga zdolności łańcucha bloków do egzekwowania kary. Takie wymuszenie jest wyraźnie niewykonalne w systemach Proof of Work, gdzie byłoby to analogiczne do palenia sprzętu wydobywczego używanego przez niewłaściwie zachowujące się węzły. Ta możliwość stosowania zachęt karnych otwiera nową przestrzeń projektową w projektowaniu mechanizmów blockchain i dlatego zasługuje na staranne rozważenie.

Pomimo oczywistej korzyści w postaci „karmy”, głównym zarzutem wobec cięcia było ryzyko nieproporcjonalnego cięcia węzłów z powodu uczciwego błędu, takiego jak uruchomienie przestarzałego oprogramowania. W związku z tym wiele protokołów unika włączenia ukośników i zamiast tego polega na tzw symboliczna toksyczność – fakt, że jeśli protokół zostanie pomyślnie zaatakowany, token leżący u jego podstaw straci wartość. Wielu sądzi, że interesariusze postrzegaliby tę toksyczność jako zagrożenie dla naruszenia bezpieczeństwa protokołu. W naszej ocenie toksyczność tokenów nie jest wystarczająco silna, aby powstrzymać ataki przeciwników w niektórych typowych scenariuszach. W rzeczywistości koszt poniesiony przez przeciwników w celu zaatakowania i uszkodzenia protokołu, określany jako koszt korupcji, w takich scenariuszach jest zasadniczo zerowy.

W tym artykule pokazujemy, jak włączenie slashingu do projektu mechanizmu protokołu PoS znacznie zwiększa koszt korupcji, jaki poniósłby każdy przeciwnik. Slashing gwarantuje wysoki i wymierny koszt korupcji zarówno dla protokołów zdecentralizowanych w przypadku przekupstwa, jak i protokołów (scentralizowanych lub zdecentralizowanych), które nie spełniają założeń toksyczności symbolicznej.

Okoliczności, które mogą prowadzić do przekupstwa i braku toksyczności tokenów są wszechobecne. Wiele protokołów PoS unika przynależności do jednej z tych dwóch kategorii poprzez zwartą społeczność, która jest możliwa tylko wtedy, gdy jest mała; opierając się na silnym przywództwie, które kieruje ich we właściwym kierunku, delegując walidację do niewielkiej grupy renomowanych i prawnie regulowanych operatorów węzłów; lub polegając na koncentracji żetonów obstawiania w małej grupie. Żadne z tych rozwiązań nie jest w pełni satysfakcjonujące dla rozwoju dużej i zdecentralizowanej społeczności węzłów sprawdzających poprawność. A jeśli protokół PoS przewiduje koncentrację stawek tylko z kilkoma walidatorami (lub, w skrajnych przypadkach, tylko z jednym walidatorem), pożądane jest posiadanie środków do karania tych dużych walidatorów, na wypadek, gdyby zaangażowali się w zachowania kontradyktoryjne.

W dalszej części artykułu my

- przedstawić model analizy złożonych ataków łapówkarskich,

- pokazać, że protokoły PoS bez cięcia są podatne na ataki łapówkarskie,

- pokazać, że protokoły PoS z obcinaniem mają wymierne zabezpieczenie przed przekupstwem, oraz

- omawia niektóre wady cięcia i sugeruje środki zaradcze.

Modelowanie

Zanim przedstawimy przypadek cięcia, najpierw potrzebujemy modelu, w ramach którego będziemy kontynuować naszą analizę. Dwa najpopularniejsze modele do analizy protokołów PoS, model bizantyjski i model równowagi oparty na teorii gier, nie są w stanie uchwycić niektórych z najbardziej niszczycielskich ataków w świecie rzeczywistym – ataków, w których cięcie działałoby jako potężny środek odstraszający. W tej sekcji omawiamy te istniejące modele, aby zrozumieć ich wady, i przedstawiamy trzeci model – który nazywamy modelem analizy korupcji – oparty na oddzielnej ocenie granic minimalnego kosztu, który należy ponieść, i maksymalnego zysku, jaki można osiągnąć. zostać wydobyty z uszkodzenia protokołu. Pomimo możliwości modelowania dużych zakresów ataków, model analizy korupcji nie był jeszcze używany do analizy wielu protokołów.

Istniejące modele

W tej sekcji przedstawimy krótki opis modeli równowagi bizantyńskiej i teorii gier oraz ich wad.

Model bizantyjski

Model bizantyjski przewiduje, że co najwyżej pewna część (𝜷) węzłów może odstąpić od działań określonych w protokole i wykonywać dowolne wybrane przez siebie działanie, podczas gdy reszta węzłów pozostaje zgodna z protokołem. Udowodnienie, że określony protokół PoS jest odporny na całą przestrzeń bizantyjskich działań, które może podjąć przeciwny węzeł, jest nietrywialnym problemem.

Rozważmy na przykład protokoły konsensusu PoS o najdłuższym łańcuchu, w których żywotność ma wyższy priorytet niż bezpieczeństwo. Wczesne badania nad bezpieczeństwem konsensusu o najdłuższym łańcuchu koncentrowały się na wykazaniu bezpieczeństwa przed tylko jednym konkretnym atakiem – prywatny atak podwójnego wydatkowania, gdzie wszystkie węzły bizantyjskie zmawiają się, aby prywatnie zbudować alternatywny łańcuch, a następnie ujawniają go znacznie później, gdy jest dłuższy niż oryginalny łańcuch. The zjawisko nic nie wartego uwagi, daje jednak możliwość zaproponowania wielu bloków przy użyciu tej samej stawki i wykorzystania niezależnej losowości w celu zwiększenia prawdopodobieństwa zbudowania dłuższego prywatnego łańcucha. Dopiero znacznie później podjęto szeroko zakrojone badania, aby wykazać, że niektóre konstrukcje protokołów konsensusu PoS o najdłuższym łańcuchu można zabezpieczyć przed wszystkimi atakami dla określonych wartości 𝜷. (Aby uzyskać więcej informacji, patrz „Wszystko jest wyścigiem, a Nakamoto zawsze wygrywa"I"PoSAT: dostępność dowodu pracy i nieprzewidywalność bez pracy").

Cała klasa protokołów konsensusu, protokoły Byzantine Fault Tolerant (BFT), przedkłada bezpieczeństwo nad żywotność. Wymagają również przyjęcia modelu bizantyjskiego w celu wykazania, że dla górnej granicy 𝜷 protokoły te są deterministycznie bezpieczne przed jakimkolwiek atakiem. (Aby uzyskać więcej informacji, patrz „HotStuff: Konsensus BFT w obiektywie Blockchain","POTOCZEK","Tendermint".)

Choć pomocny, model bizantyjski nie uwzględnia żadnych zachęt ekonomicznych. Z perspektywy behawioralnej frakcja 𝜷 tych węzłów ma charakter całkowicie kontradyktoryjny, podczas gdy frakcja (1-𝜷) jest w pełni zgodna ze specyfikacją protokołu. W przeciwieństwie do tego, znaczna część węzłów w protokole PoS może być motywowana korzyściami ekonomicznymi i uruchamiać zmodyfikowane wersje protokołu, które przynoszą korzyści ich własnym interesom, zamiast po prostu przestrzegać pełnej specyfikacji protokołu. Jako istotny przykład rozważmy przypadek protokołu Ethereum PoS, gdzie większość dzisiejszych węzłów nie obsługuje domyślnego protokołu PoS, ale uruchamia modyfikację MEV-Boost, która skutkuje dodatkowymi nagrodami wynikającymi z udziału w rynku aukcyjnym MEV, zamiast prowadzenia dokładna specyfikacja protokołu.

Model równowagi w teorii gier

Model równowagi oparty na teorii gier próbuje zaradzić wadom modelu bizantyjskiego, wykorzystując koncepcje rozwiązań, takie jak równowaga Nasha, do zbadania, czy racjonalny węzeł ma motywację ekonomiczną do podążania za daną strategią, gdy wszystkie inne węzły również stosują tę samą strategię. Mówiąc dokładniej, zakładając, że wszyscy są racjonalni, model bada dwa pytania:

- Jeśli każdy inny węzeł postępuje zgodnie ze strategią zalecaną przez protokół, czy realizacja tej samej strategii zalecanej przez protokół przynosi mi największe korzyści ekonomiczne?

- Jeśli każdy inny węzeł wykonuje tę samą strategię odbiegającą od protokołu, czy najbardziej zgodne z motywacją jest dla mnie nadal przestrzeganie strategii zalecanej przez protokół?

W idealnej sytuacji protokół powinien być zaprojektowany w taki sposób, aby odpowiedź na oba pytania brzmiała „tak”.

Nieodłączną wadą modelu równowagi opartego na teorii gier jest to, że wyklucza on scenariusz, w którym czynnik egzogeniczny może wpływać na zachowanie węzłów. Na przykład agent zewnętrzny może ustawić łapówkę, aby zachęcić racjonalne węzły do działania zgodnie z przypisaną mu strategią. Kolejnym ograniczeniem jest to, że zakłada, że każdy z węzłów ma niezależną agencję do podejmowania własnych decyzji, jaką strategię obrać w oparciu o swoją ideologię lub zachęty ekonomiczne. Ale to nie oddaje scenariusza, w którym grupa węzłów zmawia się w celu utworzenia karteli lub gdy ekonomia skali zachęca do stworzenia scentralizowanej jednostki, która zasadniczo kontroluje wszystkie węzły tyczące.

Oddzielenie kosztów korupcji od zysków z korupcji

Kilku badaczy zaproponowało model analizy korupcji do analizy bezpieczeństwa dowolnego protokołu PoS, chociaż żaden z nich nie użył go do przeprowadzenia głębszej analizy. Model zaczyna się od zadania dwóch pytań: (1) Jaki jest minimalny koszt poniesiony przez przeciwnika w celu pomyślnego przeprowadzenia ataku na bezpieczeństwo lub podtrzymanie protokołu? i (2) Jaki jest maksymalny zysk, jaki przeciwnik może uzyskać z pomyślnego wykonania ataku bezpieczeństwa lub podtrzymania protokołu?

Przeciwnikiem, o którym mowa, może być

- węzeł, który jednostronnie odbiega od strategii określonej w protokole,

- grupa węzłów, które aktywnie współpracują ze sobą w celu podważenia protokołu, lub

- zewnętrzny przeciwnik próbujący wpłynąć na decyzje wielu węzłów poprzez zewnętrzne działania, takie jak przekupstwo.

Obliczenie związanych z tym kosztów wymaga uwzględnienia wszelkich kosztów poniesionych za łapówki, wszelkich kar ekonomicznych poniesionych za wykonanie strategii bizantyjskiej i tak dalej. Podobnie, zysk obliczeniowy jest wszechogarniający, co obejmuje wszelkie nagrody w ramach protokołu uzyskane za pomyślne zaatakowanie protokołu, wszelkie przechwycenie wartości z DApps znajdujących się na szczycie protokołu PoS, zajmowanie pozycji na instrumentach pochodnych związanych z protokołem na rynkach wtórnych i czerpanie zysków z wypadkowej zmienności z ataku i tak dalej.

Porównanie dolnej granicy minimalnego kosztu ataku dowolnego przeciwnika (koszt korupcji) z górną granicą maksymalnego zysku, jaki może uzyskać przeciwnik (zysk z korupcji), wskazuje, kiedy jest to ekonomicznie opłacalne atakować protokół. (Ten model został wykorzystany do analizy Augur i Kleros.) To daje nam to proste równanie:

zysk z korupcji – koszt korupcji = całkowity zysk

Jeśli istnieje całkowity zysk do osiągnięcia, przeciwnik ma motywację do przeprowadzenia ataku. W następnej sekcji rozważymy, w jaki sposób cięcie może zwiększyć koszt korupcji, zmniejszając lub eliminując całkowity zysk.

(Zauważ, że prostym przykładem górnej granicy zysku z korupcji jest całkowita wartość aktywów zabezpieczonych protokołem PoS. Można zbudować bardziej wyrafinowane granice, które uwzględniają wyłączniki ograniczające transfer aktywów w okresie Szczegółowe badanie metod obniżania i ograniczania zysków z korupcji wykracza poza zakres niniejszego artykułu).

Zjadliwy

Cięcie to sposób, w jaki protokół PoS może ekonomicznie karać węzeł lub grupę węzłów za realizację strategii, która jest w sposób możliwy do udowodnienia rozbieżna z daną specyfikacją protokołu. Zazwyczaj, aby wprowadzić jakąkolwiek formę cięcia, każdy węzeł musi wcześniej zadeklarować pewną minimalną stawkę jako zabezpieczenie. Zanim zagłębimy się w naszą analizę cięcia, najpierw przyjrzymy się systemom PoS z endogenicznymi tokenami, które opierają się na toksyczności tokenów jako alternatywy dla cięcia.

Zajmujemy się przede wszystkim badaniem mechanizmów tnących w przypadku naruszeń bezpieczeństwa, a nie w przypadku naruszeń życia. Sugerujemy to ograniczenie z dwóch powodów: (1) naruszenia bezpieczeństwa można w pełni przypisać niektórym protokołom PoS opartym na BFT, ale naruszenia żywotności nie można przypisać żadnemu protokołowi, oraz (2) naruszenia bezpieczeństwa są zwykle poważniejsze niż naruszenia żywotności, powodując utratę środków użytkowników, a nie użytkowników niezdolnych do przeprowadzania transakcji.

Co może pójść nie tak bez cięcia?

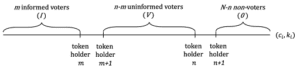

Rozważ protokół PoS składający się z N węzły racjonalne (bez węzłów bizantyjskich lub altruistycznych). Załóżmy dla uproszczenia obliczeń, że każdy węzeł wpłacił taką samą stawkę. Najpierw zbadamy, w jaki sposób toksyczność tokenów nie gwarantuje znacznych kosztów korupcji. Załóżmy również dla jednolitości w całym dokumencie, że używany protokół PoS jest protokołem BFT z ⅓ progiem przeciwnika.

Toksyczność żetonów jest niewystarczająca

Powszechnie uważa się, że toksyczność tokena chroni obstawiony protokół przed jakimkolwiek atakiem na jego bezpieczeństwo. Toksyczność tokena nawiązuje do faktu, że jeśli protokół zostanie pomyślnie zaatakowany, to leżący u jego podstaw token, który jest używany do obstawiania w protokole, straci wartość, zniechęcając uczestniczące węzły do atakowania protokołu. Rozważmy scenariusz, w którym 1/3 graczy biorących udział w licytacji trzyma ręce. Te węzły mogą współpracować, aby złamać zabezpieczenia protokołu. Ale pytanie brzmi, czy można to robić bezkarnie.

Jeśli całkowita wycena tokena, w który wniesiono stawkę, ściśle zależy od bezpieczeństwa protokołu, to każdy atak na bezpieczeństwo protokołu może sprowadzić jego całkowitą wycenę do zera. Oczywiście w praktyce nie zostanie sprowadzony do zera, ale do jakiejś mniejszej wartości. Aby jednak przedstawić jak najsilniejszy argument przemawiający za siłą toksyczności żetonów, założymy tutaj, że toksyczność żetonów działa doskonale. Koszt korupcji dla każdego ataku na protokół to całkowita liczba tokenów posiadanych przez racjonalne węzły atakujące system, które muszą być gotowe stracić całą tę wartość.

Analizujemy teraz zachęty do zmowy i przekupstwa w systemie PoS z symboliczną toksycznością bez cięcia. Załóżmy, że przeciwnik zewnętrzny ustawia łapówkę z następującymi warunkami:

- Jeśli węzeł wykona strategię podyktowaną przez przeciwnika, ale atak na protokół nie powiódł się, wówczas węzeł otrzymuje nagrodę B1 od przeciwnika.

- Jeśli węzeł wykona strategię podyktowaną przez przeciwnika i atak na protokół się powiódł, wówczas węzeł otrzymuje nagrodę B2 od przeciwnika.

Możemy narysować następującą macierz wypłat dla węzła, który zdeponował stawkę S, R to nagroda za udział w protokole PoS:

| Atak nieudany | Atak udany | |

| Węzeł nie biorący łapówki i nie odbiegający od protokołu | S + R | 0 |

| Węzeł zgadzający się na przyjęcie łapówki | S + B1 | B2 |

Załóżmy, że przeciwnik ustala wypłatę łapówki w taki sposób, że B1>R i B2>0.W takim przypadku przyjmowanie łapówek od przeciwnika daje wyższą wypłatę niż jakakolwiek inna strategia, jaką może przyjąć węzeł, niezależnie od strategii przyjętej przez inne węzły (strategia dominująca). Jeśli 1/3 innych węzłów ostatecznie przyjmie łapówkę, może zaatakować bezpieczeństwo protokołu (to dlatego, że zakładamy, że używamy protokołu BFT, którego próg przeciwnika wynosi ⅓). Teraz, nawet jeśli obecny węzeł nie bierze łapówki, to żeton i tak straciłby swoją wartość z powodu toksyczności tokena (prawa górna komórka w macierzy). W związku z tym akceptacja przez węzeł jest kompatybilna z motywacją B2 przekupić. Jeśli tylko niewielka część węzłów zaakceptuje łapówkę, żeton nie straci na wartości, ale węzeł może skorzystać na rezygnacji z nagrody R i zamiast tego dostać B1 (lewa kolumna w macierzy). W przypadku udanego ataku, w którym 1/3 węzłów zgodziła się przyjąć łapówkę, całkowity koszt poniesiony przez przeciwnika na wypłatę łapówki wynosi co najmniej (frac{N}{3}) × B2.jego jest kosztem korupcji. Jednak jedynym warunkiem dot B2 jest to, że musi być większe od zera, a zatem B2 można ustawić blisko zera, co oznaczałoby, że koszt korupcji jest znikomy. Ten atak jest znany jako „P+ε" atak.

Jednym ze sposobów podsumowania tego efektu jest to, że toksyczność tokena jest niewystarczająca, ponieważ wpływ złych działań jest uspołeczniony: toksyczność tokena całkowicie deprecjonuje wartość tokena i w równym stopniu wpływa na dobre i złe węzły. Z drugiej strony korzyść z brania łapówki jest sprywatyzowana i ograniczona tylko do tych racjonalnych węzłów, które rzeczywiście biorą łapówkę. Nie ma konsekwencji jeden do jednego tylko dla biorących łapówkę, to znaczy system nie ma działającej wersji „karmy”.

Czy toksyczność tokena zawsze obowiązuje?

Innym mitem rozpowszechnionym w ekosystemie jest to, że każdy protokół PoS może mieć pewien stopień ochrony poprzez toksyczność tokenów. Ale w rzeczywistości egzogennej zachęty toksyczności tokena nie można rozszerzyć na pewne klasy protokołów, w których wycena tokena który jest używany jako nominał do stakingu, nie zależy od bezpiecznego działania tych protokołów. Jednym z takich przykładów jest protokół ponownego stakingu, taki jak EigenLayer, w którym ETH używany przez protokół Ethereum jest ponownie wykorzystywany w celu zagwarantowania ekonomicznego bezpieczeństwa innych protokołów. Weź pod uwagę, że 10% ETH jest ponownie wpłacane przy użyciu EigenLayer w celu sprawdzenia poprawności nowego łańcucha bocznego. Nawet jeśli wszyscy udziałowcy w EigenLayer wspólnie źle się zachowują, atakując bezpieczeństwo łańcucha bocznego, jest mało prawdopodobne, aby cena ETH spadła. W związku z tym toksyczność tokenów jest niezbywalna w przypadku usług ponownie wykupionych, co oznaczałoby zerowy koszt korupcji.

W jaki sposób cięcie pomaga?

W tej sekcji wyjaśniamy, w jaki sposób cięcie może znacznie zwiększyć koszt korupcji w dwóch przypadkach:

- zdecentralizowany protokół pod przekupstwem i

- Protokoły PoS, w których toksyczność tokena jest niezbywalna.

Ochrona przed przekupstwem

Protokoły mogą wykorzystywać cięcie, aby znacznie zwiększyć koszty korupcji dla zewnętrznego przeciwnika, który próbuje przekupić. Aby lepiej to wyjaśnić, rozważymy przykład łańcucha PoS opartego na BFT, który wymaga postawienia natywnego tokena łańcucha a co najmniej ⅓ całkowitej stawki musi zostać skorumpowane, aby jakikolwiek udany atak na jej bezpieczeństwo (w formie podwójnego podpisu). Załóżmy, że zewnętrzny przeciwnik jest w stanie przekupić co najmniej ⅓ całkowitej stawki, aby wykonać podwójne podpisywanie. Dowód podwójnego podpisania można przesłać do rozwidlenia kanonicznego, które przecina węzły, które przyjęły łapówkę od przeciwnika i podwójnie podpisały. Zakładając tyczenie każdego węzła S żetony i wszystkie żetony przecięte zostaną spalone, otrzymamy następującą macierz wypłat:

| Atak nieudany | Atak udany | |

| Węzeł nie biorący łapówki i nie odbiegający od protokołu | S + R | S |

| Węzeł zgadzający się na przyjęcie łapówki | B1 | B2 |

Z cięciem, jeśli węzeł zgodzi się przyjąć łapówkę, a atak się nie powiedzie, to jego stawka S zostaje przecięty w rozwidleniu kanonicznym (dolna lewa komórka w macierzy), co kontrastuje z poprzednim scenariuszem przekupstwa, w którym nie było cięcia. Z drugiej strony węzeł nigdy nie straciłby swojej stawki S w rozwidleniu kanonicznym, nawet jeśli atak się powiedzie (prawa górna komórka w matrixie). Jeśli do powodzenia ataku potrzeba ⅓ całkowitej stawki, aby atak się powiódł, koszt zepsucia musiałby wynosić co najmniej (frac{N}{3}) × S, który jest znacznie większy niż koszt korupcji bez cięć.

Ochrona, gdy toksyczność tokena jest niezbywalna

W protokołach PoS, które umożliwiają staking z tokenem na którego wycenę nie ma wpływu bezpieczeństwo protokołu, toksyczność tokena jest niezbywalna. W wielu takich systemach ten protokół PoS znajduje się na szczycie innego protokołu podstawowego. Następnie protokół bazowy współdzieli zabezpieczenia z protokołem PoS, wdrażając mechanizmy rozstrzygania sporów w protokole bazowym w celu rozstrzygania sporów i dając protokołowi podstawowemu agencję do cięcia węzłów związanych z protokołem PoS w możliwy do udowodnienia sposób.

Na przykład, jeśli bizantyjska akcja w protokole PoS zostanie obiektywnie przypisana przeciwnemu węzłowi w protokole podstawowym, wówczas jego udział w protokole PoS zostanie obniżony w protokole podstawowym. Przykładem takiego protokołu PoS jest Warstwa własna, który zawiera funkcję ponownego sprawdzania, która umożliwia różnym zadaniom sprawdzania poprawności uzyskanie bezpieczeństwa z podstawowego protokołu Ethereum. Jeśli węzeł ponownie staczający się w EigenLayer przyjmie strategię bizantyjską w zadaniu sprawdzania poprawności na EigenLayer, gdzie bizantyjskie działanie można obiektywnie przypisać, wówczas można udowodnić, że ten węzeł jest przeciwnikiem w Ethereum, a jego stawka zostanie obniżona (bez względu na to, jak duża jest stawka ). Zakładając, że każdy węzeł ponownie stawia S, wszystkie przecięte żetony zostają spalone i otrzymuje nagrodę R z udziału konstruujemy macierz wypłat poniżej:

| Atak nieudany | Atak udany | |

| Węzeł nie biorący łapówki i nie odbiegający od protokołu | S + R | S |

| Węzeł zgadzający się na przyjęcie łapówki | B1 | B2 |

Ponieważ rozważamy zadanie sprawdzania poprawności, w którym można obiektywnie przypisać dowolne działanie bizantyjskie, nawet jeśli węzeł zachowuje się uczciwie, ale atak się powiedzie, węzeł nie zostanie przecięty na Ethereum (prawa górna komórka w macierzy). Z drugiej strony węzeł, który zgodziłby się wziąć łapówkę i zachowywał się w sposób wrogi, zostałby obiektywnie obcięty na Ethereum (dolny rząd w macierzy). Jeśli wymaga to skorumpowania ⅓ całkowitej stawki, aby atak się powiódł, koszt zepsucia wyniósłby co najmniej (frac{N}{3}) × S.

Rozważamy również skrajny przypadek, w którym cały udział w protokole PoS jest skoncentrowany w rękach jednego węzła. Jest to ważny scenariusz, ponieważ przewiduje ostateczną centralizację stawki. Biorąc pod uwagę nasze założenie o braku toksyczności żetonu przy ponownym obstawianiu żetonu, jeśli nie ma cięcia, scentralizowany węzeł może zachowywać się w sposób bizantyjski bezkarnie. Ale przy cięciu ten bizantyjski scentralizowany węzeł może zostać ukarany w protokole podstawowym.

Cięcie za ataki, które można przypisać vs cięcie za ataki, których nie można przypisać

Istnieje ważna subtelność między cięciem w przypadku ataków, które można przypisać, a cięciem w przypadku ataków, których nie można przypisać. Rozważ przypadek awarii bezpieczeństwa w protokole BFT. Zwykle wynikają one z bizantyjskiej akcji podwójnego podpisywania w celu osłabienia bezpieczeństwa łańcucha blokowego – przykład ataku, który można przypisać, ponieważ możemy określić, które węzły zaatakowały bezpieczeństwo systemu. Z drugiej strony bizantyjska akcja cenzurowania transakcji w celu sparaliżowania żywotności łańcucha bloków jest przykładem ataku, którego nie można przypisać. W pierwszym przypadku cięcie można wykonać algorytmicznie, dostarczając dowód podwójnego podpisu do maszyny stanu łańcucha bloków.

W przeciwieństwie do tego, cięcie w celu cenzurowania transakcji nie może być wykonywane algorytmicznie, ponieważ nie można algorytmicznie udowodnić, czy węzeł aktywnie cenzuruje, czy nie. W takim przypadku protokół może polegać na konsensusie społecznym w celu wykonania cięcia. Pewna część węzłów może wykonać hard fork, aby określić cięcie tych węzłów, które są oskarżone o udział w cenzurze. Tylko wtedy, gdy pojawi się konsensus społeczny, ten twardy widelec zostanie uznany za kanoniczny.

Zdefiniowaliśmy koszt korupcji jako minimalny koszt przeprowadzenia ataku bezpieczeństwa. Potrzebujemy jednak właściwości protokołu PoS o nazwie odpowiedzialność, co oznacza, że w przypadku utraty bezpieczeństwa protokołu powinien istnieć sposób przypisania winy ułamkowi węzłów (⅓ węzłów dla protokołu BFT). Okazuje się, że analiza, które protokoły są odpowiedzialne, jest zniuansowana (patrz artykuł na temat kryminalistyki protokołu BFT). Ponadto okazuje się, że protokoły o najdłuższym łańcuchu są dostępne dynamicznie (takie jak PoSAT) nie może być odpowiedzialna. (See ten papier dla ekspozycji kompromisu między dynamiczna dyspozycyjność i odpowiedzialnośći kilka sposobów rozwiązania takie fundamentalne kompromisy.)

Pułapki cięcia i łagodzenia

Jak w przypadku każdej techniki, cięcie wiąże się z własnym ryzykiem, jeśli nie jest stosowane ostrożnie:

- Błędnie skonfigurowani klienci / utrata kluczy. Jedną z pułapek cięcia jest to, że niewinne węzły mogą zostać ukarane nieproporcjonalnie z powodu niezamierzonych błędów, takich jak błędnie skonfigurowane klawisze lub zgubienie kluczy. Aby rozwiać obawy dotyczące nieproporcjonalnego obcinania uczciwych węzłów za nieumyślne błędy, protokoły mogą przyjmować pewne krzywe ucinania, które łagodnie karzą, gdy tylko niewielka część stawki zachowuje się niezgodnie z protokołem, ale nakładają surowe kary, gdy więcej niż ułamek progowy stawki jest wykonywany na strategii sprzecznej z protokołem. Ethereum 2.0 przyjęła takie podejście.

- Wiarygodna groźba cięcia jako lekka alternatywa. Zamiast projektować algorytmiczne cięcie, jeśli protokół PoS nie zaimplementował algorytmicznego cięcia, mógłby zamiast tego polegać na zagrożeniu cięciem społecznościowym, to znaczy, w przypadku awarii bezpieczeństwa, węzły zgodzą się wskazać na twardy widelec łańcuch, w którym źle zachowujące się stakowane węzły tracą swoje fundusze. Wymaga to znacznej koordynacji społecznej w porównaniu z cięciem algorytmicznym, ale dopóki groźba cięcia społecznego jest wiarygodna, przedstawiona powyżej analiza teorii gier nadal obowiązuje dla protokołów, które nie mają cięcia algorytmicznego, ale zamiast tego polegają na zaangażowanym cięciu społecznym.

- Społeczne cięcie za wady życia jest delikatne. Cięcie społeczne jest konieczne do karania ataków, których nie można przypisać, takich jak błędy w życiu, takie jak cenzura. Chociaż cięcie społecznościowe można teoretycznie wdrożyć w przypadku błędów, których nie można przypisać, nowemu węzłowi dołączającemu trudno jest zweryfikować, czy takie cięcie społeczne miało miejsce z właściwych powodów (cenzura), czy też dlatego, że węzeł został niesłusznie oskarżony. Ta dwuznaczność nie istnieje, gdy stosuje się cięcie społeczne w przypadku przypisywanych błędów, nawet jeśli nie ma implementacji oprogramowania tnącego. Nowo dołączane węzły mogą nadal weryfikować, czy to cięcie było uzasadnione, ponieważ mogą sprawdzać swoje podwójne podpisy, nawet jeśli tylko ręcznie.

Co zrobić z uszczuplonymi środkami?

Istnieją dwa możliwe sposoby radzenia sobie z obciętymi funduszami: spalenie i ubezpieczenie.

- Palenie. Prostym sposobem radzenia sobie z obciętymi funduszami jest po prostu ich spalenie. Zakładając, że całkowita wartość tokenów nie ulegnie zmianie w wyniku ataku, wartość każdego tokena wzrosłaby proporcjonalnie i byłaby bardziej wartościowa niż wcześniej. Palenie nie identyfikuje stron poszkodowanych z powodu awarii bezpieczeństwa i rekompensuje tylko im, zamiast tego bezkrytycznie przynosi korzyści wszystkim nieatakującym posiadaczom tokenów.

- Ubezpieczenie. Bardziej wyrafinowany mechanizm dystrybucji obciętych funduszy, który nie został jeszcze zbadany, obejmuje obligacje ubezpieczeniowe emitowane przed cięciem. Klienci dokonujący transakcji na łańcuchu bloków mogą uzyskać te obligacje ubezpieczeniowe na łańcuchu bloków pre-facto, aby zabezpieczyć się przed potencjalnymi atakami bezpieczeństwa, ubezpieczając swoje aktywa cyfrowe. Kiedy dochodzi do ataku zagrażającego bezpieczeństwu, algorytmiczne cięcie obstawiających skutkuje funduszem, który można następnie rozdysponować ubezpieczycielom proporcjonalnie do ich obligacji. (Pełna analiza tych gwarancji ubezpieczeniowych jest w toku.)

Stan cięcia w ekosystemie

Zgodnie z naszą najlepszą wiedzą, korzyści płynące z cięcia zostały po raz pierwszy zbadane przez Vitalika w 2014 r. artykuł. Ekosystem Cosmos zbudował w nich pierwszą działającą implementację cięcia Protokół konsensusu BFT, który narzuca cięcie walidatorów, gdy nie uczestniczą w proponowaniu bloków lub angażują się w podwójne podpisywanie bloków dwuznacznych.

Włączono również Ethereum 2.0 zjadliwy w ich protokole PoS. Walidator w Ethereum 2.0 może zostać ukarany za składanie niejednoznacznych poświadczeń lub proponowanie niejednoznacznych bloków. Cięcie niewłaściwie zachowujących się walidatorów to sposób, w jaki Ethereum 2.0 osiąga ekonomiczną ostateczność. Walidator może również zostać stosunkowo łagodnie ukarany za brakujące atesty lub jeśli nie zaproponuje blokad, kiedy powinien to zrobić.

***

Protokoły PoS bez cięcia mogą być bardzo podatne na ataki polegające na przekupstwie. Używamy nowego modelu — modelu analizy korupcji — do analizy złożonych ataków łapówkarskich, a następnie wykorzystujemy go do zilustrowania tego Protokoły PoS z cięciem mają wymierne zabezpieczenie przed przekupstwem. Chociaż istnieją pułapki związane z włączeniem cięcia do protokołu PoS, przedstawiamy kilka możliwych sposobów złagodzenia tych pułapek. Mamy nadzieję, że protokoły PoS wykorzystają tę analizę do oceny korzyści płynących z cięć w określonych scenariuszach – potencjalnie zwiększając bezpieczeństwo całego ekosystemu.

***

Sreerama Kannana jest profesorem nadzwyczajnym na University of Washington w Seattle, gdzie prowadzi laboratorium Blockchain i laboratorium teorii informacji. Był stypendystą podoktoranckim na Uniwersytecie Kalifornijskim w Berkeley oraz wizytującym stażem podoktorskim na Uniwersytecie Stanforda w latach 2012-2014, wcześniej uzyskał stopień doktora. z inżynierii elektrycznej i komputerowej oraz magistra z matematyki na University of Illinois Urbana Champaign.

Soubhik Deb jest doktorantem na Wydziale Inżynierii Elektrycznej i Komputerowej Uniwersytetu Waszyngtońskiego, gdzie doradza mu Sreeram Kannan. Jego badania nad łańcuchami bloków koncentrują się na projektowaniu protokołów dla warstwy peer-to-peer i konsensusu w celu wprowadzania innowacyjnych funkcji w warstwie aplikacji, z możliwymi do osiągnięcia gwarancjami wydajności przy precyzyjnych progach bezpieczeństwa.

***

Redaktor: Tim Sullivan

***

Wyrażone tutaj poglądy są poglądami poszczególnych cytowanych pracowników AH Capital Management, LLC („a16z”) i nie są poglądami a16z ani jej podmiotów stowarzyszonych. Niektóre informacje w nim zawarte zostały pozyskane ze źródeł zewnętrznych, w tym od spółek portfelowych funduszy zarządzanych przez a16z. Chociaż pochodzi ze źródeł uważanych za wiarygodne, a16z nie zweryfikowała niezależnie takich informacji i nie składa żadnych oświadczeń dotyczących trwałej dokładności informacji lub ich adekwatności w danej sytuacji. Ponadto treści te mogą zawierać reklamy osób trzecich; a16z nie przeglądał takich reklam i nie popiera żadnych zawartych w nich treści reklamowych.

Te treści są udostępniane wyłącznie w celach informacyjnych i nie należy ich traktować jako porady prawnej, biznesowej, inwestycyjnej lub podatkowej. Powinieneś skonsultować się w tych sprawach z własnymi doradcami. Odniesienia do jakichkolwiek papierów wartościowych lub aktywów cyfrowych służą wyłącznie celom ilustracyjnym i nie stanowią rekomendacji inwestycyjnej ani oferty świadczenia usług doradztwa inwestycyjnego. Ponadto treść ta nie jest skierowana ani przeznaczona do użytku przez jakichkolwiek inwestorów lub potencjalnych inwestorów iw żadnym wypadku nie można na nich polegać przy podejmowaniu decyzji o zainwestowaniu w jakikolwiek fundusz zarządzany przez a16z. (Oferta inwestycji w fundusz a16z zostanie złożona wyłącznie na podstawie memorandum dotyczącego oferty prywatnej, umowy subskrypcyjnej i innej odpowiedniej dokumentacji takiego funduszu i należy ją przeczytać w całości.) Wszelkie inwestycje lub spółki portfelowe wymienione, wymienione lub opisane nie są reprezentatywne dla wszystkich inwestycji w pojazdy zarządzane przez a16z i nie można zapewnić, że inwestycje będą opłacalne lub że inne inwestycje dokonane w przyszłości będą miały podobne cechy lub wyniki. Lista inwestycji dokonanych przez fundusze zarządzane przez Andreessena Horowitza (z wyłączeniem inwestycji, w przypadku których emitent nie wyraził zgody na publiczne ujawnienie przez a16z oraz niezapowiedzianych inwestycji w aktywa cyfrowe będące w obrocie publicznym) jest dostępna pod adresem https://a16z.com/investments /.

Wykresy i wykresy zamieszczone w niniejszym dokumencie służą wyłącznie celom informacyjnym i nie należy na nich polegać przy podejmowaniu jakichkolwiek decyzji inwestycyjnych. Wyniki osiągnięte w przeszłości nie wskazują na przyszłe wyniki. Treść mówi dopiero od wskazanej daty. Wszelkie prognozy, szacunki, prognozy, cele, perspektywy i/lub opinie wyrażone w tych materiałach mogą ulec zmianie bez powiadomienia i mogą się różnić lub być sprzeczne z opiniami wyrażanymi przez innych. Dodatkowe ważne informacje można znaleźć na stronie https://a16z.com/disclosures.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- zdolność

- Zdolny

- O nas

- powyżej

- Akceptuj

- Stosownie

- Konto

- precyzja

- oskarżony

- ACM

- działać

- Działania

- działania

- aktywnie

- faktycznie

- dodatek

- Dodatkowy

- adres

- przyjąć

- przyjęty

- przeciwny

- Reklama

- Rada

- doradczy

- usługi doradcze

- Spółki stowarzyszone

- przed

- agencja

- Agent

- Umowa

- algorytmiczny

- algorytmicznie

- Wszystkie kategorie

- alternatywny

- Chociaż

- altruistyczny

- zawsze

- Dwuznaczność

- ilość

- analiza

- w czasie rzeczywistym sprawiają,

- Analizując

- i

- Andreessen

- Andreessen Horowitz

- Inne

- odpowiedź

- Zastosowanie

- Aplikuj

- podejście

- artykuł

- oszacowanie

- kapitał

- Aktywa

- Współpracownik

- założenie

- zapewnienie

- atakować

- Napadający

- Ataki

- próbując

- Próby

- Aukcja

- dostępność

- dostępny

- unikany

- Łazienka

- baza

- na podstawie

- bo

- zanim

- jest

- Uważa

- poniżej

- korzyści

- Korzyści

- Berkeley

- BEST

- Ulepsz Swój

- pomiędzy

- Poza

- Duży

- blockchain

- blockchains

- Bloki

- Więzy

- Dolny

- Granica

- przerwa

- przynieść

- budować

- wybudowany

- palić

- biznes

- California

- wezwanie

- nazywa

- Może uzyskać

- nie może

- kapitał

- zdobyć

- ostrożny

- ostrożnie

- walizka

- Etui

- kategorie

- Cenzura

- Centralizacja

- scentralizowane

- pewien

- łańcuch

- zmiana

- Charakterystyka

- ZOBACZ

- wybór

- okoliczności

- klasa

- Klasy

- wyraźnie

- klientów

- Zamknij

- Collateral

- Kolumna

- zobowiązany

- wspólny

- społeczność

- Firmy

- w porównaniu

- całkowicie

- kompleks

- zgodny

- kompromis

- komputer

- Inżynieria komputerowa

- computing

- Stężony

- stężenie

- Koncepcje

- Troska

- Obawy

- warunek

- Warunki

- konflikt

- Zgoda

- w konsekwencji

- Rozważać

- wynagrodzenie

- za

- wobec

- Składający się

- stanowić

- skonstruować

- budowy

- zawartość

- kontynuować

- ciągły

- przeciwnie

- kontrast

- kontroli

- kontrowersyjny

- współpracujący

- koordynacja

- uszkodzony

- kosmos

- Koszty:

- Koszty:

- mógłby

- Kurs

- wiarygodny

- Kryptoekonomia

- DApps

- Data

- sprawa

- Zdecentralizowane

- decyzja

- Decyzje

- głębiej

- Domyślnie

- Stopień

- Departament

- zależny

- zależy

- wdrażanie

- zdeponowany

- Pochodne

- opisane

- opis

- Wnętrze

- zaprojektowany

- projektowanie

- Mimo

- szczegółowe

- detale

- niszczycielski

- ZROBIŁ

- różnić się

- różne

- trudny

- cyfrowy

- Zasoby cyfrowe

- kierunek

- Ujawniać

- dyskutować

- Spierać się

- Rozstrzyganie sporów

- spory

- rozprowadzać

- dystrybuowane

- dokument

- dokumentacja

- Nie

- dominujący

- nie

- Podwójna

- na dół

- wady

- napęd

- napędzany

- Spadek

- każdy

- Wcześnie

- Gospodarczy

- gospodarki

- Korzyści skali

- Ekosystem

- efekt

- eliminując

- wyłania się

- Umożliwia

- zachęcać

- popierać

- cierpliwy

- egzekwowanie

- zobowiązany

- ujmujący

- Inżynieria

- dość

- Cały

- całość

- jednostka

- Równie

- Równowaga

- istotnie

- Szacunki

- ETH.

- ethereum

- Ethereum 2.0

- Ethereum PoS

- oceniać

- oceny

- Parzyste

- Ewentualny

- Każdy

- wszyscy

- dowód

- przykład

- z pominięciem

- wykonać

- Wykonuje

- wykonywania

- Przede wszystkim system został opracowany

- Wyjaśniać

- odkryj

- zbadane

- wyrażone

- rozległy

- zewnętrzny

- wyciąg

- skrajny

- niezwykle

- FAIL

- Brak

- Falling

- Spada

- wykonalny

- Cecha

- Korzyści

- kilka

- ostateczność

- i terminów, a

- Pierwsze spojrzenie

- koncentruje

- koncentruje

- obserwuj

- następujący

- widelec

- Nasz formularz

- Dawny

- frakcja

- od

- pełny

- w pełni

- funkcjonowanie

- fundusz

- fundamentalny

- fundusze

- dalej

- Ponadto

- przyszłość

- Zyski

- gra

- otrzymać

- miejsce

- GitHub

- dany

- daje

- Dający

- Go

- dobry

- wykresy

- większy

- Zarządzanie

- Rozwój

- gwarancja

- gwarancji

- siła robocza

- się

- dzieje

- Ciężko

- twardy widelec

- sprzęt komputerowy

- mający

- ciężko

- Trzymany

- pomoc

- pomocny

- tutaj

- Wysoki

- wyższy

- przytrzymaj

- posiadacze

- nadzieję

- Horowitz

- W jaki sposób

- Jednak

- HTML

- HTTPS

- zidentyfikować

- Illinois

- Rezultat

- wdrożenia

- realizacja

- realizowane

- ważny

- imponujący

- in

- Motywacja

- zachęty

- zachęcania

- zawierać

- Włącznie z

- Rejestrowy

- włączenie

- Zwiększać

- Zwiększenia

- wzrastający

- niezależny

- niezależnie

- wskazuje

- indywidualny

- wpływ

- wpływanie

- Informacja

- Informacyjna

- nieodłączny

- wprowadzać innowacje

- przykład

- zamiast

- ubezpieczenie

- odsetki

- Inwestuj

- bada

- inwestycja

- Inwestycje

- Inwestorzy

- zaangażowany

- niezależny

- problem

- Wydany

- Emitent

- IT

- Dołączył

- łączący

- Klawisze

- wiedza

- laboratorium

- duży

- warstwa

- prowadzić

- Przywództwo

- Regulamin

- lekki

- ograniczenie

- Ograniczony

- Lista

- długo

- dłużej

- Popatrz

- stracić

- Traci

- od

- Partia

- maszyna

- zrobiony

- Główny

- robić

- WYKONUJE

- Dokonywanie

- zarządzane

- i konserwacjami

- sposób

- ręcznie

- wiele

- rynek

- rynki

- materiały

- matematyka

- Matrix

- Materia

- Matters

- maksymalny

- znaczy

- mechanizm

- Memorandum

- wzmiankowany

- metody

- MEV

- przyspieszenie mev

- może

- minimum

- Górnictwo

- Sprzęt górniczy

- brakujący

- błąd

- błędy

- Złagodzić

- model

- modele

- zmodyfikowano

- jeszcze

- większość

- Najbardziej popularne posty

- zmotywowani

- MONTAż

- nakamoto

- rodzimy

- Natura

- niezbędny

- Potrzebować

- Nowości

- Następny

- węzeł

- węzły

- powieść

- uzyskane

- oczywista

- oferta

- oferuje

- Oferty

- ONE

- otwiera

- operacyjny

- operatorzy

- Opinie

- Okazja

- oryginalny

- Inne

- Pozostałe

- własny

- uczestnictwo

- udział

- szczególny

- strony

- Przeszłość

- zwracając

- peer to peer

- ukarany

- wykonać

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- okres

- pozwolenie

- Personel

- perspektywa

- plato

- Analiza danych Platona

- PlatoDane

- Proszę

- punkt

- Popularny

- teczka

- PoS

- Pozycje

- możliwy

- potencjał

- potencjalnie

- power

- mocny

- praktyka

- obecność

- teraźniejszość

- przedstawione

- rozpowszechniony

- poprzedni

- poprzednio

- Cena

- głównie

- Priorytet

- priorytetowe

- prywatny

- Problem

- Profesor

- Zysk

- rentowny

- Projekcje

- dowód

- Dowód na stopę

- Dowód pracy

- własność

- zaproponować

- zaproponowane

- horyzont

- chronić

- ochrona

- protokół

- protokoły

- prawdopodobnie

- Sprawdzony

- zapewniać

- pod warunkiem,

- publicznie

- cele

- pytanie

- pytania

- Wyścig

- przypadkowość

- Racjonalnie

- Czytaj

- Prawdziwy świat

- Przyczyny

- Odebrane

- Rekomendacja

- redukcja

- referencje

- , o którym mowa

- w sprawie

- stosunkowo

- rzetelny

- pozostawać

- przedstawiciel

- wymagać

- Wymaga

- Badania naukowe

- Badacze

- sprężysty

- Rozkład

- rozwiązywanie

- REST

- ograniczać

- ograniczenie

- wynikły

- Efekt

- ujawniać

- recenzja

- Nagradzać

- Nagrody

- Ryzyko

- ryzyko

- RZĄD

- run

- bieganie

- "bezpiecznym"

- Bezpieczeństwo

- taki sam

- Skala

- scenariusze

- zakres

- Seattle

- wtórny

- Rynki wtórne

- Sekcja

- bezpieczne

- zabezpieczone

- bezpiecznie

- Papiery wartościowe

- bezpieczeństwo

- SAMEGO SIEBIE

- interes własny

- poważny

- Usługi

- zestaw

- Zestawy

- Akcje

- Short

- powinien

- pokazać

- łańcuch boczny

- Podpisy

- znaczący

- znacznie

- podpisywanie

- podobny

- Podobnie

- Prosty

- prostota

- po prostu

- Siedzący

- sytuacja

- zjadliwy

- mały

- mniejszy

- So

- Obserwuj Nas

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- wyrafinowany

- Źródła

- Typ przestrzeni

- Mówi

- specyficzny

- specyfikacja

- stawka

- Zamrożonych

- stawki

- Staking

- Uniwersytet Stanford

- rozpocznie

- Stan

- Nadal

- bezpośredni

- Strategia

- silny

- student

- Studiował

- Badanie

- przedmiot

- składane

- subskrypcja

- udany

- Z powodzeniem

- taki

- dostarczanie

- domniemany

- system

- systemy

- Brać

- biorąc

- ukierunkowane

- cele

- Zadanie

- zadania

- podatek

- Połączenia

- Informacje

- Macierz

- Państwo

- ich

- sami

- w związku z tym

- w nim

- Trzeci

- innych firm

- groźba

- próg

- Przez

- poprzez

- czas

- do

- już dziś

- żeton

- posiadacze tokenów

- Żetony

- Top

- Kwota produktów:

- w obrocie

- transakcje

- przenieść

- typowy

- zazwyczaj

- wszechobecny

- dla

- zasadniczy

- Osłabiać

- zrozumieć

- W toku

- wyjątkowy

- uniwersytet

- University of California

- us

- posługiwać się

- Użytkownik

- fundusze użytkowników

- Użytkownicy

- zazwyczaj

- uprawomocnienie

- Validator

- walidatory

- Cenny

- Wycena

- wartość

- Wartości

- Pojazdy

- zweryfikowana

- zweryfikować

- wersja

- przez

- Zobacz i wysłuchaj

- widoki

- Naruszenia

- vitalik

- Zmienność

- Wrażliwy

- Waszyngton

- sposoby

- Co

- czy

- który

- Podczas

- KIM

- będzie

- skłonny

- w ciągu

- bez

- Praca

- pracujący

- działa

- by

- Źle

- You

- Twój

- zefirnet

- zero