Validator Security: pierwszy krok do wykorzystania PoS

Decentralizacja jest sercem blockchainów PoS. Decentralizacja bezpieczeństwa, konsensus, przechowywanie ksiąg rachunkowych i walidacja transakcji zapewniają bezpieczeństwo sieci i łańcucha bloków.

Łańcuch bloków jest tak bezpieczny, jak jego mechanizm tworzenia bloków.

Proof of Stake to mechanizm, w którym posiadacze tokenów w łańcuchu stawiają swoje zasoby, aby zyskać możliwość podejmowania decyzji w łańcuchu bloków. Walidacja to nazwa tego procesu podejmowania decyzji w łańcuchu bloków. Walidator zasadniczo weryfikuje transakcje, a w niektórych przypadkach głosuje również nad decyzjami dotyczącymi zarządzania łańcuchem bloków. W związku z tym blockchain PoS polega na swoich walidatorach do walidacji i tworzenia nowych bloków, a także do bezpieczeństwa operacyjnego w celu utrzymania łańcucha bloków.

Walidator to węzeł, który postawił wystarczającą liczbę zasobów, aby uzyskać prawa do walidacji, aktywa mogą być wyłącznie własnością węzła lub pożyczone od innych węzłów, które nie przeprowadzają walidacji bezpośrednio. Zhakowany walidator stanowi ryzyko dla własnych zasobów, delegowanych zasobów, a także sieci. Dlatego zapewnienie bezpieczeństwa walidatora ma pierwszorzędne znaczenie.

Właściwy wybór łańcucha bloków

Stawianie jest rzeczywiście dochodowe. Warunkiem wstępnym zrozumienia, co jest zgodne z mocnymi stronami walidatora, jest wykorzystanie tego, co najlepsze z nadarzającej się okazji. Ocena odpowiedniego łańcucha bloków obejmuje wieloaspektową analizę.

Możliwości wkładu

Wykorzystaj swoje mocne strony

Wyszukaj łańcuchy bloków, które wspierają Twoje mocne strony. Walidator dobry w infrastrukturze lub op-sec powinien szukać blockchain tam, gdzie jest to poszukiwane. Dla kogoś, kto jest dobry w inteligentnych kontraktach, najlepszym wyborem powinien być blockchain, który zapewnia programowalne obstawianie. Dla ekspertów w dziedzinie teorii gier i ekonomii odpowiednie będą odpowiednie łańcuchy bloków. Walidator powinien zbudować (w izolacji) narzędzia, aby wzmocnić swoje mocne strony i jak najlepiej je wykorzystać.

Poznaj opcje zdobywania nagród

Stakowanie jest źródłem pierwotnego dochodu w blockchainie PoS. Umożliwia walidatorowi weryfikację transakcji i uzyskanie za to zachęt. Jednak większość blockchainów ma również inne tryby zarabiania zachęt. Wybierając blockchain, należy wziąć pod uwagę paradygmaty zachęt, może to obejmować głosowanie nad decyzjami dotyczącymi zarządzania łańcuchem, ujawnianie skompromitowanego lub podwójnego walidatora, ujawnianie słabych punktów sieci lub ulepszanie inteligentnego kontraktu.

Lista może się różnić w zależności od łańcucha bloków i procesu jego weryfikacji.

Jako walidator postaraj się je zrozumieć i wykorzystać do zwiększenia zachęt.

Dynamika sieci

Wymagania finansowe

Nic nie jest za darmo, a możliwość walidacji blockchaina PoS nie jest wyjątkiem. Aby skonfigurować walidator, weź pod uwagę koszty sprzętu, siły roboczej i waluty łańcucha bloków.

Walidator potrzebuje pamięci do pobrania ksiąg, stąd rozwiązania do przechowywania w chmurze do zarządzania centrum danych oraz rozwiązania programowe do zarządzania i uruchamiania walidatora.

Następna w kolejności jest siła robocza, czyli walidatorzy i członkowie zespołu, którzy zajmują się wszelkimi bezprecedensowymi incydentami i pozostają w pogotowiu 24x7x365. jest to zazwyczaj zespół rotacyjny.

Wreszcie jest sprzęt, bez którego nic nie da się osiągnąć. walidator musi również sprawdzić lokalne koszty sprzętu oraz koszty poniesione na oddzielenie warstwy dostępu do sieci i warstwy zarządzania kluczami (omówione poniżej) od walidatora.

Poza powyższymi kosztami, niezbędny jest zespół ekspertów lub usługodawców, którzy zajmą się kwestiami regulacyjnymi i prawnymi, gdy się pojawią. Zajmują się również opodatkowaniem i wypłatą prowizji.

Co najważniejsze, walidator potrzebuje aktywów do postawienia, a każdy zasób w łańcuchu bloków może być posiadany albo jako długoterminowy kontrybutor z etapów inteligentnego kontraktu lub białej księgi, albo poprzez użycie fiat do zakupu kryptowaluty/tokenu do postawienia.

Zrozumienie kosztów jest niezbędne do oceny opłacalności uczestnictwa w mechanizmie konsensusu blockchain.

Mechanizmy tnące

Każda sieć blockchain ustanawia pewne mechanizmy chroniące się przed wszelkim złośliwym zachowaniem. Łańcuchy blokowe PoS wykorzystują slashing, który polega na konfiskacie zainwestowanych zasobów, a nawet zakazie udziału w konsensusie, w przypadku każdego zachowania, które może utrudnić bezpieczeństwo łańcucha bloków.

Sklasyfikowane głównie na dwie kategorie: cięcie czasu pracy i cięcie w celu ekwiwokacji. Poniżej znajdują się niektóre z najczęstszych kryteriów cięcia:

- Walidator produkujący dwa bloki o tej samej wysokości

- Walidator przekazuje nieważny konsensus, tj. kryptograficznie weryfikuje transakcję, która może być nielegalna lub sprzeczna z interesami łańcucha bloków.

- Walidator nie działa w sieci przez wymaganą epokę.

- Wykryto przypadek podwójnego wydatkowania przez walidator

- Inne walidatory w sieci przedstawiają dowody podwójnego podpisu lub niewłaściwego zabezpieczenia walidatora. To jest jak nałożenie nagrody za zabezpieczenia walidatora.

- Niefortunne zdarzenie polegające na tym, że walidator pada ofiarą masowych ataków hakerów, którzy mogą oddawać sprzeczne głosy lub po prostu zainicjować zdejmowanie walidacji, pozbawiając go praw walidatora.

Istnieją łańcuchy bloków, które działają w oparciu o „czyste przekonania zaufania” i nie stosują cięcia w celu zachowania integralności walidatora, chociaż mogą obowiązywać inne kary lub zakaz korzystania z łańcucha bloków za niepożądane zachowanie.

Architektura walidatora

Węzeł walidatora musi pobrać łańcuch bloków i pozostać aktywny w sieci przez dłuższy czas. Ocena wymagań na najwyższym poziomie pokazuje, że walidator potrzebowałby kopii zapasowych w przypadku przerw w dostawie prądu, pamięci masowej i sieci, a także bezproblemowych rozwiązań w zakresie łączności, ponieważ utrzymywanie połączenia z siecią jest najważniejsze w świecie blockchain. Ogólne porady dotyczące nieużywania podstawowej maszyny programistycznej i używania narzędzi opartych na chmurze do uruchamiania walidatora są dość oczywiste, ponieważ dana osoba nigdy nie może być pewna, że jej komputer nie zostanie naruszony.

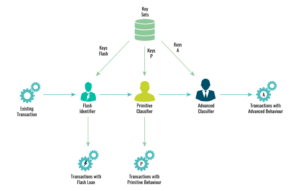

Poniżej znajduje się ilustracja prototypu architektury walidatora opartego na tym, do czego dostawcy usług walidacji ewoluowali na przestrzeni lat. Przedstawia warstwowanie walidatora w oparciu o jednostki funkcjonalne, które powinny mieć niezależne maszyny i możliwości dostępu.

Pomysł polega na odizolowaniu walidatora od sieci, aby zapobiec wszelkim zagrożeniom na poziomie sieci i zabezpieczyć walidator przed atakami typu „odmowa usługi” lub masowymi cięciami. Druga warstwa to warstwa zarządzania kluczami lub mechanizm zdalnego generowania podpisów, oddzielający zarządzanie kluczami od uczestniczącego walidatora i wprowadzający kolejną warstwę do stosowania kontroli bezpieczeństwa przed podpisaniem jakiejkolwiek transakcji. Na blogu dokładniej omówiono kontrole zarządzania kluczami.

SLO i SLA

Cele dotyczące poziomu usług i umowy dotyczące poziomu usług powinny się uzupełniać, aby zapewnić sprawną funkcję walidatora.

Umowy o poziomie usług:

Są to wymagania, które walidator zgadza się spełnić raz, wybrany do weryfikacji transakcji. Poza weryfikacją transakcji, walidator może nawet proponować bloki i głosować na bloki zaproponowane przez inne walidatory.

Cele poziomu usług:

Walidator musi jasno określić cele uczestnictwa w procesie konserwacji sieci i upewnić się, że ma wystarczające zasoby, dostępne stawki i konfigurację. Walidator, którego jedynym celem jest zarobienie więcej na stawkę, będzie działał w innym trybie niż ktoś, kto chce pozostać w sieci w celu zapewnienia bezpieczeństwa. Podczas gdy jedyny walidator zajmowałby się tylko swoimi osobistymi celami majątkowymi, usługodawca musi zapewnić, że cele osoby delegującej również zostaną uwzględnione.

Oprócz rozpoznania SLO i SLA oraz faktu, że walidator ma możliwość zarządzania nimi, ważne jest, aby upewnić się, że tworzą funkcjonalną unię na rzecz umożliwienia walidatorowi pozostania aktywnym i zdobywania nagród w sieci. Na przykład, jeśli walidator nie może pozostać online przez określony czas, blockchain z cięciem za brak aktywności w sieci będzie samobójstwem.

Trójstronne bezpieczeństwo

Jedyną zasadą bezpieczeństwa jest powstrzymanie naruszeń poprzez zwiększenie kosztów/wysiłku ataku w porównaniu z otrzymanymi korzyściami. Bezpieczeństwo walidatora oparte na tej zasadzie ma trzy aspekty, które omówiono poniżej:

Kluczowe bezpieczeństwo:

Klucze w sieci blockchain zapewniają jej bezpieczeństwo. A klucz to kryptograficznie wygenerowany kod, którego walidator musi użyć do wykonania swoich działań. Zapewnienie bezpieczeństwa klucza jest celem wszystkich działań związanych z bezpieczeństwem na poziomie walidatora. Klucze kryptograficzne w sieci blockchain to klucz konta i klucz konsensusu. To zależy od zasad rozwoju łańcucha bloków, czy oba są takie same lub różne.

Klucz konta jest zimnym kluczem, używanym bardzo rzadko, gdy węzeł walidatora chce zmienić szczegóły, system nagród, harmonogram prowizji, a nawet rotować konsensus wśród członków zespołu. Zaleca się, aby ten klucz był przechowywany poza siecią w czymś znanym jako zimny portfel. Zapewnia to bezpieczeństwo i z kolei walidator. Te portfele sprzętowe muszą mieć lukę powietrzną i mieć dostęp wielosigowy.

Klawisz konsensusu to skrót klawiszowy. Służy do głosowania za transakcjami, proponowania lub podpisywania bloków, a nawet głosowania za decyzjami dotyczącymi zarządzania łańcuchem bloków. Ten klucz będzie używany regularnie dla każdej transakcji, która przechodzi przez walidator. Klucz konsensusu jest zarządzany i utrzymywany przez kluczowe mechanizmy bezpieczeństwa.

Rozwiązania do zarządzania kluczami innych firm:

- Niestandardowe aplikacje do rejestrowania kluczy – mają tę wadę, że nie są wysoce dostępne i wymagają fizycznej obecności przy każdym dostępie. Tego rodzaju rozwiązania mogą być przydatne w przypadku klawiszy zimnych, ale klawisze skrótów wymagają większej liczby opcji zarządzania płynami.

- Rozwiązania enklawy do zarządzania kluczami– To rozwiązania sprzętowe zaprojektowane przez firmy specjalizujące się w kluczowych zabezpieczeniach. Można ich używać pamiętając, że bezpieczeństwem zarządza i obsługuje strona trzecia, dlatego zaufanie walidatora do rozwiązania musi być niezachwiane, a walidator powinien mieć możliwość pełnego wykorzystania udostępnionych funkcji.

- Najbezpieczniejsze jest wieloczęściowe rozwiązanie do zarządzania kluczami, gdzie zależność jest usuwana z jednego dostawcy usług w chmurze, a klucz jest częściowo przechowywany w wielu portfelach. Użycie klucza wymaga dostępu do każdego z portfeli. Dystrybucja tych portfeli wśród członków zespołu dodaje kolejny poziom bezpieczeństwa w tej warstwie, który jest kierowany przez człowieka.

Wielu menedżerów kluczy w połączeniu z technologiami enklaw dodatkowo wzmacnia bezpieczeństwo systemów zarządzania kluczami. Korzystanie z narzędzi do zarządzania kluczami zapewnia wyższy poziom bezpieczeństwa od wyspecjalizowanych organizacji.

Bezpieczeństwo węzła:

Bezpieczeństwo węzła to proces dwuczęściowy. Pierwszy to bezpieczeństwo fizyczne maszyny. Mimo że walidator korzysta z usług w chmurze do uczestniczenia w procesach obstawiania, w celu uzyskania dostępu do nich zostanie użyty jakiś rodzaj laptopa/systemu komputerowego. Zapewnienie bezpieczeństwa tego samego jest obowiązkiem osoby, która ma do niego dostęp. Drugi to bezpieczeństwo przed wszelkimi atakującymi w sieci lub ukierunkowany atak typu „odmowa usługi” ze strony złośliwych użytkowników. W tym celu dodana warstwa bezpieczeństwa sieci jest po to, aby strażnicy przekazywali transakcję w sieci, zapobiegając bezpośredniemu kontaktowi walidatora z siecią. Sentry mają możliwość unikania ataków w warstwie sieci, podczas gdy ataki w warstwie aplikacji muszą być rozwiązywane tylko na maszynie walidatora.

Z tego powodu możliwości podpisywania są izolowane od węzła sprawdzania poprawności, a pomiędzy nimi dodawany jest zdalny podpisujący. Zdalny sygnatariusz uzyskuje dostęp do klucza po wykonaniu kilku dodatkowych sprawdzeń. Mimo że zdalny podpisujący rozpoznaje walidator, konieczne jest przetestowanie ładunku żądania, aby upewnić się, że klucze są używane tylko do uzasadnionych celów, ponieważ najlepiej jest założyć, że bezpieczeństwo walidatora może zostać naruszone. Kontrole, które należy wykonać na zdalnym podpisującym, obejmują sprawdzenie, czy transakcja jest tylko transakcją walidacji. Upewnij się, że obciążenie transakcji jest ogólnie jednolite.

Zdalny podpisujący powinien filtrować możliwości podwójnego podpisu, wykorzystując wysoki znak wodny lub monotonicznie rosnący licznik. Ponadto, w przypadku awarii lub odzyskiwania/wycofywania po awarii, kluczowe okazuje się wykrywanie podwójnego podpisu. Jako dodatkowy poziom ostrożności, wypisz i zrozum wszystkie zależności, a także ich zależności.

Wpływ na siłę roboczą:

Następnym krokiem jest zautomatyzować walidację procesu w maksymalnym stopniu, chroniąc go przed jakimkolwiek ludzkim błędem. Zasadniczo ograniczenie dostępu produkcyjnego do absolutnego minimum. W tym celu zaleca się korzystanie z pamięci w chmurze lub repozytorium git kontrolowanego przez co najmniej dwóch członków zespołu, aby upewnić się, że każda zmiana przechodzi przez dwie pary oczu, zanim zostanie zatwierdzona w systemie. Posiadanie podpisów zabezpieczonych kryptograficznie wzmacnia bezpieczeństwo na poziomie repozytorium.

Oprócz wersjonowania kodu i śledzenia wszelkiego rodzaju wypłat i wypłat prowizji, niezbędne jest zarządzanie i cenzurowanie zmian zachodzących w kodzie git.

Śledź SLO i SLA za pomocą systemu śledzenia i aktualizuj je od czasu do czasu, aby utrzymać wysoką dostępność i efektywnie funkcjonować w sieci. Błąd tutaj na ogół okazuje się fatalny dla węzła walidatora.

Przetestuj swoją konfigurację

Emuluj typowe awarie:

Zacznij od spowodowania podstawowych awarii, takich jak awarie zasilania lub sieci, ataki typu „odmowa usługi”, i przetestuj luki w zabezpieczeniach zdalnego sygnatariusza. Wraz z tym bezpośrednim połączeniem równorzędnym z innymi zaufanymi walidatorami o wysokim poziomie bezpieczeństwa zapewnia lepsze bezpieczeństwo sieci. Nawet jeśli sama sieć ma pewne luki, system bezpiecznych walidatorów współpracujących ze sobą może obejść wszelkie ataki na poziomie sieci.

Bądź swoim własnym złym bliźniakiem:

Przekrocz swoje granice, aby przetestować luki w zabezpieczeniach, jeśli komuś uda się uzyskać dostęp do całej posiadanej wiedzy o bezpieczeństwie. Bądź swoim własnym złym bliźniakiem dla walidatora. Jeśli jakakolwiek osoba może samodzielnie zdołać włamać się do systemu, musisz ponownie sprawdzić swoje bezpieczeństwo.

Wyciągnąć wnioski z przeszłości:

Dowiedz się, jak walidatory zostały naruszone wcześniej, przetestuj te scenariusze, stwórz więcej scenariuszy wokół nich i przetestuj odporność walidatorów.

Wykorzystanie sieci testowych

Zawsze! Zawsze powtarzam, że musisz zacząć od sieci testowych, zanim umieścisz swój walidator w sieci głównej. Daje to wyobrażenie o tym, jak rzeczywiste funkcjonowanie będzie przebiegać na co dzień i ujawnia, czy jakiekolwiek obawy pozostaną bez opieki.

Po wdrożeniu:

Monitorowanie: jedynym nieuniknionym na bieżąco zadaniem jest monitorowanie wszystkich transakcji, wpływów i wypływów stawek, dostępy do zimnych/gorących klawiszy powinny być skrupulatnie monitorowane. Prowadź rejestry wszystkich rodzajów dostępu.

Ustaw alerty dla wszelkiego rodzaju odchyleń od naturalnej operacji. Pamiętaj, aby sklasyfikować alerty według ich pilności i odpowiednio się nimi zająć. Miej zespół, który zajmie się krytycznymi problemami 24×7. Przygotuj harmonogramy rotacji na telefon z zasadami eskalacji. Ludzie mają tendencję do popadania w letarg lub zapominania o protokołach zarządzania katastrofami i regularnie przeprowadzają próbne scenariusze awarii. Pomaga im to zachować spokój i przygotować się do radzenia sobie również w takich sytuacjach pod presją.

Protokoły postępowania i zgłaszania wypadków:

W przypadku jakichkolwiek nieprzewidzianych incydentów, upewnij się, że właściwe łagodzenie ryzyka odbywa się zgodnie z protokołami oraz że wszystko jest udokumentowane i zgłoszone w celu analizy i dalszego zwiększania bezpieczeństwa. Co, jak, kiedy i gdzie incydent powinien być jasno określony i wielokrotnie testować walidator pod kątem tych zdarzeń. Wykorzystaj te incydenty, aby ulepszyć praktyki na przyszłość.

Słowo końcowe

Wykrycie luk w systemie jest nieuniknione, nawet po jego wdrożeniu. Warto zauważyć, że po uruchomieniu staje się jeszcze bardziej istotne, aby mieć oko na dane z monitorowania i to, co dzieje się w przestrzeni. Walidator musi upewnić się, że wszystkie aspekty należytej staranności są wykonywane z najwyższą starannością przed rozpoczęciem projektu, ponieważ projekt stworzony z myślą o bezpieczeństwie jest z pewnością dobrą wskazówką dla systemu, aby stawić czoła trudnym problemom sieciowym. Opublikuj, że pozostawanie w stanie gotowości, aby móc poradzić sobie z każdą nieprzewidzianą sytuacją, jest kluczem do radzenia sobie z każdym rodzajem ataku.

PrimaFelicitas jest organizacją zorientowaną na blockchain, która posiada doświadczenie w budowaniu wysoce bezpiecznych portfeli multisig, rozwiązaniach do zarządzania kluczami bezpieczeństwa i platformach usług walidacji oraz w budowaniu kompleksowych rozwiązań bezpieczeństwa dla węzłów blockchain.

Szukasz pomocy tutaj?

Połącz się z naszym ekspertem za

szczegółowe omówienien

Post Zabezpieczanie walidatora w STaaS pojawiła się najpierw na Primafelicitas.

Post Zabezpieczanie walidatora w STaaS pojawiła się najpierw na Primafelicitas.

- Coinsmart. Najlepsza w Europie giełda bitcoinów i kryptowalut.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. DARMOWY DOSTĘP.

- CryptoJastrząb. Radar Altcoin. Bezpłatna wersja próbna.

- Źródło: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- dostęp

- wypadki

- Stosownie

- Konto

- aktywny

- zajęcia

- w dodatku

- Rada

- przed

- umowy

- Wszystkie kategorie

- zawsze

- wśród

- analiza

- Inne

- osobno

- Zastosowanie

- Aplikuj

- odpowiednio

- mobilne i webowe

- architektura

- na około

- oszacowanie

- kapitał

- Aktywa

- uczęszczać

- zautomatyzować

- dostępność

- dostępny

- Kopie zapasowe

- Gruntownie

- podstawa

- zanim

- jest

- poniżej

- Korzyści

- BEST

- pomiędzy

- Blokować

- blockchain

- Bezpieczeństwo Blockchain

- blockchains

- Blog

- odważny

- naruszenie

- naruszenia

- budować

- Budowanie

- Buduje

- kupować

- możliwości

- który

- Etui

- spowodowanie

- łańcuch

- zmiana

- Wykrywanie urządzeń szpiegujących

- wybór

- Chmura

- usługi w chmurze

- przechowywanie w chmurze

- kod

- zimny portfel

- połączony

- przyjście

- prowizja

- zobowiązany

- wspólny

- Firmy

- Komplement

- Prowadzenie

- połączony

- Łączność

- Zgoda

- Rozważać

- skontaktuj się

- umowa

- umowy

- Odpowiedni

- Koszty:

- Stwórz

- stworzony

- tworzenie

- Kryteria

- krytyczny

- kryptograficzny

- Waluta

- codziennie

- dane

- sprawa

- Decentralizacja

- Decyzje

- Denial of Service

- zależy

- wdrażanie

- Wdrożenie

- Wnętrze

- zaprojektowany

- szczegółowe

- detale

- Wykrywanie

- Deweloper

- oprogramowania

- różne

- pracowitość

- kierować

- bezpośrednio

- katastrofa

- wypłaty

- rozdzielczy

- Podwójna

- pobieranie

- zarabiać

- Zarobek

- ekonomia

- faktycznie

- Umożliwia

- umożliwiając

- koniec końców

- zapewnienie

- niezbędny

- istotnie

- oceniać

- ewaluację

- wydarzenie

- wszystko

- przykład

- ekspert

- ekspertyza

- eksperci

- Brak

- Fiat

- i terminów, a

- ustalony

- obserwuj

- Nasz formularz

- Darmowy

- od

- Spełnić

- funkcjonować

- funkcjonalny

- funkcjonowanie

- dalej

- przyszłość

- gra

- Ogólne

- ogólnie

- generacja

- git

- cel

- Gole

- będzie

- dobry

- zarządzanie

- hakerzy

- uchwyt

- Prowadzenie

- sprzęt komputerowy

- Portfele na sprzęt

- mający

- pomoc

- pomaga

- tutaj

- Wysoki

- wyższy

- wysoko

- posiadacze

- Holdings

- W jaki sposób

- Jednak

- HTTPS

- człowiek

- Ludzie

- pomysł

- Rezultat

- znaczenie

- ważny

- podnieść

- zawierać

- Dochód

- Zwiększać

- wzrastający

- indywidualny

- Infrastruktura

- integralność

- zainteresowania

- wprowadzenie

- izolacja

- problemy

- IT

- samo

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- wiedza

- znany

- warstwa

- Księga główna

- księgi rachunkowe

- Regulamin

- Zagadnienia prawne

- poziom

- Dźwignia

- lewarowanie

- Linia

- Lista

- relacja na żywo

- załadować

- miejscowy

- długoterminowy

- Popatrz

- lukratywny

- maszyna

- maszyny

- utrzymać

- konserwacja

- robić

- Dokonywanie

- zarządzanie

- zarządzane

- i konserwacjami

- Zarządzający

- Użytkownicy

- Pamięć

- może

- nic

- monitorowanie

- jeszcze

- większość

- wieloaspektowy

- wielokrotność

- Multisig

- Naturalny

- wymagania

- sieć

- Bezpieczeństwo sieci

- węzły

- Cele

- oczywista

- Online

- działanie

- Okazja

- Opcje

- organizacja

- organizacji

- Inne

- własny

- własność

- Papier

- uczestniczyć

- udział

- przyjęcie

- Wypłaty

- wykonywania

- okresy

- osoba

- osobisty

- fizyczny

- wprowadzanie

- Platformy

- punkt

- polityka

- PoS

- możliwości

- potencjał

- power

- Przygotować

- obecność

- teraźniejszość

- nacisk

- bardzo

- zapobieganie

- pierwotny

- zasada

- problemy

- wygląda tak

- procesów

- Produkcja

- rentowność

- zaproponować

- zaproponowane

- chronić

- protokoły

- dowodzi

- pod warunkiem,

- dostawca

- dostawców

- zapewnia

- cele

- Szybki

- Odebrane

- rozpoznaje

- dokumentacja

- regularny

- regulacyjne

- pozostawać

- pozostały

- zdalny

- składnica

- zażądać

- wymagać

- wymagany

- wymagania

- Wymaga

- Zasoby

- odpowiedzialność

- ujawnia

- Nagrody

- Ryzyko

- ryzyko

- reguły

- run

- bieganie

- taki sam

- bezszwowy

- bezpieczne

- zabezpieczone

- Papiery wartościowe

- bezpieczeństwo

- usługa

- Usługi

- zestaw

- ustawienie

- znak

- pojedynczy

- mądry

- inteligentna umowa

- Inteligentne kontrakty

- So

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- Ktoś

- coś

- Typ przestrzeni

- specjalizujący się

- Spot

- etapy

- stawka

- Staking

- początek

- stwierdził,

- pobyt

- przechowywanie

- wsparcie

- system

- systemy

- ukierunkowane

- Opodatkowanie

- zespół

- Technologies

- test

- Połączenia

- Źródło

- w związku z tym

- zagrożenia

- trzy

- Przez

- czas

- razem

- żeton

- narzędzia

- najwyższy poziom

- śledzić

- Śledzenie

- transakcja

- transakcje

- Zaufaj

- dla

- zrozumieć

- zrozumienie

- unia

- jednostek

- bez precedensu

- Aktualizacja

- posługiwać się

- Użytkownicy

- wykorzystać

- uprawomocnienie

- Weryfikacja

- zweryfikować

- weryfikacja

- istotny

- Głosować

- głosów

- Głosowanie

- Luki w zabezpieczeniach

- Portfel

- Portfele

- Co

- Co to jest

- Podczas

- biały papier

- KIM

- bez

- świat

- wartość

- by

- lat

- Twój