Cercetătorii ESET au analizat o versiune actualizată a programului spion Android GravityRAT care fură fișiere de rezervă WhatsApp și poate primi comenzi pentru ștergerea fișierelor

Cercetătorii ESET au identificat o versiune actualizată a programelor spion Android GravityRAT care este distribuită ca aplicații de mesagerie BingeChat și Chatico. GravityRAT este un instrument de acces la distanță cunoscut a fi utilizat deoarece cel puțin 2015 și folosit anterior în atacuri direcționate împotriva Indiei. Versiunile Windows, Android și macOS sunt disponibile, așa cum sa documentat anterior Cisco Talos, Kaspersky, și Cyble. Actorul din spatele GravityRAT rămâne necunoscut; urmărim grupul intern ca SpaceCobra.

Cel mai probabil activă din august 2022, campania BingeChat este încă în desfășurare; cu toate acestea, campania care folosește Chatico nu mai este activă. BingeChat este distribuit printr-un site web care promovează servicii de mesagerie gratuite. Remarcabil în campania nou descoperită, GravityRAT poate exfiltra backup-urile WhatsApp și poate primi comenzi pentru ștergerea fișierelor. Aplicațiile rău intenționate oferă, de asemenea, funcționalitate legitimă de chat bazată pe sursa deschisă Aplicația OMEMO Instant Messenger.

- Am descoperit o nouă versiune a programelor spion Android GravityRAT care este distribuită ca versiuni troiene ale aplicației legitime pentru Android OMEMO Instant Messenger, open-source.

- Aplicația troianizată BingeChat este disponibilă pentru descărcare de pe un site web care o prezintă ca un serviciu gratuit de mesagerie și partajare de fișiere.

- Această versiune de GravityRAT este îmbunătățită cu două capacități noi: primirea comenzilor pentru ștergerea fișierelor și exfiltrarea fișierelor de rezervă WhatsApp.

Prezentare generală a campaniei

Am fost alertați cu privire la această campanie de către MalwareHunterTeam, care a distribuit hash-ul pentru o mostră GravityRAT printr-un tweet. Pe baza numelui fișierului APK, aplicația rău intenționată este marcată ca BingeChat și pretinde că oferă funcționalitate de mesagerie. Am gasit site-ul bingechat[.]net din care ar fi putut fi descărcat acest eșantion (vezi Figura 1).

Site-ul web ar trebui să furnizeze aplicația rău intenționată după ce atingeți butonul DESCARCARE APLICAȚIA; totuși, necesită autentificarea vizitatorilor. Nu aveam acreditări și înregistrările au fost închise (vezi Figura 2). Este cel mai probabil ca operatorii să deschidă înregistrarea doar atunci când se așteaptă să viziteze o anumită victimă, eventual cu o anumită adresă IP, geolocalizare, URL personalizată sau într-un anumit interval de timp. Prin urmare, credem că potențialele victime sunt foarte vizate.

Deși nu am putut descărca aplicația BingeChat prin intermediul site-ului web, am reușit să găsim o adresă URL pe VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) care conține aplicația rău intenționată pentru Android BingeChat. Această aplicație are același hash ca și aplicația din tweet-ul menționat anterior, ceea ce înseamnă că această adresă URL este un punct de distribuție pentru acest eșantion GravityRAT.

Același nume de domeniu este, de asemenea, menționat în codul aplicației BingeChat - un alt indiciu bingechat[.]net este utilizat pentru distribuție (vezi Figura 3).

Aplicația rău intenționată nu a fost niciodată disponibilă în magazinul Google Play. Este o versiune troianizată a open-source legitimă Mesagerie instant OMEMO (IM) Aplicație pentru Android, dar este marcată ca BingeChat. OMEMO IM este o reconstrucție a clientului Android Jabber conversaţii.

După cum puteți vedea în Figura 4, codul HTML al site-ului rău intenționat include dovezi că a fost copiat de pe site-ul legitim preview.colorlib.com/theme/BingeChat/ pe iulie 5th, 2022, folosind instrumentul automat HTTrack; colorlib.com este un site web legitim care oferă teme WordPress pentru descărcare, dar tema BingeChat pare să nu mai fie disponibilă acolo. The bingechat[.]net domeniul a fost înregistrat pe 18 augustth, 2022.

Figura 4. Jurnal generat de instrumentul HTTrack și înregistrat în codul HTML al site-ului web de distribuție rău intenționată

Nu știm cum au fost atrase potențialele victime pe site-ul web rău intenționat sau cum au fost descoperite în alt mod. Având în vedere că descărcarea aplicației este condiționată de a avea un cont și înregistrarea unui nou cont nu a fost posibilă pentru noi, credem că potențialele victime au fost vizate în mod special. Schema de prezentare generală a atacului este prezentată în Figura 5.

victimologie

Datele de telemetrie ESET nu au înregistrat victime ale acestei campanii BingeChat, ceea ce sugerează în continuare că campania este probabil vizată în mod restrâns. Cu toate acestea, telemetria noastră are o detectare a unui alt eșantion Android GravityRAT în India, care a avut loc în iunie 2022. În acest caz, GravityRAT a fost marcat ca Chatico (vezi Figura 6).

Ca și BingeChat, Chatico se bazează pe aplicația OMEMO Instant Messenger și este troianizat cu GravityRAT. Chatico a fost cel mai probabil distribuit prin intermediul chatico.co[.]uk site-ul web și, de asemenea, a comunicat cu un server C&C. Domeniile atât pentru site-ul web, cât și pentru serverul C&C sunt acum offline.

De aici încolo, ne vom concentra doar pe campania activă folosind aplicația BingeChat, care are aceeași funcționalitate rău intenționată ca și Chatico.

atribuire

Grupul din spatele malware-ului rămâne necunoscut, chiar dacă cercetătorii Facebook atribut GravityRAT către un grup cu sediul în Pakistan, ca și anterior speculat de Cisco Talos. Urmărim grupul intern sub numele SpaceCobra și atribuim atât campaniile BingeChat, cât și campaniile Chatico acestui grup.

Funcționalitatea tipică rău intenționată pentru GravityRAT este asociată cu o anumită bucată de cod care, în 2020, a fost atribuită de Kaspersky la un grup care utilizează variante Windows ale GravityRAT

În 2021, Cyble a publicat o analiză a unei alte campanii GravityRAT care a prezentat aceleași modele ca și BingeChat, cum ar fi un vector de distribuție similar pentru troianul mascandu-se ca o aplicație de chat legitimă, care în acest caz a fost SoSafe Chat, utilizarea open-source. OMEMO IM cod și aceeași funcționalitate rău intenționată. În Figura 6, puteți vedea o comparație a claselor rău intenționate între eșantionul GravityRAT analizat de Cyble și noul eșantion conținut în BingeChat. Pe baza acestei comparații, putem afirma cu mare încredere că codul rău intenționat din BingeChat aparține familiei de programe malware GravityRAT

Figura 7. Comparația numelor de clasă pentru troianul mascată drept aplicații SoSafe Chat (stânga) și BingeChat (dreapta) legitime

Analiza tehnica

După lansare, aplicația solicită utilizatorului să permită toate permisiunile necesare să funcționeze corect, așa cum se arată în Figura 8. Cu excepția permisiunii de a citi jurnalele de apeluri, celelalte permisiuni solicitate sunt tipice pentru orice aplicație de mesagerie, astfel încât utilizatorul dispozitivului ar putea să nu fiți alarmați când aplicația le solicită.

Ca parte a funcționalității legitime a aplicației, oferă opțiuni pentru a crea un cont și a se autentifica. Înainte ca utilizatorul să se conecteze la aplicație, GravityRAT începe să interacționeze cu serverul său C&C, exfiltrând datele utilizatorului dispozitivului și așteptând executarea comenzilor. GravityRAT este capabil să exfiltreze:

- evidența convorbirilor

- listă de contacte

- Mesaje SMS

- fișiere cu extensii specifice: jpg, jpeg, jurnal, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- locația dispozitivului

- informațiile de bază ale dispozitivului

Datele care urmează să fie exfiltrate sunt stocate în fișiere text pe medii externe, apoi sunt exfiltrate pe serverul C&C și, în final, sunt eliminate. Căile fișierelor pentru datele în etape sunt listate în Figura 9.

Această versiune de GravityRAT are două mici actualizări în comparație cu versiunile anterioare, cunoscute public de GravityRAT. În primul rând, extinde lista de fișiere de exfiltrat la cei cu crypt14, crypt12, crypt13, crypt18, și crypt32 extensii. Aceste fișiere criptate sunt copii de siguranță criptate create de WhatsApp Messenger. În al doilea rând, poate primi trei comenzi de la un server C&C pentru a le executa:

- Șterge toate fișierele – șterge fișierele cu o anumită extensie, exfiltrate din dispozitiv

- Delete AllContacts – șterge lista de contacte

- DeleteAllCallLogs – șterge jurnalele de apeluri

Acestea sunt comenzi foarte specifice care nu sunt de obicei văzute în malware Android. Versiunile anterioare de Android GravityRAT nu puteau primi deloc comenzi; puteau încărca doar date exfiltrate pe un server C&C la un moment dat.

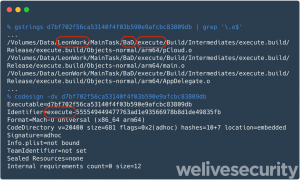

GravityRAT conține două subdomenii C&C codificate, prezentate în Figura 10; cu toate acestea, este codificat pentru a utiliza numai primul (https://dev.androidadbserver[.]com).

Acest server C&C este contactat pentru a înregistra un nou dispozitiv compromis și pentru a prelua două adrese C&C suplimentare: https://cld.androidadbserver[.]com și https://ping.androidadbserver[.]com când l-am testat, așa cum se arată în Figura 11.

Din nou, este folosit doar primul server C&C, de data aceasta pentru a încărca datele utilizatorului dispozitivului, așa cum se vede în Figura 12.

Concluzie

Se știe că a fost activ deoarece cel puțin 2015, SpaceCobra a resuscitat GravityRAT pentru a include funcționalități extinse pentru a exfiltra backup-urile WhatsApp Messenger și a primi comenzi de la un server C&C pentru a șterge fișiere. La fel ca și înainte, această campanie folosește aplicații de mesagerie ca acoperire pentru a distribui ușa din spate GravityRAT. Grupul din spatele malware-ului folosește codul legitim OMEMO IM pentru a oferi funcționalitatea de chat pentru aplicațiile de mesagerie rău intenționate BingeChat și Chatico.

Potrivit telemetriei ESET, un utilizator din India a fost vizat de versiunea actualizată Chatico a RAT, similar campaniilor SpaceCobra documentate anterior. Versiunea BingeChat este distribuită printr-un site web care necesită înregistrare, deschis probabil doar atunci când atacatorii se așteaptă să viziteze anumite victime, eventual cu o anumită adresă IP, localizare geografică, URL personalizată sau într-un anumit interval de timp. În orice caz, credem că campania este foarte vizată.

IoC-uri

Fişiere

| SHA-1 | Numele pachetului | Nume de detectare ESET | Descriere |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT uzurpantă aplicația BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT uzurpantă aplicația BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT uzurpantă aplicația Chatico. |

Reţea

| IP | domeniu | Furnizor de găzduire | Prima dată văzut | Detalii |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc | 2022-11-16 | Serverul Chatico C&C. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc | 2023-03-16 | Servere C&C BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc | - | Serverul Chatico C&C. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc | 2021-11-19 | Site-ul de distribuție Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc | 2022-11-16 | Servere C&C BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc | 2022-08-18 | Site-ul de distribuție BingeChat. |

Căi

Datele sunt pregătite pentru exfiltrare în următoarele locuri:

/storage/emulate/0/Android/ebc/oww.log

/storage/emulate/0/Android/ebc/obb.log

/storage/emulate/0/bc/ms.log

/storage/emulate/0/bc/cl.log

/storage/emulate/0/bc/cdcl.log

/storage/emulate/0/bc/cdms.log

/storage/emulate/0/bc/cs.log

/storage/emulate/0/bc/location.log

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 13 din cadrul MITRE ATT&CK.

| tactică | ID | Nume si Prenume | Descriere |

|---|---|---|---|

| Persistență | T1398 | Scripturi de inițializare de pornire sau de conectare | GravityRAT primește BOOT_COMPLETED intenția de difuzare de a se activa la pornirea dispozitivului. |

| T1624.001 | Execuție declanșată de eveniment: Receptoare de difuzare | Funcționalitatea GravityRAT este declanșată dacă are loc unul dintre aceste evenimente: USB_DEVICE_ATACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, MODUL AVION, BATERIE DESCĂRCATĂ, BATERIE_OK, DATE_CHANGED, REBOOT, TIME_TICK sau CONNECTIVITY_CHANGE. |

|

| Evaziunea apărării | T1630.002 | Eliminarea indicatorului pe gazdă: ștergerea fișierului | GravityRAT elimină fișierele locale care conțin informații sensibile exfiltrate din dispozitiv. |

| Descoperire | T1420 | Descoperirea fișierelor și a directorului | GravityRAT listează fișierele disponibile pe stocarea externă. |

| T1422 | Descoperirea configurației rețelei sistemului | GravityRAT extrage IMEI, IMSI, adresa IP, numărul de telefon și țara. | |

| T1426 | Descoperirea informațiilor de sistem | GravityRAT extrage informații despre dispozitiv, inclusiv numărul de serie SIM, ID-ul dispozitivului și informații comune despre sistem. | |

| Colectie | T1533 | Date din sistemul local | GravityRAT exfiltrează fișierele din dispozitiv. |

| T1430 | Urmărirea locației | GravityRAT urmărește locația dispozitivului. | |

| T1636.002 | Date protejate ale utilizatorului: jurnalele de apeluri | GravityRAT extrage jurnalele de apeluri. | |

| T1636.003 | Date protejate ale utilizatorului: Lista de contacte | GravityRAT extrage lista de contacte. | |

| T1636.004 | Date protejate de utilizator: Mesaje SMS | GravityRAT extrage mesajele SMS. | |

| Comandă și Control | T1437.001 | Protocolul stratului de aplicație: protocoale web | GravityRAT folosește HTTPS pentru a comunica cu serverul său C&C. |

| Exfiltrarea | T1646 | Exfiltrare peste canalul C2 | GravityRAT exfiltrează datele folosind HTTPS. |

| Impactul | T1641 | Manipulare de date | GravityRAT elimină fișierele cu anumite extensii de pe dispozitiv și șterge toate jurnalele de apeluri ale utilizatorilor și lista de contacte. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- EVM Finance. Interfață unificată pentru finanțare descentralizată. Accesați Aici.

- Grupul Quantum Media. IR/PR amplificat. Accesați Aici.

- PlatoAiStream. Web3 Data Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :are

- :este

- :nu

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Capabil

- Despre Noi

- acces

- Cont

- activ

- activitate

- Suplimentar

- adresa

- adrese

- Promovare

- După

- împotriva

- alarmat

- TOATE

- permite

- de asemenea

- an

- analiză

- analizate

- și

- Android

- O alta

- Orice

- aplicaţia

- aplicație

- Apps

- SUNT

- AS

- asociate

- At

- ataca

- Atacuri

- August

- Automata

- disponibil

- ușă din dos

- Backup

- backup-uri

- bazat

- BE

- fost

- înainte

- în spatele

- fiind

- Crede

- aparține

- între

- atât

- marcă

- difuza

- construit

- dar

- buton

- by

- apel

- Campanie

- Campanii

- CAN

- capacități

- capabil

- caz

- Cisco

- creanțe

- clasă

- clase

- client

- închis

- cod

- cifrat

- COM

- Comun

- comunica

- Comunicare

- comparație

- comparație

- compromis

- încredere

- Configuraţie

- luand in considerare

- contactați-ne

- conţine

- conținute

- conține

- ar putea

- ţară

- acoperi

- crea

- a creat

- scrisori de acreditare

- criptă

- În prezent

- personalizat

- de date

- Detectare

- dispozitiv

- a descoperit

- distribui

- distribuite

- distribuire

- do

- Nu

- domeniu

- Domain Name

- domenii

- Descarca

- angajează

- criptate

- sporită

- Chiar

- evenimente

- dovadă

- Cu excepția

- a executa

- execuție

- exfiltrațiile

- extins

- aștepta

- extinde

- extensie

- extensii

- extern

- extracte

- FB

- Figura

- Fișier

- Fişiere

- În cele din urmă

- Găsi

- First

- Concentra

- următor

- Pentru

- găsit

- Gratuit

- din

- funcționalități

- funcționalitate

- mai mult

- generată

- Merge

- Google Play,

- Magazinul Google Play

- gravitate

- grup

- hașiș

- Avea

- având în

- aici

- Înalt

- extrem de

- gazdă

- Cum

- Totuși

- HTML

- HTTPS

- ID

- identificat

- if

- in

- include

- include

- Inclusiv

- India

- informații

- inițială

- clipă

- scop

- interacţiona

- intern

- în

- IP

- Adresa IP

- IT

- ESTE

- jpg

- iulie

- iunie

- doar

- Cunoaște

- cunoscut

- lansa

- strat

- cel mai puțin

- stânga

- Legitim

- legitim

- Probabil

- Listă

- listat

- liste

- local

- locaţie

- log

- Logare

- mai lung

- MacOS

- făcut

- malware

- max-width

- mijloace

- Mass-media

- menționat

- mesaje

- mesagerie

- Mesager

- ar putea

- cele mai multe

- nume

- nume

- necesar

- reţea

- nu

- Nou

- recent

- Nu.

- notabil

- acum

- număr

- a avut loc

- of

- Offline

- on

- ONE

- în curs de desfășurare

- afară

- deschide

- open-source

- Operatorii

- Opţiuni

- or

- Altele

- in caz contrar

- al nostru

- afară

- peste

- Prezentare generală

- Pakistan

- parte

- special

- modele

- permisiune

- permisiuni

- telefon

- bucată

- Locuri

- Plato

- Informații despre date Platon

- PlatoData

- Joaca

- Joaca Store

- Punct

- puncte

- posibil

- eventual

- potenţial

- cadouri

- precedent

- în prealabil

- probabil

- cum se cuvine

- protocol

- furniza

- furnizează

- public

- publicat

- ŞOBOLAN

- Citeste

- a primi

- primește

- primire

- inregistrata

- Inregistreaza-te

- înregistrată

- Înscriere

- rămășițe

- la distanta

- acces de la distanță

- îndepărtare

- îndepărtat

- cereri de

- Necesită

- cercetători

- dreapta

- acelaşi

- schemă

- Ecran

- Al doilea

- vedea

- pare

- văzut

- sensibil

- de serie

- Servere

- serviciu

- Servicii

- comun

- partajarea

- să

- indicat

- Semne

- DA

- asemănător

- întrucât

- teren

- mic

- SMS-uri

- So

- specific

- specific

- spyware

- începe

- lansare

- Stat

- fură

- Încă

- depozitare

- stoca

- stocate

- astfel de

- sistem

- tabel

- Talos

- vizate

- testat

- acea

- Lor

- temă

- apoi

- Acolo.

- prin urmare

- Acestea

- ei

- acest

- aceste

- deşi?

- trei

- Prin

- timp

- interval de timp

- la

- instrument

- urmări

- a declanșat

- troian

- tweet

- Două

- tipic

- tipic

- în

- necunoscut

- actualizat

- actualizări

- URL-ul

- us

- utilizare

- utilizat

- Utilizator

- utilizări

- folosind

- versiune

- foarte

- de

- Victimă

- victime

- Vizita

- vizitatori

- Aşteptare

- a fost

- we

- web

- website

- au fost

- cand

- care

- larg

- voi

- ferestre

- cu

- în

- WordPress

- WordPress teme

- Apartamente

- XML

- Tu

- zephyrnet