Escrocherii IN THE SLAMMER (ȘI ALTE POVEȘTI)

Cu Doug Aamoth și Paul Ducklin.

Muzică intro și outro de Edith Mudge.

Faceți clic și trageți pe undele sonore de mai jos pentru a trece la orice punct. Poti de asemenea asculta direct pe Soundcloud.

Ne puteți asculta pe SoundCloud, Podcast-uri Apple, Podcast-uri Google, Spotify, stitcher și oriunde se găsesc podcasturi bune. Sau pur și simplu aruncați URL-ul fluxului nostru RSS în podcatcher-ul tău preferat.

CITIȚI TRANSCRIPTUL

DOUG. Ziua dublă zero a Microsoft, închisoare pentru escroci și apeluri telefonice false.

Toate acestea și multe altele pe podcastul Naked Security.

[MODEM MUZICAL]

Bine ați venit la podcast, toată lumea. Eu sunt Doug Aamoth.

El este Paul Ducklin...

RAȚĂ. Este o mare plăcere, Douglas.

DOUG. am niste Istoria tehnologiei pentru tine și merge mult înapoi, drum, drum, drum înapoi, și are legătură cu calculatoarele.

Săptămâna aceasta, pe 7 octombrie 1954, IBM a prezentat primul calculator cu tranzistori, primul de acest fel.

IBM Electronic Calculating Punch, așa cum a fost numit, și-a schimbat cele 1250 de tuburi vid cu 2000 de tranzistori, care și-au redus la jumătate volumul și au folosit doar 5% mai multă putere.

RAȚĂ. Wow!

Nu auzisem de acel „604”, așa că m-am dus și l-am căutat și nu am găsit nicio poză.

Aparent, acesta era doar modelul experimental și câteva luni mai târziu l-au scos pe cel pe care îl puteți cumpăra, care se numea 608, și l-au crescut la 3000 de tranzistori.

Dar amintiți-vă, Doug, nu sunt tranzistori ca în circuitele integrate [IC], pentru că încă nu existau circuite integrate.

Acolo unde ați fi avut o supapă, o supapă termoionică (sau un „toob” [tub de vid], așa cum ați numi voi), ar fi un tranzistor cablat în loc.

Deci, deși era mult mai mic, era totuși componente discrete.

Când mă gândesc la „calculator”, mă gândesc la „calculator de buzunar”...

DOUG. O, nu, nu, nu!

RAȚĂ. „Nu”, cum spui…

…este de dimensiunea unui frigider foarte mare!

Și apoi ai nevoie de un frigider foarte mare lângă el, în fotografia pe care am văzut-o, care cred că este pentru intrare.

Și apoi au existat un alt circuit de control care arăta ca un congelator foarte mare, lângă cele două frigidere foarte mari.

Nu mi-am dat seama de acest lucru, dar se pare că Thomas Watson [CEO al IBM] la acea vreme a făcut acest decret pentru toată IBM: „Niciun produs nou nu este permis să folosească supape, tuburi de vid. Îmbrățișăm, susținem și folosim numai tranzistori.”

Și acolo a mers totul după aceea.

Deci, deși acesta a fost în avangarda revoluției tranzistorilor, se pare că a fost în curând înlocuit... a fost pe piață doar aproximativ 18 luni.

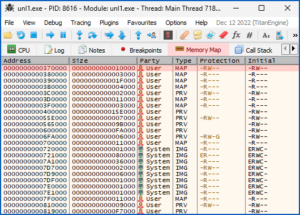

DOUG. Ei bine, haideți să rămânem la subiectul lucrurilor foarte mari și să le informăm pe ascultătorii noștri despre acest Microsoft Exchange dublu zero-day.

Am acoperit-o pe a minisodul; am acoperit-o pe site… dar ar trebui să știm ceva nou?

RAȚĂ. Nu chiar, Douglas.

Se pare că nu a preluat lumea securității cibernetice sau operațiunile de securitate [SecOps] precum ProxyShell și Log4shell. făcut:

Bănuiesc că există două motive pentru asta.

În primul rând, detaliile reale ale vulnerabilității sunt încă secrete.

Sunt cunoscuți de compania vietnameză care l-a descoperit, de ZeroDay Initiative [ZDI] unde a fost dezvăluit în mod responsabil și de Microsoft.

Și toată lumea pare să o țină sub pălărie.

Deci, din câte știu eu, nu există 250 de dovezi de concept „încercați asta acum!” Arhivele GitHub unde o puteți face singur.

În al doilea rând, necesită acces autentificat.

And my gut feeling is that all of the wannabe “cybersecurity researchers” (giant air quotes inserted here) who jumped on the bandwagon of running attacks across the internet with Proxyshell or Log4Shell, claiming that they were doing the world of service: “Hey, if your web service is vulnerable, I’ll find out, and I’ll tell you”…

…Bănuiesc că mulți dintre acești oameni se vor gândi de două ori să încerce să efectueze același atac în care trebuie să ghicească parolele.

Se pare că e de cealaltă parte a unei linii destul de importante în nisip, nu-i așa?

DOUG. Uh-huh.

RAȚĂ. Dacă aveți un server web deschis care este proiectat să accepte solicitări, este foarte diferit de a trimite o solicitare către un server pe care știți că nu ar trebui să îl accesați și de a încerca să furnizați o parolă pe care știți că nu trebuie să îl accesați să știi, dacă asta are sens.

DOUG. Da.

RAȚĂ. Deci, vestea bună este că nu pare să fie exploatat pe scară largă...

… dar încă nu există nici un patch.

Și cred că, de îndată ce apare un plasture, trebuie să-l obțineți rapid.

Nu întârzia, pentru că îmi imaginez că va fi o oarecare frenezie în încercarea de a face inginerie inversă a patch-urilor pentru a afla cum exploatezi de fapt acest lucru în mod fiabil.

Because, as far as we know, it does work pretty well – if you’ve got a password, then you can use the first exploit to open the door to the second exploit, which lets you run PowerShell on an Exchange server.

Și asta nu se poate termina niciodată bine.

Am aruncat o privire la documentul Ghid al Microsoft chiar în această dimineață (înregistrăm în miercurea săptămânii), dar nu am văzut nicio informație despre un patch sau când va fi disponibil unul.

Next Tuesday is Patch Tuesday, so maybe we’re going to be made to wait until then?

DOUG. OK, vom fi cu ochii pe asta și vă rugăm să actualizați și să corectați când îl vedeți... este important.

Mă voi întoarce la calculatorul nostru și-ți dau un mica ecuatie.

Se întâmplă așa: 2 ani de escrocherie + 10 milioane de dolari înșelați = 25 de ani de închisoare:

RAȚĂ. This is a criminal – we can now call him that because he’s not only been convicted, but sentenced – with a dramatic sounding name: Elvis Eghosa Ogiekpolor.

Și a condus ceea ce ați putea numi un cybergang artizanal în Atlanta, Georgia, în Statele Unite în urmă cu câțiva ani.

În mai puțin de doi ani, s-au sărbătorit, dacă doriți, cu companii nefericite care au fost victimele a ceea ce este cunoscut sub numele de Business Email Compromise [BEC] și persoane nefericite pe care i-au ademenit în escrocherii romantice... și au câștigat 10 milioane de dolari.

Elvis (îl voi numi doar așa)... în acest caz, a reunit o echipă care a creat o întreagă rețea de conturi bancare din SUA deschise în mod fraudulos unde putea depune și apoi spăla banii.

Și nu numai că a fost condamnat, ci doar a fost condamnat.

Judecătorul a decis în mod evident că natura acestei infracțiuni și natura victimizării au fost suficient de grave încât a ajuns la 25 de ani într-o închisoare federală.

DOUG. Să cercetăm Compromisul de e-mail de afaceri.

Cred că este fascinant – fie uzurpați identitatea adresei de e-mail a cuiva, fie ați obținut adresa de e-mail reală a acestuia.

Și cu asta, odată ce poți pune pe cineva pe cârlig, poți face o grămadă de lucruri.

Le enumerați în articolul de aici – le voi parcurge foarte repede.

Puteți afla când sunt datorate plăți mari...

RAȚĂ. Intr-adevar.

Evident, dacă trimiteți corespondență din exterior și doar falsificați antetele e-mailului pentru a pretinde că e-mailul provine de la CFO, atunci trebuie să ghiciți ce știe CFO.

Dar dacă vă puteți conecta la contul de e-mail al directorului financiar în fiecare dimineață devreme, înainte de a o face, atunci puteți arunca o privire asupra tuturor lucrurilor importante care se întâmplă și puteți nota.

Așadar, atunci când ajungeți să vă uzurpați identitatea lor, nu numai că trimiteți un e-mail care provine de fapt din contul lor, ci o faceți cu o cantitate uimitoare de cunoștințe din interior.

DOUG. Și apoi, bineînțeles, când primești un e-mail în care îi ceri unui angajat care nu știe să transfere o grămadă de bani către acest vânzător și ei spun: „Este adevărat?”…

…dacă ați obținut acces la sistemul de e-mail propriu-zis, puteți răspunde înapoi. „Desigur că este real. Uită-te la adresa de e-mail – sunt eu, directorul financiar.”

RAȚĂ. Și, desigur, chiar mai mult, puteți spune: „Apropo, aceasta este o achiziție, aceasta este o afacere care va fura un marș asupra concurenților noștri. Deci este confidențialitatea companiei. Asigurați-vă că nu spuneți nimănui din companie.”

DOUG. Da – dublu lovitură!

Poți spune: „Sunt eu, este real, dar asta e mare lucru, este un secret, nu spune nimănui. Nu IT! Nu raportați acest lucru ca pe un mesaj suspect.”

Puteți apoi să accesați folderul Trimis și să ștergeți e-mailurile false pe care le-ați trimis în numele directorului financiar, astfel încât nimeni să nu poată vedea că ați fost acolo scotociind.

And if you’re a “good” BEC scammer, you will go and dig around in the real employee’s former emails, and match the style of that user by copying and pasting common phrases that person has used.

RAȚĂ. Absolut, Doug.

I think we’ve spoken before, when we’ve talked about phishing emails… about readers who’ve reported, “Yes, I got at one like this, but I rumbled it immediately because the person used a greeting in their email that is just so out of character.”

Sau erau niște emoji-uri în semnare, cum ar fi o față zâmbitoare [râsete], ceea ce știu că această persoană nu l-ar face niciodată.

Desigur, dacă doar copiați și lipiți intro și final standard din e-mailurile anterioare, atunci evitați acest tip de problemă.

Și celălalt lucru, Doug, este că, dacă trimiți e-mailul din contul real, primește semnătura de e-mail reală și autentică a persoanei, nu-i așa?

Care este adăugat de serverul companiei și face să arate exact exact ceea ce vă așteptați.

DOUG. Și apoi îmi place această descălecare...

…as a top notch criminal, not only are you going to rip the company off, you’re also going to go after *customers* of the company saying, “Hey, can you pay this invoice now, and send it to this new bank account?”

Puteți frauda nu doar compania, ci și companiile cu care compania lucrează.

RAȚĂ. Absolut.

DOUG. Și ca să nu crezi că Elvis doar frauda companii... a fost și înșelătorie romantică.

RAȚĂ. Departamentul de Justiție raportează că unele dintre afacerile pe care le-au înșelat au fost luate pentru sute de mii de dolari la un moment dat.

Iar reversul fraudării lor a fost urmărirea unor indivizi în ceea ce se numește escrocherii romantice.

Se pare că au fost 13 persoane care s-au prezentat ca martori în caz, iar două dintre exemplele pe care DOJ (Departamentul de Justiție) le-a menționat au fost, cred, 32,000 de dolari și, respectiv, 70,000 de dolari.

DOUG. Bine, deci avem câteva sfaturi despre cum să vă protejați afacerea de Compromisul cu e-mailurile de afaceri și cum să vă protejați de escrocherii romantice.

Să începem cu Compromisul de e-mail de afaceri.

Îmi place acest prim punct pentru că este ușor și are un fruct foarte jos: Creați un cont central de e-mail pentru ca personalul să raporteze e-mailurile suspecte.

RAȚĂ. Da, dacă ai security@example.com, then presumably you’ll look after that email account really carefully, and you could argue that it’s much less likely that a Business Email Compromise person would be able to compromise the SecOps account compared to compromising account of any other random employee in the company.

Și, probabil, de asemenea, dacă aveți cel puțin câțiva oameni care pot sta cu ochii pe ce se întâmplă acolo, aveți șanse mult mai mari să obțineți răspunsuri utile și bine intenționate de la adresa respectivă de e-mail decât să întrebați individ în cauză.

Even if the CFO’s email hasn’t been compromised… if you’ve got a phishing email, and then you ask the CFO, “Hey, is this legit or not?”, you’re putting the CFO in a very difficult position.

You’re saying, “Can you act as though you’re an IT expert, a cybersecurity researcher, or a security operations person?”

Mult mai bine să centralizezi asta, așa că există o modalitate ușoară pentru ca oamenii să raporteze ceva care pare puțin neplăcut.

Înseamnă, de asemenea, că, dacă ceea ce ai face în mod normal este doar să spui: „Ei bine, este evident phishing. O voi șterge”…

… trimițându-l, deși *ți* credeți că este evident, permiteți echipei SecOps sau echipei IT să avertizeze restul companiei.

DOUG. In regula.

Și următorul sfat: Dacă aveți îndoieli, verificați direct cu expeditorul e-mailului.

Și, pentru a nu strica concluzia, probabil că nu prin e-mail prin alte mijloace...

RAȚĂ. Indiferent de mecanismul folosit pentru a vă trimite un mesaj în care nu aveți încredere, nu le trimiteți mesaj înapoi prin același sistem!

Dacă contul nu a fost piratat, veți primi un răspuns care vă va spune „Nu, nu vă faceți griji, totul este bine”.

Și dacă contul *a* fost piratat, veți primi înapoi un mesaj care spune: „Oh, nu, nu vă faceți griji, totul e bine!” [râde]

DOUG. In regula.

Și apoi, dar cu siguranță nu în ultimul rând: Solicitați autorizare secundară pentru modificările detaliilor de plată în cont.

RAȚĂ. If you have a second set of eyes on the problem – secondary authorisation – that [A] makes it harder for a crooked insider to get away with the scam if they’re helping out, and [B] mean that no one person, who’s obviously trying to be helpful to customers, has to bear the entire responsibility and pressure for deciding, “Is this legit or not?”

Doi ochi sunt adesea mai buni decât unul.

Sau poate vreau să spun că patru ochi sunt adesea mai buni decât doi...

DOUG. Da. [râde].

Să ne îndreptăm atenția către escrocherii romantice.

Primul sfat este: Încetinește-te când discuțiile de întâlnire se transformă de la prietenie, dragoste sau dragoste la bani.

RAȚĂ. Da.

Este octombrie, nu-i așa, Doug?

Deci este încă o dată Luna de conștientizare a securității cibernetice... #cybermonth, dacă doriți să urmăriți ceea ce fac și spun oamenii.

Există acel mic motto grozav (este cuvântul potrivit?) pe care l-am spus de multe ori pe podcast, pentru că știu că îți place și mie, Doug.

Aceasta vine de la Serviciul Public al SUA...

AMBII. Stop. (Perioadă.)

Gândi. (Perioadă.)

Conectați. (Perioadă.)

RAȚĂ. Nu te grăbi prea mult!

It really is a question of “transact in haste, repent at leisure” when it comes to online matters.

DOUG. Și un alt sfat care va fi greu pentru unii oameni... dar uită-te în tine și încearcă să-l urmezi: Ascultă-ți deschis prietenii și familia dacă încearcă să te avertizeze.

RAȚĂ. Da.

Am fost la evenimente de securitate cibernetică care s-au ocupat de problema escrocherii romantice în trecut, când lucram la Sophos Australia.

A fost chinuitor să aud povești de la oameni din serviciul de poliție a căror sarcină este să încerce să intervină în escrocherii în acest moment...

… și doar pentru a vedea cât de moroși erau unii dintre acești polițiști când s-au întors din vizită.

În unele cazuri, familii întregi au fost ademenite în escrocherii.

Acestea sunt mai mult de tip „investiții financiare”, evident, decât genul romantic, dar *toată lumea* era de acord cu escrocul, așa că atunci când oamenii legii au mers acolo, familia avea „toate răspunsurile” care fuseseră furnizate cu atenție de către escroc.

Și în escrocherii romantice, ei nu se vor gândi la nimic să-ți curteze interesul romantic *și* să creeze o breșă între tine și familia ta, așa că nu le mai ascultați sfaturile.

Așadar, ai grijă să nu ajungi înstrăinat atât de familia ta, cât și de contul tău bancar.

DOUG. In regula.

Și apoi există un sfat final: Există un videoclip grozav încorporat în articol.

Articolul se numește Romance Scammer și BEC Fraudster condamnați la închisoare pentru 25 de ani:

Așa că uitați-vă la videoclipul - are o mulțime de sfaturi grozave în el.

Și să rămânem la subiectul înșelătoriilor și să vorbim despre escroci și apelanți necinstiți.

Este chiar posibil să opriți apelurile înșelătorii?

Asta este mare întrebare a zilei chiar acum:

RAȚĂ. Ei bine, există apeluri înșelătorie și apeluri neplăcute.

Uneori, apelurile neplăcute par să se apropie foarte mult de apelurile înșelătorii.

Aceștia sunt oameni care reprezintă afaceri legitime, [ENERATI] dar pur și simplu nu se vor opri să te sune, [DEVENI MAI AGITAT], indiferent dacă le spui „Sunt pe lista Nu apelați [SUPERAT] deci NU SUNA MAI MAI. "

Așa că am scris un articol despre Naked Security spunând oamenilor... dacă vă puteți convinge să o faceți (nu sugerez că ar trebui să faceți asta de fiecare dată, este o adevărată bătaie de cap), se dovedește că dacă *te plângi*, uneori are un rezultat.

And what minded me to write this up is that four companies selling “environmental” products were busted by the Information Commissioner’s Office [ICO, UK Data Privacy regulator] the and fined between tens and hundreds of thousands of pounds for making calls to people who had put themselves on what is rather strangely called the Serviciul de preferințe telefonice în Regatul Unit…

… este ca și cum ar recunoaște că unii oameni chiar vor să participe la aceste apeluri de gunoi. [RÂSETE]

DOUG. "Prefera"?! [râde]

RAȚĂ. Îmi place cum este în SUA.

Locul în care mergi să te înregistrezi și să te plângi este: donotcall DOT gov.

DOUG. Da! "Nu suna!"

RAȚĂ. Din păcate, când vine vorba de telefonie, încă trăim într-o lume de renunțare... au voie să te sune până când spui că nu pot.

Dar experiența mea a fost că, deși nu rezolvă problema, introducerea în registrul Do Not Call este aproape sigur că nu va *crește* numărul de apeluri primite.

A făcut diferența pentru mine, atât când locuiam în Australia, cât și acum locuiesc în Marea Britanie...

… și raportarea apelurilor din când în când oferă cel puțin autorității de reglementare din țara dumneavoastră o șansă de luptă de a lua un fel de acțiune la un moment dat în viitor.

Pentru că dacă nimeni nu spune nimic, este ca și cum nimic nu s-ar fi întâmplat.

DOUG. Acest lucru se potrivește frumos cu comentariul cititorului nostru la acest articol.

Cititorul Naked Security Phil comentează:

Mesageria vocală a schimbat totul pentru mine.

Dacă apelantul nu dorește să lase un mesaj și majoritatea nu o fac, atunci nu am niciun motiv să returnez apelul.

În plus, pentru a raporta un apel telefonic înșelătorie, ar trebui să pierd timpul necesar să răspund la telefon de la un apelant neidentificat și să interacționez cu cineva numai în scopul raportării acestuia.

Chiar dacă răspund la apel, voi vorbi oricum cu un robot... nu, mulțumesc!

Deci, acesta este răspunsul: pur și simplu nu preluați niciodată apelurile telefonice și nu vă ocupați niciodată de acești escroci?

Sau există o cale mai bună, Paul?

RAȚĂ. Ceea ce am găsit este că, dacă cred că numărul este un număr înșelătorie...

Unii dintre escrocii sau apelanții neplăcuți vor folosi un număr diferit de fiecare dată – va arăta întotdeauna local, așa că este greu de spus, deși am fost afectat recent de unul în care a fost același număr de nenumărate ori, așa că pot doar blochează asta.

… de obicei, ceea ce fac este să răspund la telefon și nu spun nimic.

Mă sună; dacă este atât de important, ei vor spune: „Alo? Buna ziua? Este...?” și folosește-mi numele.

Găsesc că mulți dintre acești apelanți și escroci nocivi folosesc sisteme automate care, atunci când te aud răspunzând la apel, abia atunci vor încerca să te conecteze la un operator de lângă ei.

Ei nu au operatorii lor de telefonie care realizează apelurile.

Te sună și, în timp ce te identifici, găsesc rapid pe cineva în coadă care poate pretinde că a făcut apelul.

Și găsesc că este un bun cadou, pentru că dacă nu se întâmplă nimic, dacă nimeni măcar nu spune „Alo? Buna ziua? Cineva acolo?”, atunci știi că ai de-a face cu un sistem automatizat.

Cu toate acestea, există o problemă enervantă, deși cred că aceasta este specifică Regatului Unit.

Birocrația pentru raportarea a ceea ce se numește „apel tăcut”, ca un tip de urmăritor cu respirație grea, unde nu se rostesc cuvinte...

… mecanismul de raportare care este complet diferit de mecanismul de raportare a unui apel în care cineva spune: „Hei, eu sunt John și vreau să vă vând acest produs de care nu aveți nevoie și nu este deloc bun”, care este foarte enervant.

Silent call reports go through the telephone regulator, and it’s treated as if it were a more serious criminal offence, I presume for historical reasons.

Trebuie să te identifici – nu le poți raporta anonim.

Așa că mi se pare enervant și sper că vor schimba asta!

Where it’s just a robotic system that’s called you, and it doesn’t know you’re on the line yet so it hasn’t assigned anyone to talk to you…

…dacă le-ai putea raporta mai ușor și mai anonim, sincer, aș fi mult mai înclinat să o fac.

DOUG. In regula.

Avem câteva link-uri în articol pentru raportarea apelurilor necinstite într-o selecție de țări.

Și îți mulțumesc, Phil, pentru că ai trimis acest comentariu.

Dacă aveți o poveste, un comentariu sau o întrebare interesantă pe care doriți să o trimiteți, ne-ar plăcea să o citim pe podcast.

Puteți trimite un e-mail la tips@sophos.com, puteți comenta oricare dintre articolele noastre sau ne puteți contacta pe social: @nakedsecurity.

Acesta este emisiunea noastră de astăzi – mulțumesc foarte mult pentru ascultare.

Pentru Paul Ducklin, sunt Doug Aamoth și vă reamintesc până data viitoare să...

AMBII. Rămâi în siguranță.

[MODEM MUZICAL]

- :ProxyNotShell

- BEC

- blockchain

- bust

- coingenius

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- Departamentul de Securitate Națională

- portofele digitale

- schimb

- Exploata

- firewall

- Kaspersky

- Lege si ordine

- malware

- McAfee

- Microsoft

- Securitate goală

- Podcast de securitate gol

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- Podcast

- robocalls

- înșelătorie romantică

- VPN

- vulnerabilitate

- securitatea site-ului

- zephyrnet

![S3 Ep103: Escrocii în Slammer (și alte povești) [Audio + Text] S3 Ep103: Escrocii în Slammer (și alte povești) [Audio + Text] PlatoBlockchain Data Intelligence. Căutare verticală. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200.png)

![S3 Ep122: Nu mai spuneți fiecare breșă „sofisticată”! [Audio + Text] S3 Ep122: Nu mai spuneți fiecare breșă „sofisticată”! [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)

![S3 Ep102.5: „ProxyNotShell” Schimb de erori – un expert vorbește [Audio + Text] S3 Ep102.5: „ProxyNotShell” Schimb de erori – un expert vorbește [Audio + Text] PlatoBlockchain Data Intelligence. Căutare verticală. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/pnc-1200-360x188.png)