Construirea unei soluții pregătite pentru producție în AWS implică o serie de compromisuri între resurse, timp, așteptările clienților și rezultatul afacerii. The Cadru bine arhitecturat AWS vă ajută să înțelegeți beneficiile și riscurile deciziilor pe care le luați în timp ce construiți sarcini de lucru pe AWS. Folosind cadrul, veți afla recomandări operaționale și arhitecturale actuale pentru proiectarea și operarea sarcinilor de lucru fiabile, sigure, eficiente, rentabile și sustenabile în AWS.

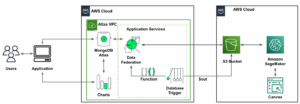

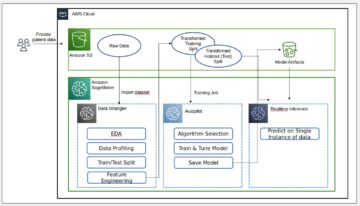

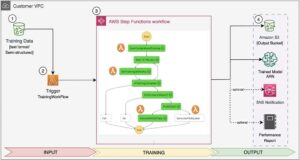

Un proiect de procesare inteligentă a documentelor (IDP) combină de obicei recunoașterea optică a caracterelor (OCR) și procesarea limbajului natural (NLP) pentru a citi și înțelege un document și a extrage entități sau expresii specifice. Acest Lentile personalizate IDP bine arhitecturate vă oferă îndrumări pentru a aborda provocările comune pe care le vedem în domeniu. Răspunzând la o serie de întrebări în acest obiectiv personalizat, veți identifica potențialele riscuri și le veți putea rezolva urmând planul de îmbunătățire.

Acest post se concentrează pe pilonul de securitate al soluției IDP. Pornind de la introducerea pilonului de securitate și a principiilor de proiectare, examinăm apoi proiectarea și implementarea soluției cu patru domenii de interes: controlul accesului, protecția datelor, managementul cheilor și secretelor și configurarea volumului de lucru. Citind această postare, veți afla despre Pilonul de Securitate în cadrul Bine Arhitectat și aplicarea acestuia la soluțiile IDP.

Principii de proiectare

Pilonul de securitate cuprinde capacitatea unei soluții IDP de a proteja documentele de intrare, sistemele de procesare a documentelor și activele de ieșire, profitând de tehnologiile AWS pentru a îmbunătăți securitatea în timp ce procesează documentele în mod inteligent.

Toate serviciile AWS AI (de exemplu, Text Amazon, Amazon Comprehend, Sau Amazon Comprehend Medical) utilizate în soluțiile IDP sunt servicii de inteligență artificială complet gestionate în care AWS își securizează infrastructura fizică, punctele finale API, sistemul de operare și codul de aplicație și se ocupă de reziliența serviciului și de failover într-o anumită regiune. În calitate de client AWS, vă puteți concentra pe utilizarea acestor servicii pentru a vă îndeplini sarcinile IDP, mai degrabă decât pe securizarea acestor elemente. Există o serie de principii de proiectare care vă pot ajuta să vă consolidați securitatea sarcinii de lucru IDP:

- Implementați o bază puternică de identitate – Implementați principiul cel mai mic privilegiu și impuneți separarea sarcinilor cu autorizarea corespunzătoare pentru fiecare interacțiune cu resursele dvs. AWS în aplicațiile IDP. Centralizați gestionarea identității și urmăriți să eliminați dependența de acreditările statice pe termen lung.

- Menține trasabilitatea – Serviciile AI utilizate în IDP sunt integrate cu AWS CloudTrail, care vă permite să monitorizați, să alertați și să auditați acțiunile și modificările mediului dumneavoastră IDP cu o latență scăzută. Integrarea lor cu Amazon CloudWatch vă permite să integrați jurnalele și colecția de valori cu sistemul dumneavoastră IDP pentru a investiga și a lua măsuri automate.

- Automatizați recomandările curente de securitate – Mecanismele de securitate automatizate bazate pe software vă îmbunătățesc capacitatea de a scala în siguranță mai rapid și mai eficient din punct de vedere al costurilor. Creați arhitecturi IDP securizate, inclusiv implementarea controalelor care sunt definite și gestionate ca cod în șabloane controlate de versiune prin utilizarea Formarea AWS Cloud.

- Protejați datele în tranzit și în repaus – Criptarea în tranzit este acceptată implicit pentru toate serviciile AI necesare pentru IDP. Acordați atenție protecției datelor în repaus și a datelor produse în ieșirile IDP. Clasificați-vă datele în niveluri de sensibilitate și utilizați mecanisme, cum ar fi criptarea, tokenizarea și controlul accesului, acolo unde este cazul.

- Acordați cel puțin permisiuni de privilegii oamenilor – IDP reduce în mare măsură nevoia de acces direct și procesare manuală a documentelor. Implicarea doar a persoanelor necesare pentru validarea cazurilor sau sarcinile de augmentare reduce riscul de manipulare greșită a documentelor și de eroare umană atunci când se ocupă de date sensibile.

- Pregătiți-vă pentru evenimente de securitate – Pregătiți-vă pentru un incident prin implementarea politicilor și proceselor de management al incidentelor și de investigare care se aliniază cerințelor dumneavoastră organizaționale. Rulați simulări de răspuns la incident și utilizați instrumente cu automatizare pentru a vă crește viteza de detectare, investigare și recuperare.

Zonele de focalizare

Înainte de a crea o sarcină de lucru IDP, trebuie să implementați practici care să vă satisfacă cerințele de securitate. Acest post se concentrează pe pilonul de securitate cu patru domenii de interes:

- Accesul de control – Într-o aplicație IDP, controlul accesului este partea cheie pentru a asigura securitatea informațiilor. Nu este legat doar de asigurarea faptului că numai utilizatorii autorizați pot accesa aplicația, ci și de asigurarea faptului că alte servicii sunt capabile să acceseze mediul și să interacționeze între ele într-un mod adecvat și sigur.

- Protecția datelor – Deoarece criptarea datelor în tranzit este acceptată în mod implicit pentru toate serviciile AI necesare pentru IDP, protecția datelor într-o aplicație IDP se concentrează mai mult pe criptarea datelor în repaus și pe gestionarea informațiilor sensibile, cum ar fi informațiile de identificare personală (PII).

- Managementul cheilor și secretelor – Abordarea de criptare pe care o utilizați pentru a vă asigura fluxul de lucru IDP poate include diferite chei pentru a cripta datele și a autoriza utilizatorii prin mai multe servicii și sisteme conexe. Aplicarea unui sistem cuprinzător de gestionare a cheilor și secretelor oferă mecanisme durabile și sigure pentru a vă proteja în continuare aplicația și datele IDP.

- Configurarea sarcinii de lucru – Configurarea sarcinii de lucru implică mai multe principii de proiectare, inclusiv utilizarea serviciilor de monitorizare și audit pentru a menține trasabilitatea tranzacțiilor și a datelor din volumul de lucru IDP, stabilirea procedurilor de răspuns la incident și separarea diferitelor sarcini de lucru IDP unele de altele.

Accesul de control

În zona focalizată a controlului accesului, luați în considerare următoarele recomandări curente:

- Utilizați punctele finale VPC pentru a stabili o conexiune privată cu servicii legate de IDP – Puteți utiliza Amazon Texttract, Amazon Comprehend și Serviciul Amazon de stocare simplă (Amazon S3) API-uri printr-o rețea de rutare mondială sau păstrați traficul de rețea în rețeaua AWS utilizând puncte finale VPC. Pentru a urma recomandările actuale de securitate, ar trebui să păstrați traficul IDP în VPC-urile dvs. și să stabiliți o conexiune privată între VPC-ul dvs. și Amazon Texttract sau Amazon Comprehend prin crearea punctelor finale VPC de interfață. De asemenea, puteți accesa Amazon S3 de pe VPC-ul dvs. folosind punctele finale VPC ale gateway-ului.

- Creați un furnizor de identitate centralizat – Pentru autentificarea utilizatorilor și sistemelor la aplicația dvs. IDP, configurarea unui furnizor de identitate centralizat facilitează gestionarea accesului la mai multe aplicații și servicii IDP. Acest lucru reduce nevoia de seturi multiple de acreditări și oferă o oportunitate de integrare cu procesele de resurse umane (HR) existente.

- Folosiți rolurile IAM pentru a controla accesul și pentru a impune accesul cu cel mai mic privilegiu – Pentru a gestiona accesul utilizatorilor la serviciile IDP, ar trebui să creați roluri IAM pentru accesul utilizatorilor la servicii în aplicația IDP și să atașați politicile și etichetele corespunzătoare pentru a obține cel mai mic privilegiu de acces. Rolurile ar trebui apoi atribuite grupurilor adecvate, așa cum sunt gestionate de furnizorul dvs. de identitate. De asemenea, puteți utiliza roluri IAM pentru alocarea permisiunilor de utilizare a serviciului, utilizând astfel acreditări efemere AWS Security Token Service (STS) pentru apelarea API-urilor de serviciu. Pentru circumstanțe în care serviciile AWS trebuie apelate în scopuri IDP de la sisteme care nu rulează pe AWS, utilizați Roluri AWS IAM oriunde pentru a obține acreditări temporare de securitate în IAM pentru sarcinile de lucru care rulează în afara AWS.

- Protejați Amazon Texttract și Amazon Comprehend în contul dvs. de uzurparea identității între servicii – O aplicație IDP utilizează de obicei mai multe servicii AWS, astfel încât un serviciu poate apela un alt serviciu. Prin urmare, trebuie să preveniți serviciile încrucișate „deputat confuz” scenarii. Vă recomandăm să utilizați

aws:SourceArnșiaws:SourceAccountchei de context de condiție globală în politicile de resurse pentru a limita permisiunile pe care Amazon Texttract sau Amazon Comprehend le oferă un alt serviciu resursei.

Protecția datelor

Următoarele sunt câteva recomandări actuale de luat în considerare pentru protecția datelor:

- Urmați recomandările curente pentru a securiza datele sensibile din magazinele de date – IDP implică de obicei mai multe depozite de date. Datele sensibile din aceste depozite de date trebuie securizate. Recomandările actuale de securitate în acest domeniu implică definirea controalelor IAM, moduri multiple de implementare a controalelor detective asupra bazelor de date, consolidarea securității infrastructurii din jurul datelor dvs. prin controlul fluxului de rețea și protecția datelor prin criptare și tokenizare.

- Criptați datele în repaus în Amazon Text – Amazon Texttract folosește Transport Layer Security (TLS) și puncte finale VPC pentru a cripta datele în tranzit. Metoda de criptare a datelor în repaus pentru utilizare de către Amazon Texttract este criptarea pe server. Puteți alege dintre următoarele opțiuni:

- Criptare pe server cu Amazon S3 (SSE-S3) – Când utilizați chei gestionate Amazon S3, fiecare obiect este criptat cu o cheie unică. Ca o garanție suplimentară, această metodă criptează cheia însăși cu o cheie primară pe care o rotește în mod regulat.

- Criptare pe server cu AWS KMS (SSE-KMS) – Există permisiuni separate pentru utilizarea unui AWS Service Management Service (AWS KMS) cheie care oferă protecție împotriva accesului neautorizat la obiectele dvs. în Amazon S3. SSE-KMS vă oferă, de asemenea, o pistă de audit în CloudTrail, care arată când a fost utilizată cheia KMS și de către cine. În plus, puteți crea și gestiona chei KMS care sunt unice pentru dvs., serviciul și regiunea dvs.

- Criptați rezultatul din API-ul asincron Amazon Texttract într-o găleată S3 personalizată – Când începeți o lucrare Amazon Texttract asincronă prin apelare

StartDocumentTextDetectionorStartDocumentAnalysis, este apelat un parametru opțional din acțiunea APIOutputConfig. Acest parametru vă permite să specificați compartimentul S3 pentru stocarea ieșirii. Un alt parametru de intrare opționalKMSKeyIdvă permite să specificați cheia gestionată de client (CMK) KMS pe care să o utilizați pentru a cripta rezultatul. - Utilizați criptarea AWS KMS în Amazon Comprehend – Amazon Comprehend lucrează cu AWS KMS pentru a oferi criptare îmbunătățită pentru datele dvs. Integrarea cu AWS KMS vă permite să criptați datele din volumul de stocare pentru

Start*șiCreate*locuri de muncă și criptează rezultatele de ieșire aleStart*joburi folosind propria ta cheie KMS.- Pentru utilizare prin intermediul Consola de administrare AWS, Amazon Comprehend criptează modelele personalizate cu propria sa cheie KMS.

- Pentru utilizare prin intermediul Interfața liniei de comandă AWS (AWS CLI), Amazon Comprehend poate cripta modele personalizate folosind fie propria sa cheie KMS, fie un CMK furnizat, iar pe acesta din urmă îl recomandăm.

- Protejați PII în ieșirea IDP – Pentru documentele care includ PII, orice PII din ieșirea IDP trebuie, de asemenea, protejată. Puteți fie să securizați PII de ieșire în depozitul dvs. de date, fie să redactați PII din ieșirea IDP.

- Dacă trebuie să stocați PII în IDP-ul dvs. în aval, analizați definirea controalelor IAM, implementarea controalelor de protecție și detective pe baze de date, consolidarea securității infrastructurii care înconjoară datele dvs. prin controlul fluxului de rețea și implementarea protecției datelor prin criptare și tokenizare.

- Dacă nu aveți nevoie să stocați informațiile personale în IDP-ul dvs. în aval, luați în considerare redactarea informațiilor personale în ieșirea IDP. Puteți proiecta o Pasul de redactare a informațiilor personale cu ajutorul Amazon Comprehend în fluxul dvs. de lucru IDP.

Managementul cheilor și secretelor

Luați în considerare următoarele recomandări curente pentru gestionarea cheilor și secretelor:

- Utilizați AWS KMS pentru a implementa managementul securizat al cheilor pentru cheile criptografice – Trebuie să definiți o abordare de criptare care să includă stocarea, rotația și controlul accesului cheilor, ceea ce ajută la protejarea conținutului dvs. AWS KMS vă ajută să gestionați cheile de criptare și să se integreze cu multe servicii AWS. Oferă stocare durabilă, sigură și redundantă pentru cheile dvs. KMS.

- Utilizați AWS Secrets Manager pentru a implementa managementul secretelor – Un flux de lucru IDP poate avea secrete, cum ar fi acreditările bazei de date în mai multe servicii sau etape. Aveți nevoie de un instrument pentru a stoca, gestiona, prelua și, eventual, roti aceste secrete. Manager de secrete AWS vă ajută să gestionați, să regăsiți și să rotiți acreditările bazei de date, acreditările aplicației și alte secrete pe parcursul ciclului de viață al acestora. Stocarea acreditărilor în Secrets Manager ajută la atenuarea riscului de posibilă exfiltrare a acreditărilor de către oricine poate inspecta codul aplicației dvs.

Configurarea sarcinii de lucru

Pentru a configura volumul de lucru, urmați aceste recomandări curente:

- Separați mai multe sarcini de lucru IDP folosind diferite conturi AWS – Vă recomandăm să stabiliți balustrade comune și izolarea între medii (cum ar fi producția, dezvoltarea și testarea) și sarcinile de lucru printr-o strategie cu mai multe conturi. AWS oferă instrumente pentru gestionați-vă sarcinile de lucru la scară printr-o strategie cu mai multe conturi pentru a stabili această limită de izolare. Când aveți mai multe conturi AWS sub management central, conturile dvs. ar trebui organizate într-o ierarhie definită de grupări de unități organizaționale (OU). Controalele de securitate pot fi apoi organizate și aplicate OU-urilor și conturilor de membru, stabilind controale preventive consecvente asupra conturilor de membri din organizație.

- Înregistrați apelurile Amazon Texttract și Amazon Comprehend API cu CloudTrail – Amazon Texttract și Amazon Comprehend sunt integrate cu CloudTrail. Apelurile capturate includ apeluri din consola de servicii și apeluri din propriul cod către punctele finale API ale serviciilor.

- Stabiliți proceduri de răspuns la incident – Chiar și cu controale cuprinzătoare, preventive și detective, organizația dvs. ar trebui să aibă în continuare procese pentru a răspunde și a atenua impactul potențial al incidentelor de securitate. Punerea în aplicare a instrumentelor și controalelor înaintea unui incident de securitate, apoi practicarea în mod obișnuit a răspunsului la incident prin simulări, vă va ajuta să verificați dacă mediul dumneavoastră poate sprijini investigarea și recuperarea în timp util.

Concluzie

În această postare am împărtășit principiile de proiectare și recomandările actuale pentru Pilonul de securitate în construirea de soluții IDP bine arhitecturate.

Pentru pașii următori, puteți citi mai multe despre Cadru bine arhitecturat AWS și consultați-vă Ghid pentru procesarea inteligentă a documentelor pe AWS pentru a proiecta și a construi aplicația dvs. IDP. Vă rugăm să contactați, de asemenea, echipa dvs. de cont pentru o evaluare bine-arhitectată a volumului dvs. de lucru IDP. Dacă aveți nevoie de îndrumări suplimentare ale experților, contactați echipa de cont AWS pentru a angaja un arhitect de soluții specializat în IDP.

AWS se angajează să folosească IDP Well-Architected Lens ca un instrument viu. Pe măsură ce soluțiile IDP și serviciile AWS AI aferente evoluează, vom actualiza în consecință IDP Well-Architected Lens.

Despre Autori

Sherry Ding este un arhitect senior de soluții specializate în inteligență artificială (AI) și învățare automată (ML) la Amazon Web Services (AWS). Are o vastă experiență în învățarea automată cu un doctorat în informatică. Ea lucrează în principal cu clienți din sectorul public la diverse provocări de afaceri legate de AI/ML, ajutându-i să-și accelereze călătoria de învățare automată pe AWS Cloud. Când nu ajută clienții, îi plac activitățile în aer liber.

Sherry Ding este un arhitect senior de soluții specializate în inteligență artificială (AI) și învățare automată (ML) la Amazon Web Services (AWS). Are o vastă experiență în învățarea automată cu un doctorat în informatică. Ea lucrează în principal cu clienți din sectorul public la diverse provocări de afaceri legate de AI/ML, ajutându-i să-și accelereze călătoria de învățare automată pe AWS Cloud. Când nu ajută clienții, îi plac activitățile în aer liber.

Brijesh Pati este arhitect de soluții pentru întreprinderi la AWS. Obiectivul său principal este de a ajuta clienții întreprinderilor să adopte tehnologii cloud pentru sarcinile lor de lucru. Are o experiență în dezvoltarea de aplicații și arhitectura întreprinderii și a lucrat cu clienți din diverse industrii, cum ar fi sport, finanțe, energie și servicii profesionale. Interesele sale includ arhitecturi fără server și AI/ML.

Brijesh Pati este arhitect de soluții pentru întreprinderi la AWS. Obiectivul său principal este de a ajuta clienții întreprinderilor să adopte tehnologii cloud pentru sarcinile lor de lucru. Are o experiență în dezvoltarea de aplicații și arhitectura întreprinderii și a lucrat cu clienți din diverse industrii, cum ar fi sport, finanțe, energie și servicii profesionale. Interesele sale includ arhitecturi fără server și AI/ML.

Rui Cardoso este un arhitect de soluții partener la Amazon Web Services (AWS). El se concentrează pe AI/ML și IoT. El lucrează cu partenerii AWS și îi sprijină în dezvoltarea de soluții în AWS. Când nu lucrează, îi place să meargă cu bicicleta, să facă drumeții și să învețe lucruri noi.

Rui Cardoso este un arhitect de soluții partener la Amazon Web Services (AWS). El se concentrează pe AI/ML și IoT. El lucrează cu partenerii AWS și îi sprijină în dezvoltarea de soluții în AWS. Când nu lucrează, îi place să meargă cu bicicleta, să facă drumeții și să învețe lucruri noi.

Mia Chang este arhitect de soluții specializat în ML pentru Amazon Web Services. Lucrează cu clienți din EMEA și împărtășește cele mai bune practici pentru rularea sarcinilor de lucru AI/ML pe cloud, cu experiența ei în matematică aplicată, informatică și AI/ML. Ea se concentrează pe sarcinile de lucru specifice NLP și își împărtășește experiența ca vorbitor de conferință și autoare de cărți. În timpul liber, îi plac drumețiile, jocurile de societate și prepararea cafelei.

Mia Chang este arhitect de soluții specializat în ML pentru Amazon Web Services. Lucrează cu clienți din EMEA și împărtășește cele mai bune practici pentru rularea sarcinilor de lucru AI/ML pe cloud, cu experiența ei în matematică aplicată, informatică și AI/ML. Ea se concentrează pe sarcinile de lucru specifice NLP și își împărtășește experiența ca vorbitor de conferință și autoare de cărți. În timpul liber, îi plac drumețiile, jocurile de societate și prepararea cafelei.

Suyin Wang este arhitect specializat în soluții AI/ML la AWS. Ea are o pregătire interdisciplinară în învățare automată, servicii de informații financiare și economie, împreună cu ani de experiență în construirea de aplicații de știință a datelor și de învățare automată care au rezolvat probleme de afaceri din lumea reală. Îi place să ajute clienții să identifice întrebările de afaceri potrivite și să construiască soluțiile AI/ML potrivite. În timpul liber, îi place să cânte și să gătească.

Suyin Wang este arhitect specializat în soluții AI/ML la AWS. Ea are o pregătire interdisciplinară în învățare automată, servicii de informații financiare și economie, împreună cu ani de experiență în construirea de aplicații de știință a datelor și de învățare automată care au rezolvat probleme de afaceri din lumea reală. Îi place să ajute clienții să identifice întrebările de afaceri potrivite și să construiască soluțiile AI/ML potrivite. În timpul liber, îi place să cânte și să gătească.

Tim Condello este un arhitect senior de soluții specializate în inteligență artificială (AI) și învățare automată (ML) la Amazon Web Services (AWS). Accentul său este procesarea limbajului natural și viziunea computerizată. Lui Tim îi place să preia ideile clienților și să le transforme în soluții scalabile.

Tim Condello este un arhitect senior de soluții specializate în inteligență artificială (AI) și învățare automată (ML) la Amazon Web Services (AWS). Accentul său este procesarea limbajului natural și viziunea computerizată. Lui Tim îi place să preia ideile clienților și să le transforme în soluții scalabile.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :are

- :este

- :nu

- :Unde

- $UP

- 100

- 120

- 150

- 7

- a

- capacitate

- Capabil

- Despre Noi

- accelera

- acces

- realiza

- în consecință

- Cont

- Conturi

- Obține

- peste

- Acțiune

- acțiuni

- activităţi de

- Suplimentar

- În plus,

- adopta

- Avantaj

- împotriva

- înainte

- AI

- Servicii AI

- AI / ML

- urmări

- Alerta

- alinia

- TOATE

- permite

- de-a lungul

- de asemenea

- Amazon

- Amazon Comprehend

- Text Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- și

- O alta

- Orice

- oricine

- api

- API-uri

- aplicație

- Dezvoltare de Aplicații

- aplicatii

- aplicat

- Aplicarea

- abordare

- adecvat

- arhitectural

- arhitectură

- SUNT

- ZONĂ

- domenii

- artificial

- inteligență artificială

- Inteligența artificială (AI)

- AS

- Bunuri

- alocate

- At

- atașa

- atenţie

- de audit

- audit

- autor

- autorizare

- autoriza

- autorizat

- Automata

- în mod automat

- Automatizare

- AWS

- Client AWS

- fundal

- BE

- deoarece

- Beneficiile

- CEL MAI BUN

- Cele mai bune practici

- între

- bord

- Consiliul de Jocuri

- carte

- graniţă

- construi

- Clădire

- afaceri

- dar

- by

- apel

- denumit

- apel

- apeluri

- CAN

- capturat

- caz

- central

- centralizat

- provocări

- Modificări

- caracter

- recunoașterea personajelor

- Alege

- împrejurări

- Clasifica

- Cloud

- cod

- Cafea

- colectare

- combină

- comise

- Comun

- înţelege

- cuprinzător

- calculator

- Informatică

- Computer Vision

- condiție

- Conferință

- Configuraţie

- conexiune

- Lua în considerare

- consistent

- Consoleze

- contactați-ne

- conţinut

- context

- Control

- controale

- cost-eficiente

- crea

- Crearea

- CREDENTIALĂ

- scrisori de acreditare

- criptografic

- Curent

- personalizat

- client

- clienţii care

- de date

- protejarea datelor

- știința datelor

- Baza de date

- baze de date

- abuzive

- Deciziile

- Mod implicit

- defini

- definit

- definire

- Grad

- Amenajări

- principiile de proiectare

- proiect

- Detectare

- în curs de dezvoltare

- Dezvoltare

- diferit

- direcționa

- Acces direct

- do

- document

- documente

- Dont

- fiecare

- mai ușor

- Economie

- Educaţie

- eficient

- oricare

- element

- elimina

- EMEA

- angajarea

- angajează

- permite

- , acoperă

- criptate

- criptare

- energie

- aplica

- angaja

- sporită

- asigura

- asigurare

- Afacere

- entități

- Mediu inconjurator

- medii

- eroare

- stabili

- stabilirea

- Chiar

- evolua

- examina

- exemplu

- exfiltrațiile

- existent

- aşteptare

- experienţă

- expert

- extensiv

- Experiență vastă

- extrage

- camp

- finanţa

- financiar

- informatie financiara

- debit

- Concentra

- se concentrează

- concentrându-se

- urma

- următor

- Pentru

- patru

- Cadru

- Gratuit

- din

- complet

- mai mult

- Jocuri

- poartă

- dat

- oferă

- Caritate

- Grupului

- îndrumare

- Mânere

- Avea

- având în

- he

- ajutor

- ajutor

- ajută

- ei

- ierarhie

- lui

- hr

- HTML

- http

- HTTPS

- uman

- Resurse Umane

- idei

- identifica

- Identitate

- gestionarea identității

- if

- Impactul

- punerea în aplicare a

- implementarea

- Punere în aplicare a

- îmbunătăţi

- îmbunătățire

- in

- incident

- răspuns la incident

- include

- include

- Inclusiv

- Crește

- industrii

- informații

- securitatea informațiilor

- Infrastructură

- intrare

- integra

- integrate

- integreaza

- integrare

- Inteligență

- Inteligent

- Procesarea inteligentă a documentelor

- interacţiona

- interacţiune

- interese

- interfaţă

- în

- Introducere

- investiga

- investigaţie

- implica

- implicând

- IoT

- izolare

- IT

- ESTE

- în sine

- Loc de munca

- Locuri de munca

- călătorie

- jpg

- A pastra

- Cheie

- chei

- limbă

- în mare măsură

- Latență

- strat

- AFLAȚI

- învăţare

- cel mai puțin

- nivelurile de

- cicluri de viață

- LIMITĂ

- Linie

- viaţă

- log

- pe termen lung

- Uite

- iubeste

- Jos

- maşină

- masina de învățare

- mai ales

- menține

- face

- FACE

- administra

- gestionate

- administrare

- manager

- de conducere

- manieră

- manual

- multe

- matematică

- Mai..

- mecanisme

- Întâlni

- membru

- metodă

- metric

- manipularea greșită

- diminua

- ML

- Modele

- monitor

- Monitorizarea

- mai mult

- multiplu

- Natural

- Procesarea limbajului natural

- necesar

- Nevoie

- nevoilor

- reţea

- trafic de retea

- Nou

- următor

- nlp

- număr

- obiect

- obiecte

- obține

- OCR

- of

- on

- ONE

- afară

- de operare

- operațional

- Oportunitate

- recunoaștere optică a caracterelor

- Opţiuni

- or

- organizație

- de organizare

- Organizat

- OS

- Altele

- al nostru

- afară

- Rezultat

- producție

- iesiri

- exterior

- propriu

- parametru

- parte

- partener

- parteneri

- Plătește

- oameni

- permisiuni

- Personal

- PhD

- Expresii

- fizic

- Stâlp

- Loc

- plan

- Plato

- Informații despre date Platon

- PlatoData

- "vă rog"

- Politicile

- Politica

- posibil

- Post

- potenţial

- potenţial

- practicile

- Pregăti

- împiedica

- primar

- principiu

- Principiile

- privat

- privilegiu

- probleme

- Proceduri

- procese

- prelucrare

- Produs

- producere

- profesional

- proiect

- proteja

- protejat

- protecţie

- De protecţie

- furniza

- prevăzut

- furnizorul

- furnizează

- public

- scopuri

- pune

- Punând

- Întrebări

- repede

- mai degraba

- ajunge

- Citeste

- Citind

- lumea reală

- recunoaştere

- recomanda

- Recomandări

- recuperare

- reduce

- trimite

- regiune

- regulat

- legate de

- de încredere

- încredere

- necesita

- necesar

- Cerinţe

- elasticitate

- rezolvă

- resursă

- Resurse

- Răspunde

- răspuns

- REST

- REZULTATE

- revizuiască

- dreapta

- Risc

- Riscurile

- rolurile

- în mod obișnuit

- Alerga

- funcţionare

- scalabil

- Scară

- scenarii

- Ştiinţă

- Secret

- secrete

- sector

- sigur

- securizat

- în siguranță,

- Securizeaza

- asigurarea

- securitate

- token de securitate

- vedea

- senior

- sensibil

- Sensibilitate

- distinct

- separând

- serie

- serverless

- serviciu

- Servicii

- Seturi

- instalare

- comun

- Acțiuni

- ea

- să

- Emisiuni

- simplu

- soluţie

- soluţii

- unele

- Vorbitor

- specialist

- specific

- viteză

- Sportul

- Stadiile

- Începe

- Pornire

- static

- Pas

- paşi

- Încă

- depozitare

- stoca

- magazine

- stocarea

- Strategie

- A intari

- întărire

- puternic

- astfel de

- a sustine

- Suportat

- Înconjurător

- durabilă

- sistem

- sisteme

- aborda

- Lua

- luare

- sarcini

- echipă

- Tehnologii

- şabloane

- temporar

- test

- decât

- acea

- lor

- Lor

- apoi

- Acolo.

- astfel

- prin urmare

- Acestea

- lucruri

- acest

- Prin

- de-a lungul

- Tim

- timp

- oportun

- la

- semn

- tokenizarea

- instrument

- Unelte

- Trasabilitatea

- trafic

- traseu

- Tranzacții

- tranzit

- de transport

- Cotitură

- neautorizat

- în

- înţelege

- unic

- de unităţi

- Actualizează

- Folosire

- utilizare

- utilizat

- Utilizator

- utilizatorii

- utilizări

- folosind

- obișnuit

- validare

- diverse

- verifica

- de

- viziune

- volum

- a fost

- modalități de

- we

- web

- servicii web

- cand

- care

- în timp ce

- OMS

- voi

- cu

- în

- a lucrat

- flux de lucru

- de lucru

- fabrică

- ani

- Tu

- Ta

- zephyrnet