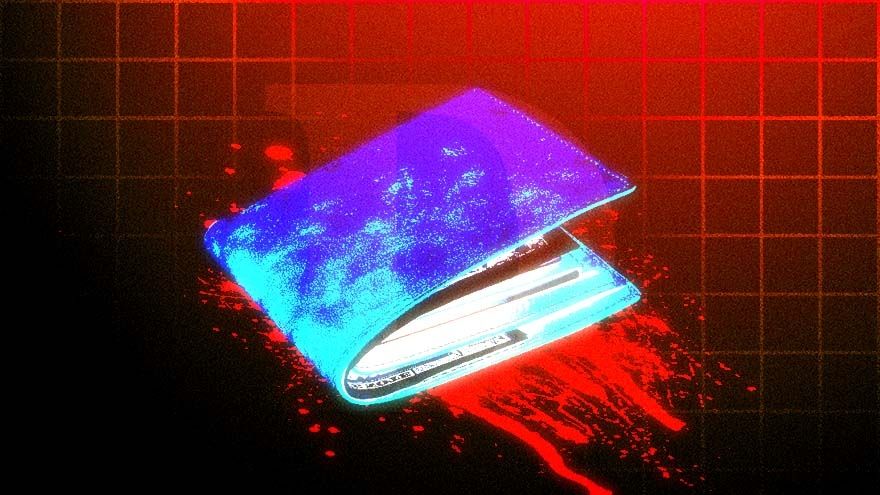

Ett kodbibliotek som upprätthålls av kryptoplånboksleverantören Ledger komprometterades idag och satte användarmedel på spel i mer än fem timmar.

Enligt etherscan.io rymmer adressen ungefär 66 ETH från 75 tokens, värda ungefär $98,000 XNUMX, med Lookonchain rapportera att angriparen lyckades dränera $484,000 XNUMX i tillgångar. Angriparens adress var svartlistad av USDT-utgivaren Tether.

Ledger, den största leverantören av hårdvaruplånbok efter antal användare, posted den X att en säker version av dess Ledger Connect Kit sprids automatiskt. Företaget rekommenderar att du väntar i 24 timmar innan du interagerar med kontakten igen.

Angriparen infekterade Ledger’s Connect Kit – ett populärt kodbibliotek som underlättar interaktioner mellan användarplånböcker och dApps – med skadlig programvara i en så kallad "supply-chain attack".

Kryptoanvändare i riskzonen

Alla användare som bekräftar transaktioner med kryptoplånböcker, oavsett om de är via Ledger eller inte, riskerade att förlora pengar, eftersom många web3 dapps använder Ledgers bibliotek. Framstående kryptoutvecklare uppmanade användare att inte interagera med några web3 dApps.

Matthew Lilley, CTO för Sushi, flaggade utnyttjandet på sociala medier. Banteg, en kärnbidragsgivare för Yearn, skrev att Ledgers bibliotek hade äventyrats och "ersatts med en dränering".

Ledger twittrade ungefär en timme efter att exploateringen identifierades för att säga att den hade tagit bort den skadliga koden.

"Den skadliga versionen av filen ersattes med den äkta versionen runt 2:35 CET," sa Ledger. "Din Ledger-enhet och Ledger Live komprometterades inte... Vi kommer att tillhandahålla en omfattande rapport så snart den är klar."

Den skadliga programvaran var aktiv i 5 timmar, även om företaget lyckades korrigera och åtgärda problemet inom 40 minuter efter att de upptäckte det, säger Ledger. Ledger har också roterat behörigheter för att publicera på sin Github.

SushiBytoch Återkalla.Kontanter har uppdaterat sina bibliotek med den fasta versionen zapper meddelade att de inaktiverade den komprometterade frontend.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://thedefiant.io/defi-users-urged-not-to-interact-with-web3-dapps-amid-major-exploit

- : har

- :är

- :inte

- 000

- 24

- 31

- 40

- 66

- 7

- 75

- a

- Absolut

- adress

- Efter

- igen

- alfa

- också

- Även

- och

- meddelade

- vilken som helst

- runt

- AS

- Tillgångar

- At

- attackera

- automatiskt

- banteg

- blir

- varit

- innan

- Där vi får lov att vara utan att konstant prestera,

- mellan

- Blockera

- by

- koda

- samfundet

- företag

- omfattande

- Äventyras

- komprometterande

- Kontakta

- bidragsgivare

- Kärna

- kärnbidragsgivare

- crypto

- Crypto plånbok

- krypto plånböcker

- CTO

- dagligen

- DApps

- Defi

- utvecklare

- anordning

- inaktiverad

- upptäcka

- dussintals

- dränera

- dumpa

- ETH

- Etherscan

- etherscan.io

- Exploit

- underlättar

- Fil

- fem

- Fast

- fixerad

- flaggad

- För

- från

- Frontend

- fonder

- verklig

- GitHub

- Grupp

- hade

- hårdvara

- Hårdvaruplånbok

- Har

- dold

- innehar

- timme

- ÖPPETTIDER

- hovring

- HTTPS

- identifierade

- in

- interagera

- interagera

- interaktioner

- emittent

- IT

- DESS

- delta

- jpg

- största

- Ledger

- Ledger Live

- brev

- LG

- bibliotek

- Bibliotek

- lever

- förlora

- förvaltade

- många

- Media

- medlem

- minuter

- mer

- antal

- of

- on

- ONE

- or

- vår

- Lappa

- för

- behörigheter

- plato

- Platon Data Intelligence

- PlatonData

- podcast

- Populära

- posted

- Premium

- Problem

- framträdande

- ge

- leverantör

- publicera

- sätta

- redo

- resumé

- rekommenderar

- relativ

- avlägsnas

- ersättas

- rapport

- Risk

- ungefär

- s

- säker

- Nämnda

- säga

- Social hållbarhet

- sociala medier

- Mjukvara

- snart

- SUSHI

- Tether

- än

- den där

- Smakämnen

- Trassande

- deras

- de

- till

- i dag

- tokens

- Transaktioner

- Avskrift

- uppdaterad

- USDT

- användning

- Användare

- användarnas medel

- användare

- version

- via

- synlig

- väntar

- plånbok

- Plånböcker

- var

- we

- Web3

- były

- medan

- om

- som

- kommer

- med

- inom

- värt

- X

- Längta

- Din

- zephyrnet