Fortschritte in der künstlichen Intelligenz (KI) und im maschinellen Lernen (ML) revolutionieren die Finanzbranche für Anwendungsfälle wie Betrugserkennung, Kreditwürdigkeitsbewertung und Optimierung von Handelsstrategien. Um Modelle für solche Anwendungsfälle zu entwickeln, benötigen Datenwissenschaftler Zugriff auf verschiedene Datensätze wie Kreditentscheidungsmaschinen, Kundentransaktionen, Risikobereitschaft und Stresstests. Die Verwaltung einer angemessenen Zugriffskontrolle für diese Datensätze durch die Datenwissenschaftler, die an ihnen arbeiten, ist von entscheidender Bedeutung, um strenge Compliance- und Regulierungsanforderungen zu erfüllen. Typischerweise werden diese Datensätze zentral aggregiert Amazon Simple Storage-Service (Amazon S3) Standort aus verschiedenen Geschäftsanwendungen und Unternehmenssystemen. Datenwissenschaftler aus allen Geschäftsbereichen arbeiten an der Modellentwicklung mithilfe von Amazon Sage Maker Zugriff auf relevante Daten gewährt wird, was zu einer Verwaltungspflicht führen kann Präfix-Zugriffskontrollen auf Ebene. Mit einer Zunahme der Anwendungsfälle und der verwendeten Datensätze Bucket-Richtlinie Anweisungen ist die Verwaltung des kontoübergreifenden Zugriffs pro Anwendung zu komplex und zu langwierig, als dass eine Bucket-Richtlinie berücksichtigt werden könnte.

Amazon S3-Zugriffspunkte Vereinfachen Sie die Verwaltung und Sicherung des Datenzugriffs im großen Maßstab für Anwendungen mithilfe gemeinsam genutzter Datensätze auf Amazon S3. Sie können mithilfe von Zugriffspunkten eindeutige Hostnamen erstellen, um eindeutige und sichere Berechtigungen und Netzwerkkontrollen für alle über den Zugriffspunkt gestellten Anforderungen durchzusetzen.

S3 Access Points vereinfacht die Verwaltung von Zugriffsberechtigungen, die für jede Anwendung spezifisch sind, die auf einen freigegebenen Datensatz zugreift. Es ermöglicht eine sichere Hochgeschwindigkeits-Datenkopie zwischen Zugangspunkten derselben Region über interne AWS-Netzwerke und VPCs. S3-Zugriffspunkte können den Zugriff auf VPCs einschränken, sodass Sie Daten in privaten Netzwerken mit einer Firewall schützen, neue Zugriffskontrollrichtlinien testen können, ohne bestehende Zugriffspunkte zu beeinträchtigen, und VPC-Endpunktrichtlinien konfigurieren, um den Zugriff auf bestimmte S3-Buckets im Besitz einer Konto-ID einzuschränken.

In diesem Beitrag werden die Schritte erläutert, die zum Konfigurieren von S3-Zugriffspunkten erforderlich sind, um den kontoübergreifenden Zugriff von einer SageMaker-Notebook-Instanz aus zu ermöglichen.

Lösungsüberblick

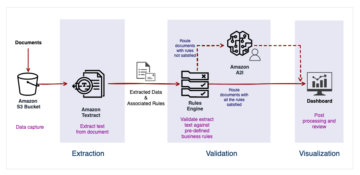

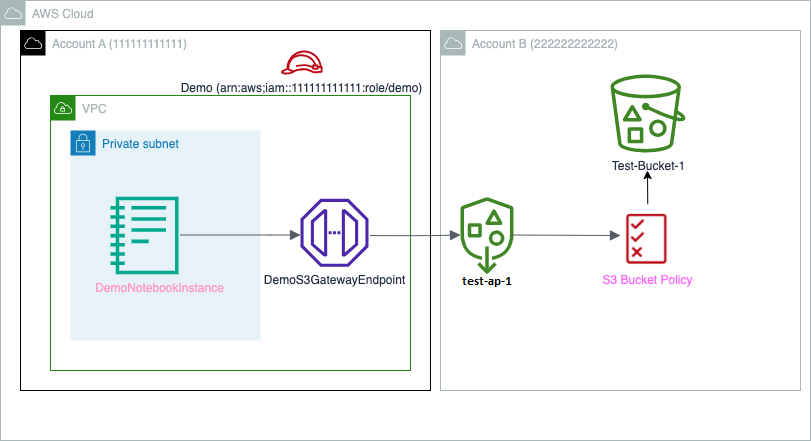

Für unseren Anwendungsfall haben wir zwei Konten in einer Organisation: Konto A (111111111111), das von Datenwissenschaftlern zum Entwickeln von Modellen mithilfe einer SageMaker-Notebook-Instanz verwendet wird, und Konto B (222222222222), das erforderliche Datensätze im S3-Bucket hat test-bucket-1. Das folgende Diagramm veranschaulicht die Lösungsarchitektur.

Führen Sie zum Implementieren der Lösung die folgenden allgemeinen Schritte aus:

- Konfigurieren Sie Konto A, einschließlich VPC, Subnetzsicherheitsgruppe, VPC-Gateway-Endpunkt und SageMaker-Notebook.

- Konfigurieren Sie Konto B, einschließlich S3-Bucket, Zugriffspunkt und Bucket-Richtlinie.

- Einrichtung AWS Identity and Access Management and (IAM)-Berechtigungen und -Richtlinien in Konto A.

Sie sollten diese Schritte für jedes SageMaker-Konto wiederholen, das Zugriff auf den freigegebenen Datensatz von Konto B benötigt.

Die Namen der einzelnen in diesem Beitrag erwähnten Ressourcen sind Beispiele; Sie können sie je nach Anwendungsfall durch andere Namen ersetzen.

Konfigurieren Sie Konto A

Führen Sie die folgenden Schritte aus, um Konto A zu konfigurieren:

- Erstellen Sie eine VPC namens

DemoVPC. - Erstellen Sie ein Subnetz namens

DemoSubnetim VPCDemoVPC. - Erstellen Sie eine Sicherheitsgruppe namens

DemoSG. - Erstellen Sie VPC S3-Gateway-Endpunkt namens

DemoS3GatewayEndpoint. - erstellen Sie SageMaker-Ausführungsrolle.

- Erstellen Sie eine Notebook-Instanz namens

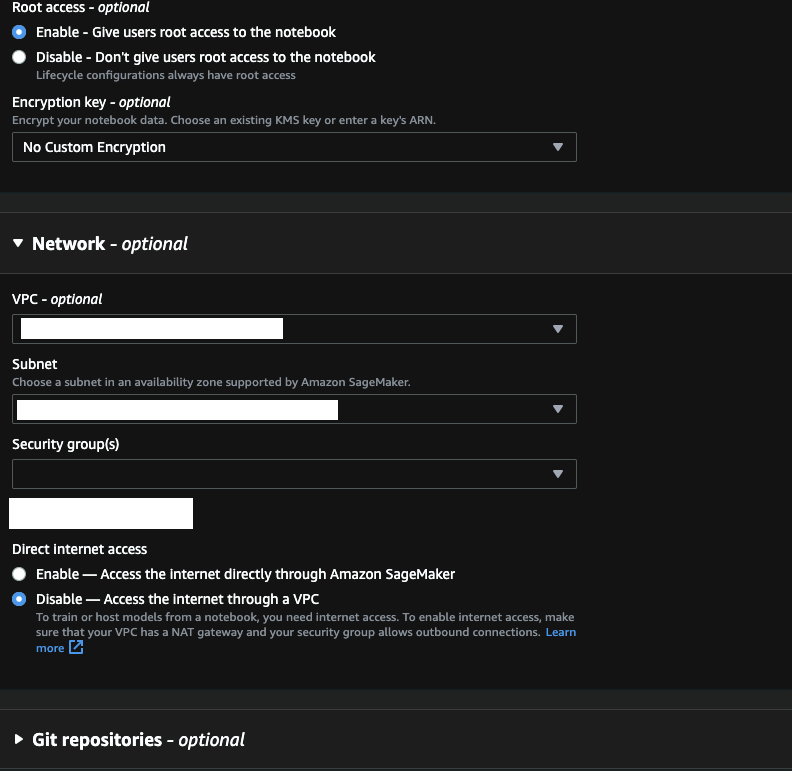

DemoNotebookInstanceund die Sicherheitsrichtlinien, wie in beschrieben So konfigurieren Sie die Sicherheit in Amazon SageMaker.- Geben Sie die von Ihnen erstellte Sagemaker-Ausführungsrolle an.

- Geben Sie für die Notebook-Netzwerkeinstellungen die VPC, das Subnetz und die Sicherheitsgruppe an, die Sie erstellt haben.

- Stellen Sie sicher, dass Direkter Internetzugang ist behindert.

In den folgenden Schritten weisen Sie der Rolle Berechtigungen zu, nachdem Sie die erforderlichen Abhängigkeiten erstellt haben.

Konfigurieren Sie Konto B

Führen Sie die folgenden Schritte aus, um Konto B zu konfigurieren:

- In Konto B, Erstellen Sie einen S3-Bucket namens

test-bucket-1Folgende Amazon S3-Sicherheitsleitfaden. - Laden Sie Ihre Datei hoch zum S3-Bucket.

- Erstellen Sie einen Zugangspunkt namens

test-ap-1in Konto B.- Ändern oder bearbeiten Sie keine Einstellungen für den öffentlichen Zugriff blockieren für diesen Zugangspunkt (jeder öffentliche Zugang sollte gesperrt sein).

- Hängen Sie die folgende Richtlinie an Ihren Zugangspunkt an:

Die im vorherigen Code definierten Aktionen sind Beispielaktionen zu Demonstrationszwecken. Du kannst Definieren Sie die Aktionen entsprechend Ihren Anforderungen oder Ihrem Anwendungsfall.

- Fügen Sie die folgenden Bucket-Richtlinienberechtigungen hinzu, um auf den Zugriffspunkt zuzugreifen:

Die vorangehenden Aktionen sind Beispiele. Sie können die Aktionen entsprechend Ihren Anforderungen definieren.

Konfigurieren Sie IAM-Berechtigungen und -Richtlinien

Führen Sie in Konto A die folgenden Schritte aus:

- Bestätigen Sie, dass die SageMaker-Ausführungsrolle über Folgendes verfügt AmazonSagemakerFullAccess benutzerdefinierte IAM-Inline-Richtlinie, der wie der folgende Code aussieht:

Bei den Aktionen im Richtliniencode handelt es sich um Beispielaktionen zu Demonstrationszwecken.

- Gehen Sie zum

DemoS3GatewayEndpointEndpunkt, den Sie erstellt haben, und fügen Sie die folgenden Berechtigungen hinzu:

- Um eine Präfixliste zu erhalten, führen Sie Folgendes aus AWS-Befehlszeilenschnittstelle (AWS-CLI) Präfixlisten beschreiben Befehl:

- Gehen Sie in Konto A zur Sicherheitsgruppe

DemoSGfür die SageMaker-Notebook-Zielinstanz - Der Ausgehende Regeln, erstellen Sie eine Ausgangsregel mit Der gesamte Verkehr or Alles TCP, und geben Sie dann das Ziel als die von Ihnen abgerufene Präfixlisten-ID an.

Damit ist die Einrichtung in beiden Konten abgeschlossen.

Testen Sie die Lösung

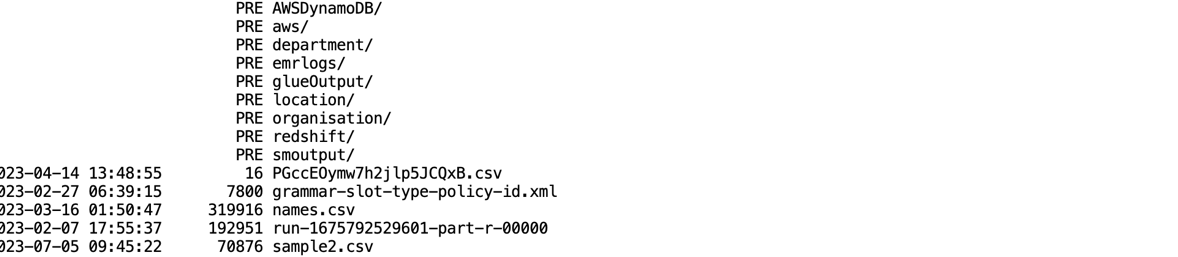

Um die Lösung zu validieren, gehen Sie zum Terminal der SageMaker Notebook-Instanz und geben Sie die folgenden Befehle ein, um die Objekte über den Zugriffspunkt aufzulisten:

- Um die Objekte erfolgreich über den S3-Zugriffspunkt aufzulisten

test-ap-1:

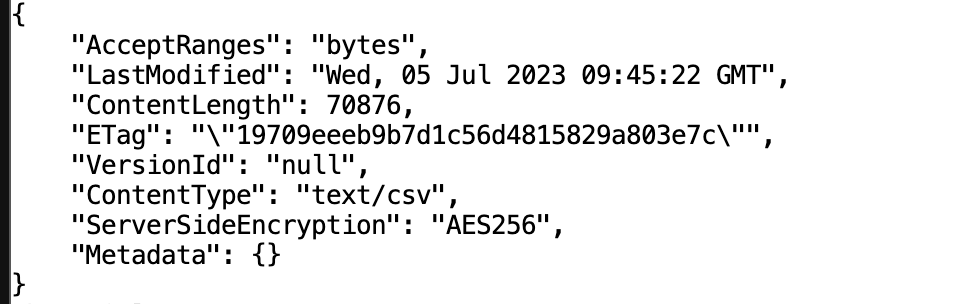

- Um die Objekte erfolgreich über den S3-Zugriffspunkt zu erhalten

test-ap-1:

Aufräumen

Wenn Sie mit dem Testen fertig sind, löschen Sie alle S3-Zugangspunkte und S3 Eimer. Löschen Sie außerdem alle Sagemaker-Notebook-Instanzen keine Gebühren mehr zu erheben.

Zusammenfassung

In diesem Beitrag haben wir gezeigt, wie S3 Access Points den kontoübergreifenden Zugriff auf große, gemeinsam genutzte Datensätze aus SageMaker-Notebook-Instanzen ermöglichen und dabei durch Bucket-Richtlinien auferlegte Größenbeschränkungen umgehen und gleichzeitig eine skalierbare Zugriffsverwaltung auf gemeinsam genutzte Datensätze konfigurieren.

Weitere Informationen finden Sie unter Einfache Verwaltung freigegebener Datensätze mit Amazon S3 Access Points.

Über die Autoren

Kiran Khambete arbeitet als Senior Technical Account Manager bei Amazon Web Services (AWS). Als TAM fungiert Kiran als technischer Experte und strategischer Leitfaden, um Unternehmenskunden beim Erreichen ihrer Geschäftsziele zu unterstützen.

Kiran Khambete arbeitet als Senior Technical Account Manager bei Amazon Web Services (AWS). Als TAM fungiert Kiran als technischer Experte und strategischer Leitfaden, um Unternehmenskunden beim Erreichen ihrer Geschäftsziele zu unterstützen.

Ankit Soni Mit einer Gesamterfahrung von 14 Jahren ist er Chefingenieur bei der NatWest Group, wo er in den letzten sechs Jahren als Cloud-Infrastrukturarchitekt tätig war.

Ankit Soni Mit einer Gesamterfahrung von 14 Jahren ist er Chefingenieur bei der NatWest Group, wo er in den letzten sechs Jahren als Cloud-Infrastrukturarchitekt tätig war.

Kesaraju Sai Sandeep ist ein Cloud Engineer, der sich auf Big Data Services bei AWS spezialisiert hat.

Kesaraju Sai Sandeep ist ein Cloud Engineer, der sich auf Big Data Services bei AWS spezialisiert hat.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://aws.amazon.com/blogs/machine-learning/set-up-cross-account-amazon-s3-access-for-amazon-sagemaker-notebooks-in-vpc-only-mode-using-amazon-s3-access-points/

- :hast

- :Ist

- :Wo

- $UP

- 100

- 14

- 16

- 17

- 20

- 7

- 8

- a

- Zugang

- Zugriff

- unterbringen

- Konto

- Trading Konten

- Erreichen

- über

- Action

- Aktionen

- hinzufügen

- Nach der

- aggregiert

- AI

- Alle

- erlauben

- ebenfalls

- Amazon

- Amazon Sage Maker

- Amazon Web Services

- Amazon Web Services (AWS)

- unter

- an

- und

- jedem

- Appetit

- Anwendung

- Anwendungen

- angemessen

- Architektur

- SIND

- künstlich

- künstliche Intelligenz

- Künstliche Intelligenz (AI)

- AS

- Bewertung

- At

- AWS

- BE

- zwischen

- Big

- Big Data

- verstopft

- beide

- Geschäft

- Geschäftsanwendungen

- by

- namens

- CAN

- Häuser

- Fälle

- zentralisierte

- Übernehmen

- Gebühren

- cli

- Cloud

- Cloud-Infrastruktur

- Code

- abschließen

- Wird abgeschlossen

- Komplex

- Compliance

- Zustand

- konfigurieren

- Einschränkungen

- Smartgeräte App

- Steuerung

- Kopieren

- erstellen

- erstellt

- Kredit

- wichtig

- Kunde

- Kunden

- technische Daten

- Datenzugriff

- Datensätze

- Datensätze

- Entscheidung

- definieren

- definiert

- Demonstration

- Abhängigkeiten

- Reiseziel

- Entdeckung

- entwickeln

- Entwicklung

- Diagramm

- behindert

- deutlich

- erledigt

- jeder

- bewirken

- ermöglichen

- ermöglicht

- ermöglichen

- Endpunkt

- erzwingen

- Ingenieur

- Motor (en)

- Enter

- Unternehmen

- Beispiele

- Ausführung

- vorhandenen

- ERFAHRUNGEN

- Experte

- Revolution

- Firewall

- Folgende

- Aussichten für

- Betrug

- Betrugserkennung

- für

- Tor

- bekommen

- Go

- Ziele

- erteilt

- Gruppe an

- Guide

- Richtlinien

- Haben

- he

- Unternehmen

- High-Level

- hält

- Ultraschall

- HTML

- http

- HTTPS

- ID

- Identitätsschutz

- zeigt

- Auswirkungen

- implementieren

- auferlegten

- in

- Einschließlich

- Erhöhung

- Energiegewinnung

- Infrastruktur

- Instanz

- Intelligenz

- intern

- Internet

- beteiligt

- IT

- jpg

- grosse

- führen

- LERNEN

- lernen

- Gefällt mir

- Line

- Liste

- Standorte

- Lang

- SIEHT AUS

- Maschine

- Maschinelles Lernen

- gemacht

- verwalten

- Management

- Manager

- flächendeckende Gesundheitsprogramme

- Triff

- erwähnt

- ML

- Model

- Modell

- für

- mehr

- Namen

- NatWest

- Need

- Bedürfnisse

- Netzwerk

- Netzwerkeinstellungen

- Netzwerke

- Neu

- Neuer Zugang

- Notizbuch

- Objekte

- of

- on

- Optimierung

- or

- Organisation

- Andere

- UNSERE

- skizzierte

- passt

- für

- Berechtigungen

- Plato

- Datenintelligenz von Plato

- PlatoData

- spielt

- Points

- Punkte

- Politik durchzulesen

- Datenschutzrichtlinien

- Position

- Post

- vor

- Principal

- privat

- Öffentlichkeit

- Zwecke

- siehe

- Regulierungsbehörden

- relevant

- wiederholen

- ersetzen

- Anforderung

- falls angefordert

- Anforderung

- Voraussetzungen:

- Ressourcen

- eine Beschränkung

- Revolutionierung

- Risiko

- Risikoappetit

- Rollen

- Regel

- Führen Sie

- sagemaker

- Sample

- Skalieren

- Wissenschaftler

- Verbindung

- Sicherung

- Sicherheitdienst

- Senior

- serviert

- Lösungen

- kompensieren

- Sets

- Einstellungen

- Setup

- von Locals geführtes

- sollte

- zeigte

- Einfacher

- Vereinfacht

- vereinfachen

- SIX

- Größe

- Lösung

- spezialisieren

- spezifisch

- Erklärung

- Aussagen

- Shritte

- Stoppen

- Lagerung

- Strategisch

- Strategie

- Der Stress

- stringent

- Subnetz

- Folge

- Erfolgreich

- so

- sicher

- Systeme und Techniken

- Target

- Technische

- Terminal

- Test

- Testen

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- Diese

- fehlen uns die Worte.

- Durch

- zu

- auch

- Gesamt

- Trading

- Trading-Strategie

- Transaktionen

- XNUMX

- typisch

- einzigartiges

- Bereiche

- -

- Anwendungsfall

- benutzt

- Verwendung von

- BESTÄTIGEN

- verschiedene

- Version

- geht

- we

- Netz

- Web-Services

- welche

- während

- mit

- .

- ohne

- arbeiten,

- Jahr

- Du

- Ihr

- Zephyrnet